煤炭企业网络安全威胁

社区干货

社区干货

集简云 x 微步在线丨钉钉宜搭无需API集成用友U8,开启财务人员工作自动化新模式

是数字时代网络安全技术创新型企业,专注于精准、高效、智能的 **网络威胁发现和响应**,开创并引领中国威胁情报行业的发展,提供 **“云+流量+端点”全方位威胁发现和响应产品及服务**,帮助客户建立全生命周期的威胁监控体系和安全响应能力。公司多次入选全球网络安全500强,是唯一连续四次入选Gartner《全球威胁情报市场指南》的中国公司,2021年获评工信部专精特新“小巨人”企业,2022年获评沙利文《中国威胁情报市场报告...

解密2023年云原生的安全优化升级,告别高危漏洞、与数据泄露说“再见”(安全管控篇)|社区征文

Kubernetes集群的安全问题可能非常复杂,并经常被滥用,尤其是由于错误的配置可能带来潜在威胁。因此我们将总结和归纳具体的安全配置,希望可以帮助大家建立更安全的Kubernetes体系,主要集中一下几个方向,如图所示。... Pod是网络行为者在利用容器时的初始执行环境。因此,应加固Pod以增加利用难度,并限制成功入侵的影响,接下来我们主要会从一下这几个方面进行入手分析说明。#### 管控容器访问用户通常情况下,许多容器服务会以特权...

2022技术盘点之平台云原生架构演进之道|社区征文

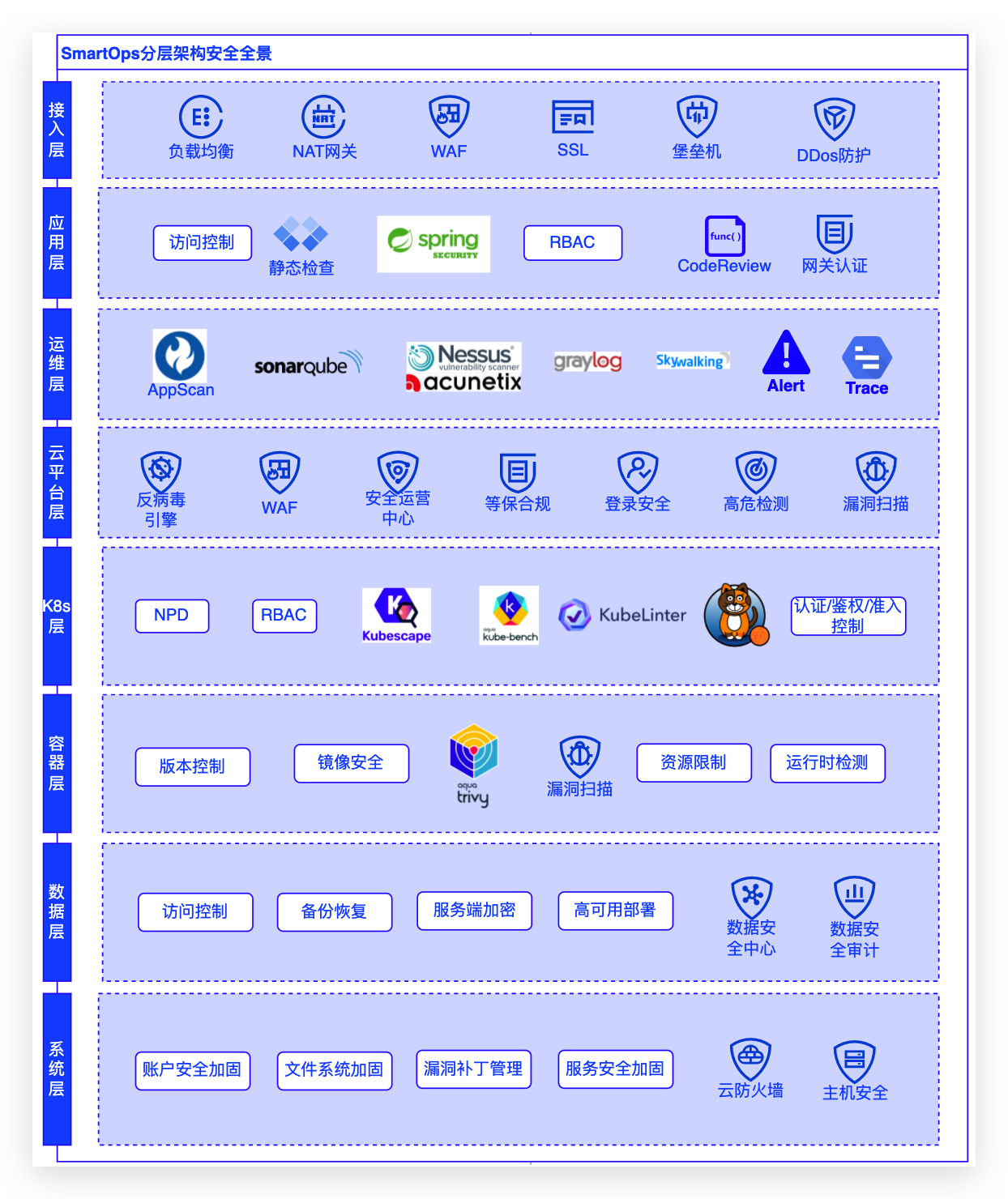

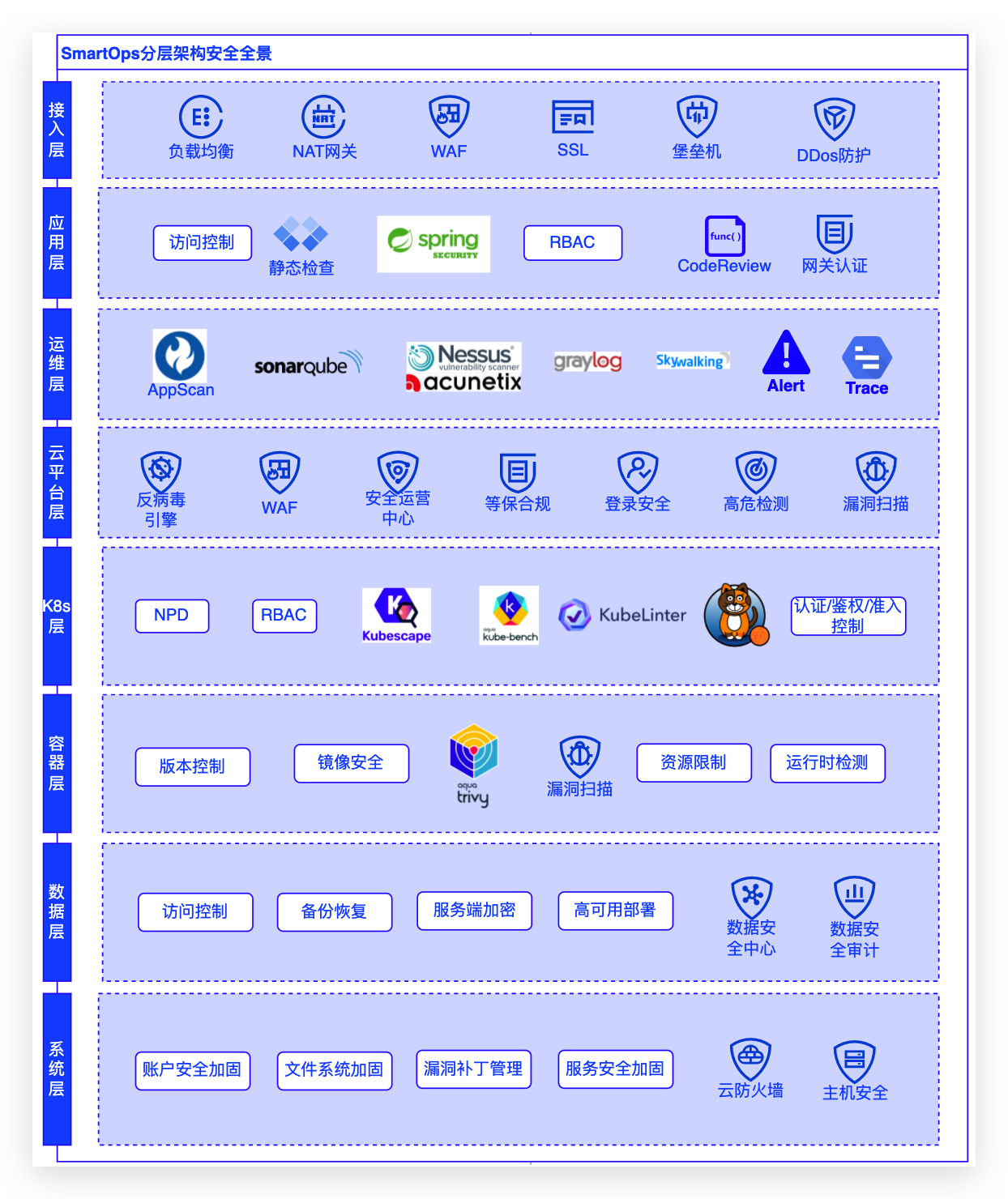

云治理正是企业实现云价值最大化的重要第一步。2022年作为公司SmartOps产品负责人,在技术方面进行了微服务架构向云原生架构的演进升级,打造更稳定、安全、实用的平台,支持业务更好的发展。### 1.2 平台简介[... 安全认证及日常安全运维;### 4.2 SmartOps分层安全架构- 接入层:收护边界网络安全,对业务流量及运维支持...

AI安全技术总结与展望| 社区征文

保护数据的安全。 近来来,人工智能技术逐渐应用于各个安全产品,如SIEM、SOCK、SORA,通过分析平台日志,可构建异常检测模型、自动化编排响应。近年来,“安全大脑”一词较为火热,其目的进行对企业的安全要素进行智能编排,发现威胁管理流程、自动化建模。 人工智能在安全的应用尚处于初级阶段,随着研究的深入,以及算法技术的成熟,人工智能必能发挥更大的作用,打破安全瓶颈,推动网络安全发展。# 3. AI安全面临的威胁 ...

特惠活动

特惠活动

煤炭企业网络安全威胁-优选内容

煤炭企业网络安全威胁-优选内容

煤炭企业网络安全威胁-相关内容

煤炭企业网络安全威胁-相关内容

安全守卫者,火山引擎网络安全防御体系获评优秀案例

“业务与应用安全发展论坛”在京召开,并在会上正式发布“2022安全守卫者计划—业务与应用安全专题”优秀案例评选结果,火山引擎与武汉极意网络科技有限公司(以下简称"武汉极意")提供的《网络安全防御体系建设与应用... 让业务免遭大规模攻击的同时享受优质的网络质量。而且该服务可以根据不同的业务场景,由安全专家团队提供一对一的定制化DDoS和CC等应用层防护方案,让客户从容应对各类网络安全威胁。 纵深防御,分层而治 网络安全防御...

火山引擎信息与网络安全规则

火山引擎有权随时变更本规则并在网站上予以公告。若用户不同意相关变更,应立即停止使用火山引擎的相关服务或产品。火山引擎有权对用户行为及应适用的规则进行单方认定,并据此处理。 第二章 信息与网络安全规则 第... 危害网络安全、利用网络从事危害国家安全、荣誉和利益的; (12) 侮辱或者诽谤他人,侵害他人名誉、隐私和其他合法权益的; (13) 对他人进行暴力恐吓、威胁,实施人肉搜索的; (14) 散布污言秽语,损害社会公序良俗的; (...

解密2023年云原生的安全优化升级,告别高危漏洞、与数据泄露说“再见”(安全管控篇)|社区征文

Kubernetes集群的安全问题可能非常复杂,并经常被滥用,尤其是由于错误的配置可能带来潜在威胁。因此我们将总结和归纳具体的安全配置,希望可以帮助大家建立更安全的Kubernetes体系,主要集中一下几个方向,如图所示。... Pod是网络行为者在利用容器时的初始执行环境。因此,应加固Pod以增加利用难度,并限制成功入侵的影响,接下来我们主要会从一下这几个方面进行入手分析说明。#### 管控容器访问用户通常情况下,许多容器服务会以特权...

应用场景

安全访问控制 保障边界安全对出入互联网的访问流量进行安全管控,减小资产暴露风险,拦截来自互联网的威胁,支持全网流量访问关系可视,全面保护您的网络安全。 主动外连检测 阻断可疑外连实时检测云内资产主动外联行为,并帮助用户识别出恶意外联请求,及时发现可疑主机。 资产暴露面管理 收缩风险对暴露在互联网的资产统一管理分析,为用户提供详细暴露在互联网的资产IP、端口等信息,帮助用户及时调整访问控制策略收缩风险。 等保合规...

动态控制最佳实践

设备和行为的安全性,并提升了网络访问控制的灵活性与多样性。 网络安全访问常见场景 这一类场景专注于加强企业的网络安全。通过实施基线检测、动态决策规则和访问权限的动态调整,企业能够确保只有符合安全标准的设... 通过限制非公司资产对敏感资源的访问,企业能够保护其内部系统不受潜在的安全威胁。 场景一:限制远程办公访问敏感资源场景介绍为保障远程办公员工的数据安全,我们制定了一项策略,限制非公司资产设备的远程访问权限。...

2022技术盘点之平台云原生架构演进之道|社区征文

云治理正是企业实现云价值最大化的重要第一步。2022年作为公司SmartOps产品负责人,在技术方面进行了微服务架构向云原生架构的演进升级,打造更稳定、安全、实用的平台,支持业务更好的发展。### 1.2 平台简介[... 安全认证及日常安全运维;### 4.2 SmartOps分层安全架构- 接入层:收护边界网络安全,对业务流量及运维支持...

威胁专项

行为概览NTA使用行为分析技术检测出网络中的不同的主机异常行为,帮助您发现潜在风险和高级威胁。行为概览展示了当前网络主机异常行为的整体趋势情况,包括DNS行为分析、挖矿行为分析、代理穿透分析、远程工具分析、登录行为分析、扫描行为分析、隐蔽隧道分析、文件威胁分析、邮件数据分析。限制说明:文件威胁分析、邮件数据分析仅支持企业版以上版本规格。DNS行为分析在DNS分析页面您可以看到网络中的DNS隧道以及DGA域名等安全风险...

veWTN(应用)- 用户协议

公司及其关联方(以下简称“火山引擎”)合法拥有并运营的 veWTN(应用)产品及服务。1.2 veWTN(应用)是面向火山引擎用户提供的一款体验 WebRTC 传输网络能力的应用软件,包括各版本客户端应用程序、小程序、官方网站、... 危害网络安全、利用网络从事危害国家安全、荣誉和利益的;(12)侮辱或者诽谤他人,侵害他人名誉、隐私和其他合法权益的;(13)对他人进行暴力恐吓、威胁,实施人肉搜索的;(14)散布污言秽语,损害社会公序良俗的;(15)侵犯他...

配置终端防火墙策略

这有助于保护内部网络资源免受来自内部威胁的侵害,并确保只有授权设备才能访问敏感信息。 实时日志记录与通知飞连终端防火墙提供实时日志记录功能,使管理员能够监控和审计网络上的所有活动。这些日志记录可以帮助识别潜在的安全威胁和不寻常的网络行为。此外,系统可以在检测到特定事件时发送通知,例如当策略被触发或有安全事件发生时,管理员可以立即采取措施。 白名单设置为了满足不同企业的安全需求,飞连终端防火墙允许为特定的...