用什么方法可以防止CC攻击并提高系统的稳定性?

社区干货

社区干货

探索云原生化的服务架构体系的技术风向,攻克云原生化微服务架构的痛点和特性 | 社区征文

这些创新不仅深刻影响着我们的工作方式,而且不断引领我们走向未来。随着数字化浪潮的涌现,不同的架构设计理念相互交织,共同构建了一个充满竞争和创新的技术时代。微服务、云原生、Serverless、事件驱动、中台、容... 服务2.0时代:系统变得复杂,互联网和移动互联网发展迅猛。解决快速迭代复杂系统的架构成为下一代关键。- 服务3.0时代:云计算提供快速交付资源的基础设施,采用微服务架构提升研发效率,解决复杂系统的难题。-...

《k8s 云原生业务的容器故障排查与思考|社区征文》

(https://p3-volc-community-sign.byteimg.com/tos-cn-i-tlddhu82om/5501442f93b6480bbcd7858306fab23c~tplv-tlddhu82om-image.image?=&rk3s=8031ce6d&x-expires=1716222077&x-signature=0wcc474vovRSGx3U%2B26VqrxafKE%3D)## 1、前言此前我们部门已经完成了业务上云的目标,而随着业务请求量的激增,上云应用系统也面临着一些复杂的故障和挑战。下文我就结合最近的容器排障工作,跟大家一起探讨如何优化系统的性能、扩展性和容...

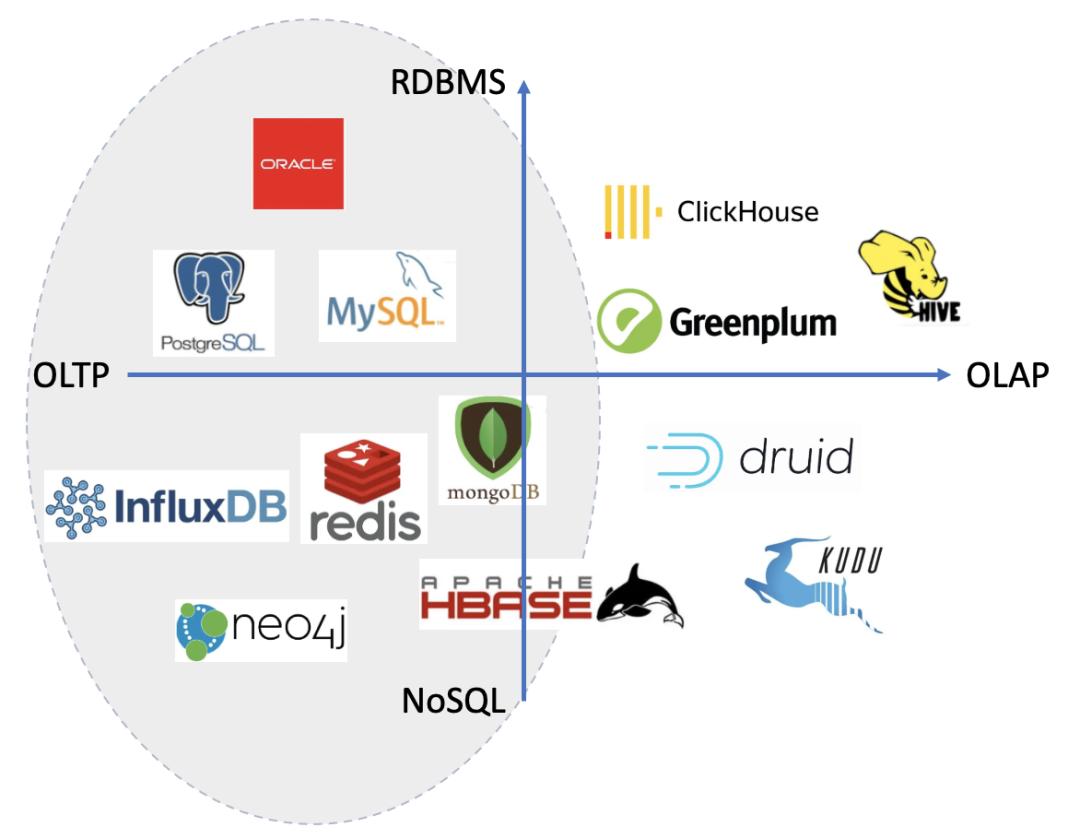

一文读懂火山引擎云数据库产品及选型

并且提供直观易懂的查询结果,主要跟大数据系统关系紧密。OLTP 与 OLAP 系统之间通常会使用 ETL 进行连接。**本文主要侧重于 OLTP 系统的选型指南,也就是上图中圆圈中的范围,包含关系型数据库与 NoSQL 数据库。**OLAP 与大数据相关不在本文讨论范围。## 选型基本方法论在开始介绍数据库选...

基于边缘计算 Client-Edge-Server 业务模型实践

提升系统容量和可用性;再后来将服务端做上云部署,通过云服务的弹性、敏捷特性,可以随时扩缩容来满足突发业务的资源需求。近几年,随着以音视频为载体的新内容呈现方式涌现,数据传输和数据处理的效率,保障用户的实时... 可以看到相比于中心部署模式,云边混合部署的优势更加显著。 1. 第一, **保障业务全局体验一致** ,云边混合部署支持终端用户优先接入本地节点,解决中心部署模式下的网络时延与不稳定问题,保证服务体验的一...

特惠活动

特惠活动

用什么方法可以防止CC攻击并提高系统的稳定性?-优选内容

用什么方法可以防止CC攻击并提高系统的稳定性?-优选内容

用什么方法可以防止CC攻击并提高系统的稳定性?-相关内容

用什么方法可以防止CC攻击并提高系统的稳定性?-相关内容

监控Web攻击(BOT)

监控BOT攻击Web 攻击防护数据包括Web漏洞防护、CC防护、BOT防护、区域封禁的监控数据,为您展示域名级别的攻击趋势图,同时统计分析攻击方式占比、攻击 TOP5等信息,帮助您快速了解域名网站的安全状况。本文为您介绍关... 操作步骤登录火山引擎全站加速控制台后,在控制台页面左侧点击 安全防护 ,在下拉菜单中点击 安全监控 。 在 安全监控 页面,点击 Web攻击防护 。 点击BOT防护。您可选择具体域名和数据统计的时间范围。系统会根据所...

安全守卫者,火山引擎网络安全防御体系获评优秀案例

攻击及丰富多样的业务场景需求出发,结合字节跳动T级带宽资源和多年海量业务DDoS攻防积累,为客户提供一整套纵深防御体系,并有效防护多次大规模的DDoS和CC攻击,保障武汉极意业务能够稳定运行。 火山引擎网络安全防御... CC等应用层防护方案,让客户从容应对各类网络安全威胁。 纵深防御,分层而治 网络安全防御体系基于自主研发的DDoS、WAF等防护引擎搭建多层次的纵深防御体系,对不同场景的攻击流量分层而治,从而提升系统的防护性能和可...

监控Web攻击(漏洞)

监控漏洞攻击Web 攻击防护数据包括Web漏洞防护、CC防护、BOT防护、区域封禁的监控数据,为您展示域名级别的攻击趋势图,同时统计分析攻击方式占比、攻击 TOP5等信息,帮助您快速了解域名网站的安全状况。本文为您介绍... 操作步骤登录火山引擎全站加速控制台后,在控制台页面左侧点击 安全防护 ,在下拉菜单中点击 安全监控 。 在 安全监控 页面,点击 Web攻击防护 。 点击漏洞防护。您可选择具体域名和数据统计的时间范围。系统会根据所...

监控Web攻击(区域封禁)

监控区域封禁Web 攻击防护数据包括Web漏洞防护、CC防护、BOT防护、区域封禁的监控数据,为您展示域名级别的攻击趋势图,同时统计分析攻击方式占比、攻击 TOP5等信息,帮助您快速了解域名网站的安全状况。本文为您介绍... 操作步骤登录火山引擎全站加速控制台后,在控制台页面左侧点击 安全防护 ,在下拉菜单中点击 安全监控 。 在 安全监控 页面,点击 Web攻击防护 。 点击区域封禁。您可选择具体域名和数据统计的时间范围。系统会根据所...

什么是 DDoS 高防

稳定可用。 产品功能 海量防护资源及优质线路Tbps 级防护带宽可轻松抵御大流量 DDoS 攻击,且成功防护 1.5 Tbps 的攻击事件。同时提供优质的 BGP 防护线路,确保业务延迟低,保障客户业务访问体验。 用户源站保护DDoS 高防可对业务站点进行隐藏,将公网流量引流到高防清洗中心,攻击流量将在高防清洗中心进行清洗拦截,正常的业务流量被转发到源站服务器,增加源站安全性。 防护引擎覆盖各类攻击火山引擎的 DDoS 攻击清洗系统经字节跳动...

探索云原生化的服务架构体系的技术风向,攻克云原生化微服务架构的痛点和特性 | 社区征文

这些创新不仅深刻影响着我们的工作方式,而且不断引领我们走向未来。随着数字化浪潮的涌现,不同的架构设计理念相互交织,共同构建了一个充满竞争和创新的技术时代。微服务、云原生、Serverless、事件驱动、中台、容... 服务2.0时代:系统变得复杂,互联网和移动互联网发展迅猛。解决快速迭代复杂系统的架构成为下一代关键。- 服务3.0时代:云计算提供快速交付资源的基础设施,采用微服务架构提升研发效率,解决复杂系统的难题。-...

高额账单风险警示

您的域名可能因为恶意攻击、流量恶意盗刷等因素,产生突发性的带宽和流量冲高,进而产生高于日常消费金额的账单。因此,为尽量避免此类潜在风险,本文为您介绍这一类情况的应对办法。 主要风险恶意攻击发生时,实际消耗... 提升内容安全性的目的。 安全防护如果您的业务有潜在被攻击的风险,建议开通 DCDN边缘安全防护能力。边缘安全防护模块包含CC防护、DDoS防护、Web漏洞防护、Bot防护等多项安全功能,提供安全稳定的一站式加速平台。 ...

《k8s 云原生业务的容器故障排查与思考|社区征文》

(https://p3-volc-community-sign.byteimg.com/tos-cn-i-tlddhu82om/5501442f93b6480bbcd7858306fab23c~tplv-tlddhu82om-image.image?=&rk3s=8031ce6d&x-expires=1716222077&x-signature=0wcc474vovRSGx3U%2B26VqrxafKE%3D)## 1、前言此前我们部门已经完成了业务上云的目标,而随着业务请求量的激增,上云应用系统也面临着一些复杂的故障和挑战。下文我就结合最近的容器排障工作,跟大家一起探讨如何优化系统的性能、扩展性和容...

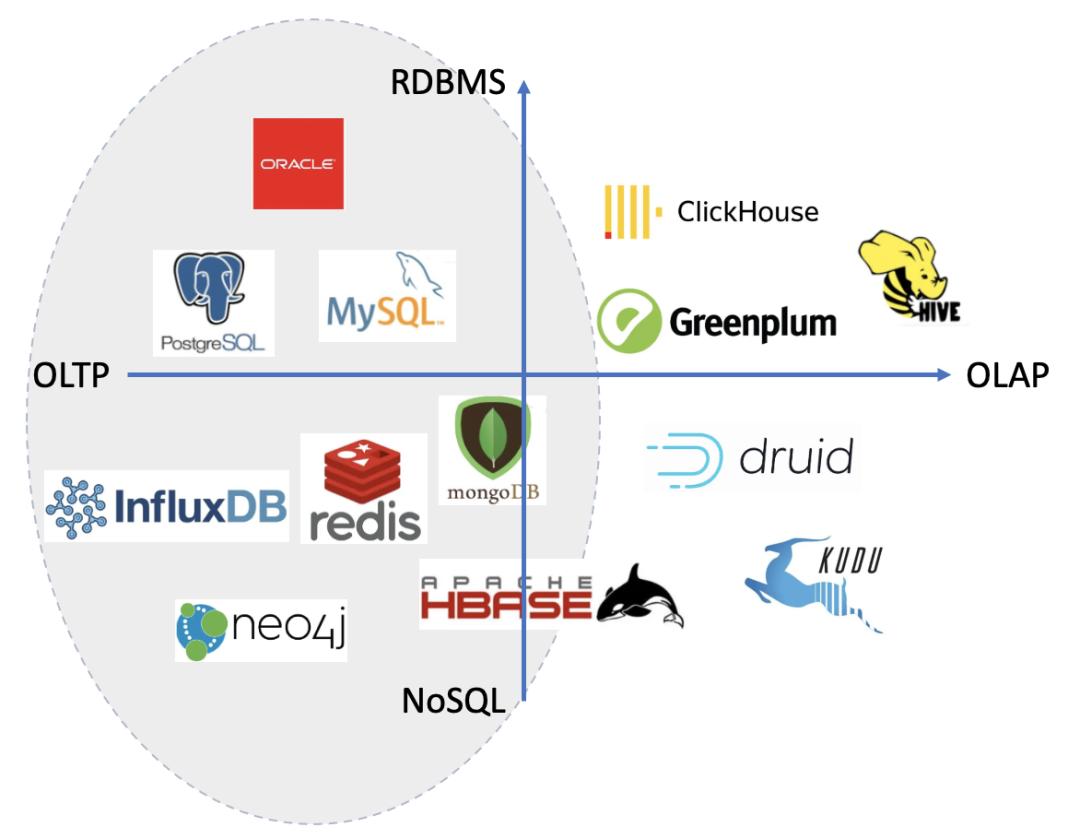

一文读懂火山引擎云数据库产品及选型

并且提供直观易懂的查询结果,主要跟大数据系统关系紧密。OLTP 与 OLAP 系统之间通常会使用 ETL 进行连接。**本文主要侧重于 OLTP 系统的选型指南,也就是上图中圆圈中的范围,包含关系型数据库与 NoSQL 数据库。**OLAP 与大数据相关不在本文讨论范围。## 选型基本方法论在开始介绍数据库选...