云计算服务器安全问题

社区干货

社区干货

【洞悉产品】洞悉服务器安全防护 - 多重防护,容灾备份守护您的云上资源安全

为保障云服务器安全,避免实例受到攻击产生损失,火山引擎提供了DDoS基础防护、安全加固、安全组等多种防护功能及容灾备份能力,提升云服务器安全性、降低被入侵风险。

【洞悉产品】洞悉服务器安全防护 - 多重防护,容灾备份,守护您的云上资源安全

为保障云服务器安全,避免实例受到攻击产生损失,火山引擎提供了DDoS基础防护、安全加固、安全组等多种防护功能及容灾备份能力,提升云服务器安全性、降低被入侵风险。

【图说产品】初见云服务器 - 云上弹性计算打造轻便安全的业务环境

云服务器(ElasticComputeService,简称ECS)是一种安全稳定、可弹性伸缩的云上虚拟服务器,包含CPU、内存、硬盘、网络等资源,帮助您打造弹性易用、安全可靠的业务环境,有效降低IT维护成本,助力核心业务增长。2.在安全组规则页面,查看安全组配置。点击入向规则如何没有放行后端服务端口,则需要配置安全组规则。  特惠活动

特惠活动

云计算服务器安全问题-优选内容

云计算服务器安全问题-优选内容

云计算服务器安全问题-相关内容

云计算服务器安全问题-相关内容

如何排查云服务器可以ping通但是端口不通的问题

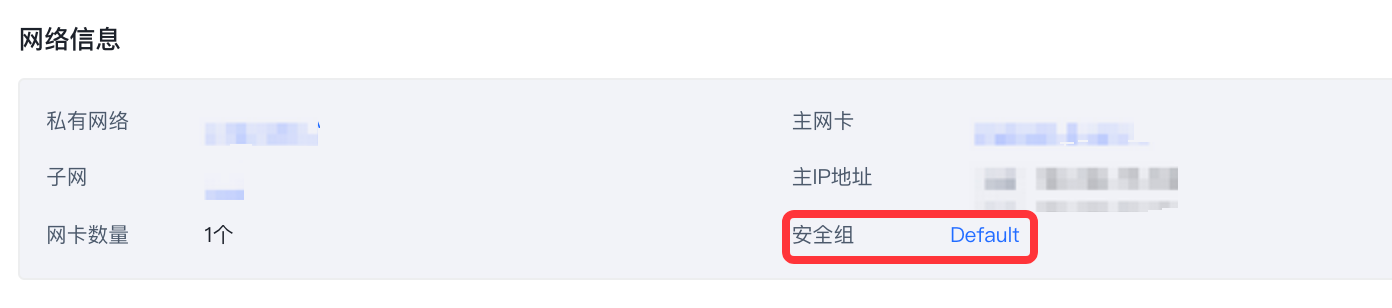

# 问题描述当使用 ping 命令时,发现服务器可以正常 ping 通,但是具体到某一个端口时不通,我们该如何进行排查?# 分析解决### 检查一:服务器安全组配置1.登录云主机控制台,点击实例后,选择安全组2.在安全组规则页面,查看安全组配置。点击入向规则如何没有放行后端服务端口,则需要配置安全组规则。 2.在安全组规则页面,查看安全组配置。点击入向规则如何没有放行后端服务端口,则需要配置安全组规则。都统一部署在数据中心机房内。这些硬件通过网络进行连接,专门的IT架构设...

修改云服务器默认远程端口

使用云服务器默认远程端口,容易被攻击软件扫描并攻击,风险较大。本文介绍如何通过修改云服务器的默认远程端口以提高安全性。 操作步骤说明 请根据云服务器操作系统类型,选择对应修改方式远程端口号,修改完成后,您将... 配置实例的安全组规则,放行新配置的3300端口。 操作结果验证Linux云服务器本节以PuTTY远程登录软件为例,连接Linux云服务器。 在本地计算机打开PuTTY客户端,在PuTTY Configuration窗口,输入云服务器的公网IP,将 ...

解密2023年云原生的安全优化升级,告别高危漏洞、与数据泄露说“再见”(安全管控篇)|社区征文

云原生的主题正在逐渐深入人心。让我们一起分析和探讨云原生技术和架构安全体系的升级和改良,以期发现新的技术趋势和见解。> **云计算的下一站,就是云原生,IT架构的下一站,就是云原生架构**。# 云原生也许一... Kubernetes集群的安全问题可能非常复杂,并经常被滥用,尤其是由于错误的配置可能带来潜在威胁。因此我们将总结和归纳具体的安全配置,希望可以帮助大家建立更安全的Kubernetes体系,主要集中一下几个方向,如图所示。...

边缘智变:深度学习引领下的新一代计算范式|社区征文

边缘计算的构造边缘计算的构造可分为三个层次:设备层、边缘服务器层和云计算层,下边逐一分析。设备层这一层的关键包括各种物联网设备和传感器,承担数据的收集和传送。设备层是数据的关键运营商,特点是设备品种繁多,数据类型不同。边缘服务器层该层的关键是处理来自设备层的数据,进行初步解决、剖析和过滤,并把处理后的数据发送到云计算层。边缘服务器一般部署在网络边缘,与设备层紧密联系,能够快速反映设备层的需要,降低传...

火山引擎发布云操作系统 veLinux

企业上云的趋势不可抵挡。然而,云计算想要真正落地成为普惠各行各业的通用平台,对操作系统环境的要求将更为严苛: 安全性:操作系统作为支撑业务运行的系统底座,需要有可靠的安全保证,如执行常规的操作系统补丁更新,入侵检测与防护等。 稳定性:随着业务复杂度的提升,在大数据、机器学习、视频直播等多种形态的业务负载下,系统平稳持续运行至关重要。另外由于业务混合部署的特点,云化后系统问题引起宕机影响也会成倍放大。 系统性能...

云原生容器安全解决方案

云计算应用已经深入到各行业和多种场景中,成为企业数字化转型的基础设施,应用形式多样。同时,在多样化的环境下,基于容器的云原生安全风险也被不断放大,成为企业上云的最大挑战。 背景说明容器技术是云原生的基础,是云原生时代软件开发和运维的标准基础设施。随着云原生的逐渐普及,容器技术及云原生面临的安全问题也越来越多。 镜像软件供应链安全风险开发者通常会从互联网的镜像仓库中获取源镜像,然后在本地环境中进行镜像构建、...

云原生技术的探索与实践| 主赛道

## **市场需求驱动下的云原生趋势近几年来,随着云计算的迅速发展和数字化转型的推进,云原生技术成为了企业IT架构升级的重要方向。并且我有注意到,现在很多的云平台提供的服务器都有自带应用镜像,其中就包含Docke... 种种问题,层出不穷。后面我才发现docker中有这个工具的镜像,只需要一句命令就可以把工具快速部署。在这一年开发中,我学会了dockerfile和dockercompose的编写与编排,深刻体会到了云原生技术的优势,我们只需要在do...