企业网络安全论文怎么

社区干货

社区干货

AI赋能安全技术总结与展望| 社区征文

当前网络空间已经迈进到人工智能时代。人工智能对网络空间产生了变革性的影响,如何使用人工智能技术构建更可靠的网络安全系统就变得至关重要。具体来说,人工智能赋能安全,是指基于海量数据的基础上利用人工智能来自... 网络钓鱼检测与防护、威胁情报构建等。人工智能不仅能够提高威胁检测能力,而且还能帮助安全运营分析师辅助决策。例如从无数的学术论文、博客、新闻报道中收集威胁情报,从而对每日海量的警报日志进行自动筛选,并结合...

干货 | 看 SparkSQL 如何支撑企业级数仓

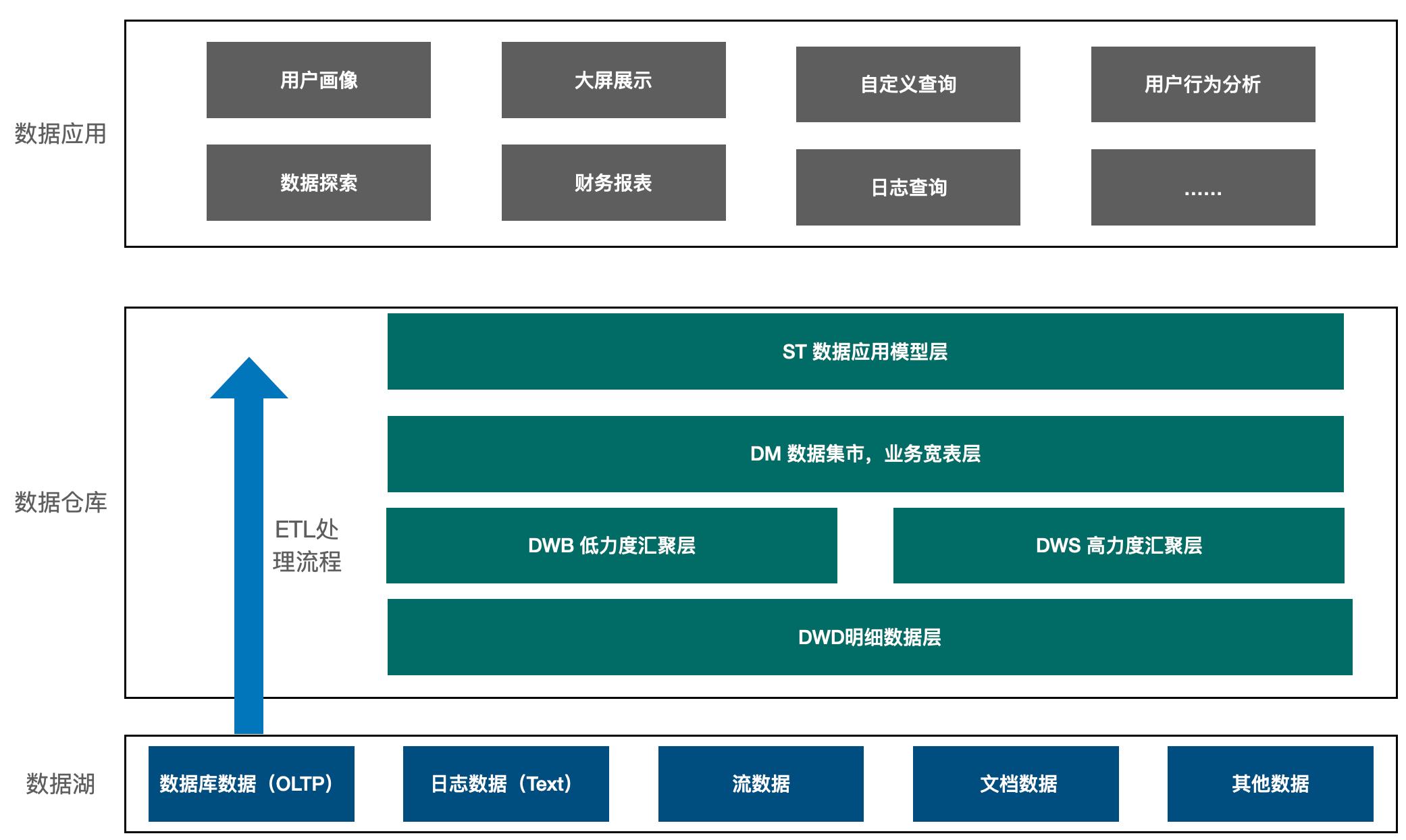

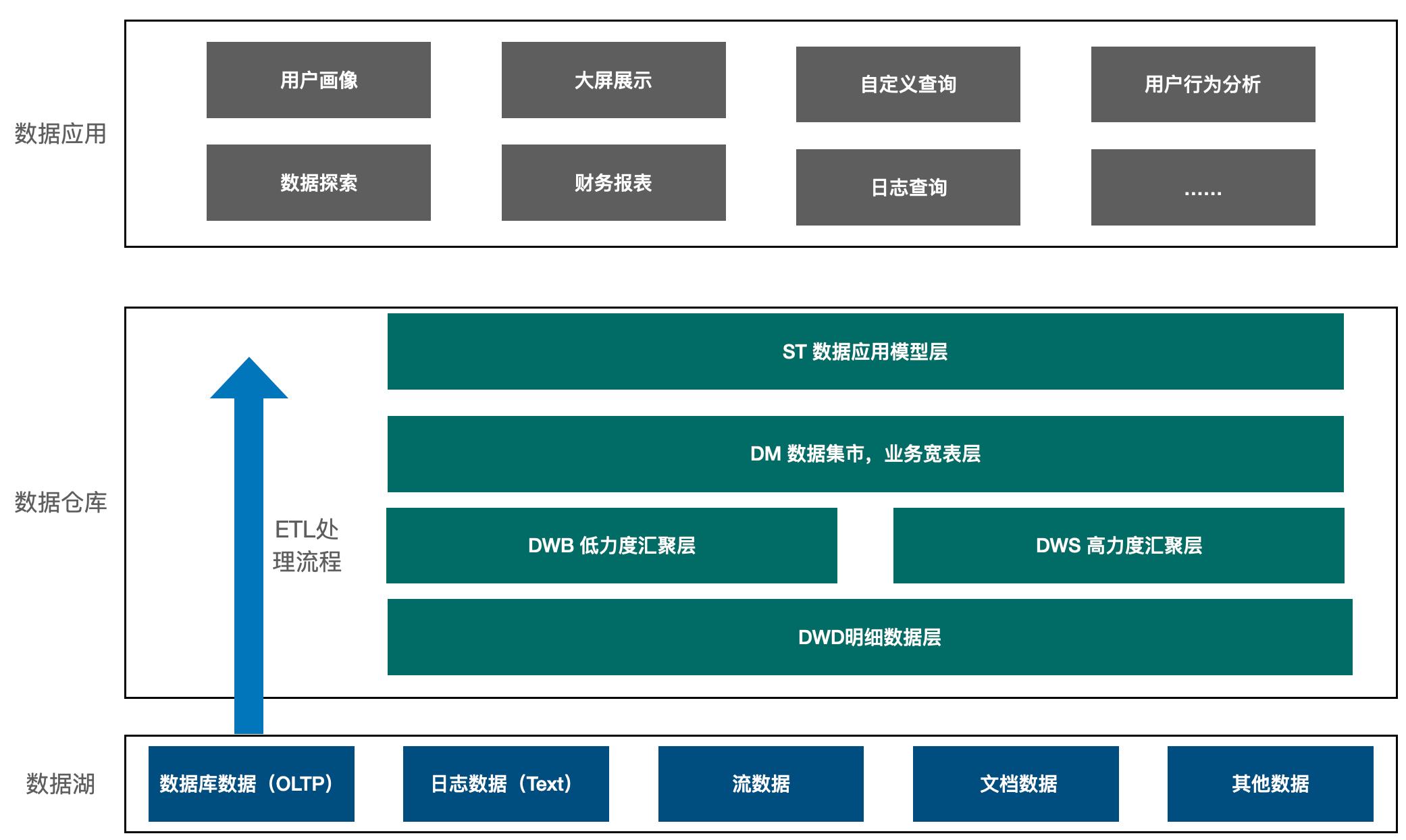

如果企业考虑在 K8S 上构建自己的计算引擎,Hive 面临的局限会更加明显。- 性能:整体架构是否拥有更好的性能。- 安全:是否支持不同级别,不同力度的用户访问和数据安全鉴权体系。对于企业数仓架构来说,最重要的是如何基于企业业务流程来设计架构,而不是基于某个组件来扩展架构。一个企业数...

AI安全技术总结与展望| 社区征文

今天给大家分享的是AI安全技术总结与展望,欢迎大家在评论区留言,和大家一起成长进步。 本文将从AI安全分类、AI安全应用、AI安全面临的威胁、AI安全事件、AI安全公司等几个角度分别进行阐述。# 1. AI安全的分... 模型安全,如模型窃取或者模型污染,从而植入后门。人工智能衍生安全主要指由于AI本身的缺陷或者脆弱性给其他领域带来安全问题,比如人工智能应用于黑产。# 2. AI安全应用 目前,人工智能与网络安全结合的案例逐...

解密2023年云原生的安全优化升级,告别高危漏洞、与数据泄露说“再见”(安全管控篇)|社区征文

希望可以帮助大家建立更安全的Kubernetes体系,主要集中一下几个方向,如图所示。### K8s Pod安全Pod是Kubernetes 中最小的可部署单元,由一个或多个容器组成。通常情况下,Pod是网络行为者...

特惠活动

特惠活动

企业网络安全论文怎么-优选内容

企业网络安全论文怎么-优选内容

企业网络安全论文怎么-相关内容

企业网络安全论文怎么-相关内容

火山引擎 X Authing丨随时随地,一键接入安全办公网络!

企业员工一键便捷入网 Authing 是国内首款以开发者为中心的全场景身份云产品,致力于帮助企业和开发者更快更简单地实现用户认证和管理,客户遍布全球 30 多个国家。目前 Authing 员工分布在美国波士顿和国内的北京、上海、广州、深圳、南昌等多地,不同地区的远程、移动办公给 Authing 工作带来了挑战: 员工办公安全接入难。当员工出差时,酒店、家庭、餐厅等环境都可能作为办公地点,要怎么保证员工可以快捷、安全地接入企业网络? 安...

火山引擎发布中转路由器TR,让企业网络连接更灵活

针对大型企业云上复杂组网场景,TR 提供灵活的路由配置功能,可以帮助企业构建任意拓扑的云上、云下以及跨地域等复杂网络,满足企业业务个性化的网络互通以及业务安全合规需求。 火山引擎 TR 架构图 01中转路由器TR的... 助力打造云上网络 场景一:云上多 VPC 灵活互通 企业云上多个业务网络之间需要互相访问或者隔离,例如业务A、业务B所在的 VPC 需要彼此隔离,但同时又都需要和提供公共资源的 VPC3 双向互通。火山引擎中转路由器 TR 可...

干货 | 看 SparkSQL 如何支撑企业级数仓

如果企业考虑在 K8S 上构建自己的计算引擎,Hive 面临的局限会更加明显。- 性能:整体架构是否拥有更好的性能。- 安全:是否支持不同级别,不同力度的用户访问和数据安全鉴权体系。对于企业数仓架构来说,最重要的是如何基于企业业务流程来设计架构,而不是基于某个组件来扩展架构。一个企业数...

AI安全技术总结与展望| 社区征文

今天给大家分享的是AI安全技术总结与展望,欢迎大家在评论区留言,和大家一起成长进步。 本文将从AI安全分类、AI安全应用、AI安全面临的威胁、AI安全事件、AI安全公司等几个角度分别进行阐述。# 1. AI安全的分... 模型安全,如模型窃取或者模型污染,从而植入后门。人工智能衍生安全主要指由于AI本身的缺陷或者脆弱性给其他领域带来安全问题,比如人工智能应用于黑产。# 2. AI安全应用 目前,人工智能与网络安全结合的案例逐...

如何防止新型DDoS攻击泛滥?

详情见文章: 《新的DDoS攻击手法来袭:TCP反射攻击技术分析 - FreeBuf网络安全行业门户》,相比UDP反射放大攻击,此类利用TCP协议栈的反射攻击实际并无太明显的流量放大效果,因为请求的来源IP是伪造的,无法与TCP服务器... 上发表并获得杰出论文奖的《Weaponizing Middleboxes for TCP Reflected Amplification》介绍了一种利用中间盒发起的新型TCP反射放大攻击手法。与2018年出现的TCP反射攻击受限于TCP三次握手机制导致难以实现流量放...

解密2023年云原生的安全优化升级,告别高危漏洞、与数据泄露说“再见”(安全管控篇)|社区征文

希望可以帮助大家建立更安全的Kubernetes体系,主要集中一下几个方向,如图所示。### K8s Pod安全Pod是Kubernetes 中最小的可部署单元,由一个或多个容器组成。通常情况下,Pod是网络行为者...

火山引擎 X Authing丨随时随地,一键接入安全办公网络!

Authing 是国内首款以开发者为中心的全场景身份云产品,致力于帮助企业和开发者更快更简单地实现用户认证和管理,客户遍布全球 30 多个国家。目前 Authing 员工分布在美国波士顿和国内的北京、上海、广州、深圳、南昌等多地,不同地区的远程、移动办公给 Authing 工作带来了挑战: 员工办公安全接入难。当员工出差时,酒店、家庭、餐厅等环境都可能作为办公地点,要怎么保证员工可以快捷、安全地接入企业网络? 安全产品采购成本高。以...

替换 Spring Cloud,使用基于 Cloud Native 的服务治理

不管是前沿互联网公司还是传统 IT 企业都已经逐渐接受了微服务。在日益复杂的业务压力下,只有微服务架构才能保持企业的活力和软件开发的迭代速度。)- 2015 年,Spring 社区围绕之前 Netflix 沉淀的一些组件以及 Martin 提出的微服务理念,推出了Spring Cloud v1.0.0,直到现在 Spring Cloud 还被广泛使用。Spring Cloud v1.0.0 包含的组件较少,只有服务发现、配置管理等几个核心组件。所以微服务架构的发展历程并不是从论文走...

突破连接壁垒,火山引擎边缘云网络的先行之路

基于全球丰富的边缘算力与网络资源覆盖,**火山引擎边缘云网络团队通过智能选路、协议优化等技术,提供内容分发网络、全站加速、全球加速、游戏加速、SD-WAN+ 等场景服务,** 助力企业实现高可用、高品质、高安全的全球网络连接与加速。**关键技术探索,多层面保障网络运行**边缘云是能够在靠近用户的地方提供高效、可靠的计算和存储服务。然而,边缘云网络的建设和管理也需要一系列的关键技术支持。韩伟将火山引擎边缘云网络的关...