何为零信任建设

社区干货

社区干货

2022技术盘点之平台云原生架构演进之道|社区征文

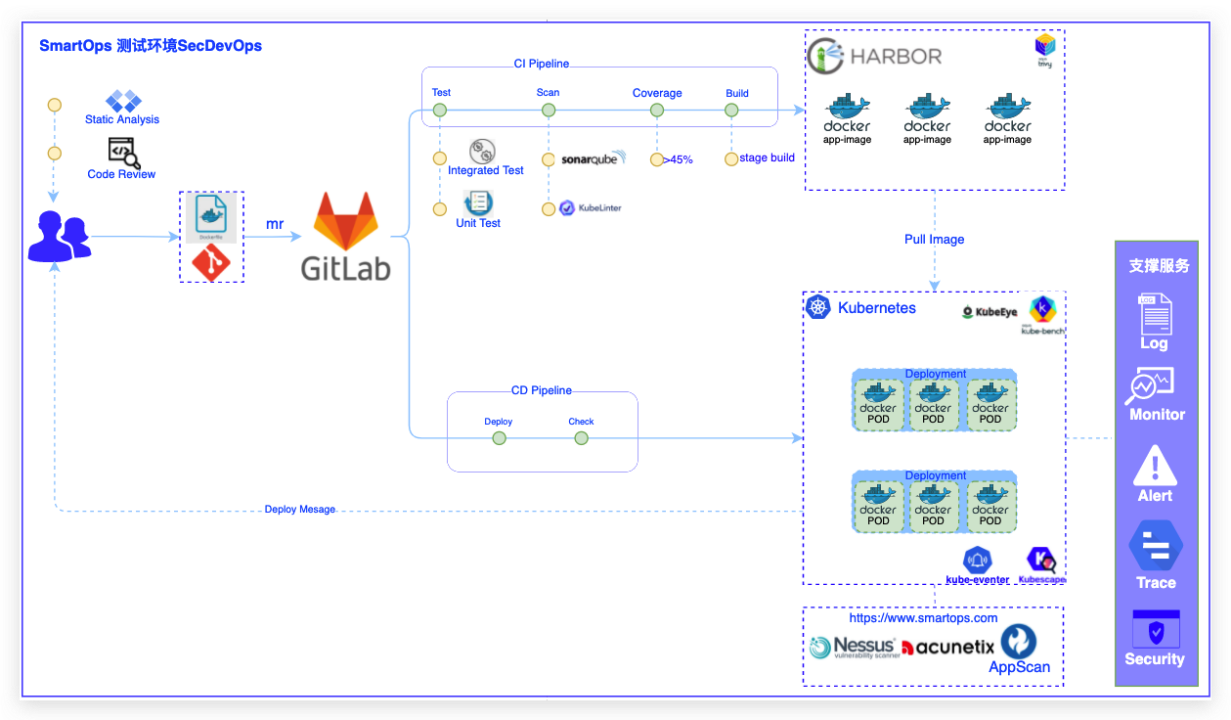

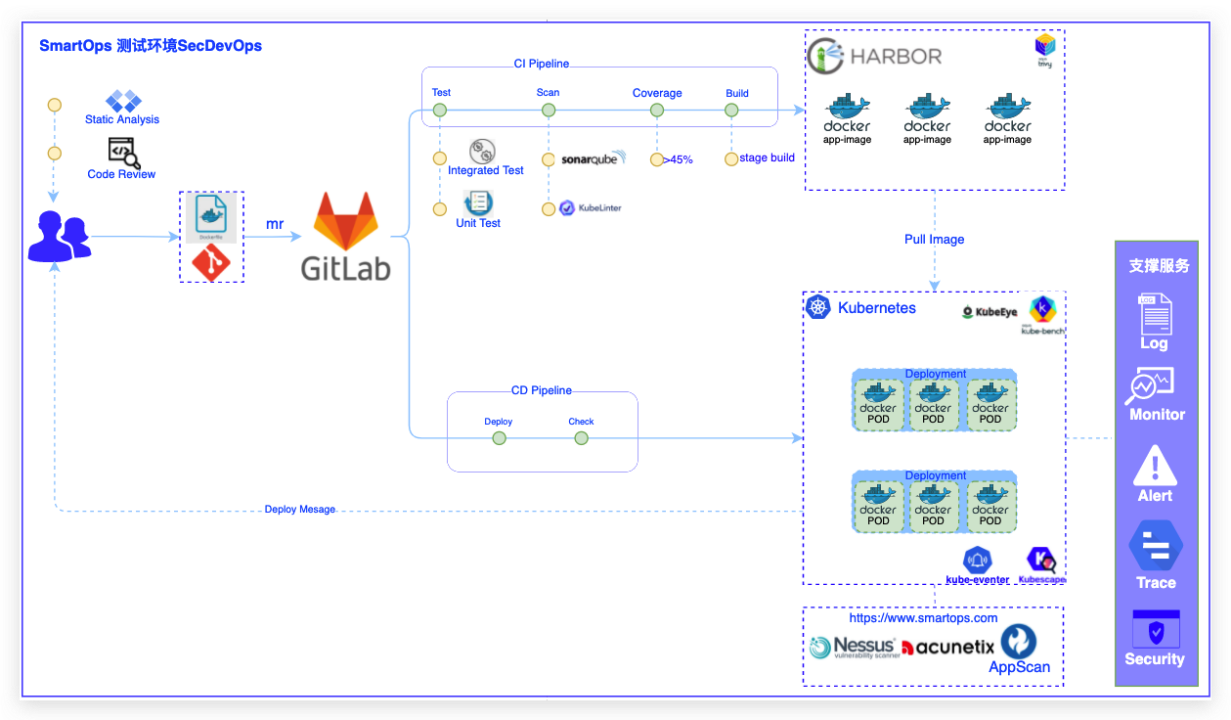

在进行安全全场景建设中,进行五阶段实施:- 第一阶段:威胁建模(场景分析)梳理并绘制软件生命周期可能引发安全问题的场景;梳理平台架构存在安全风险的的部件,以及敏感数据的流向,帮助全员建立安全模型,快速定位安全问题,及提升团队安全意识;- 第二阶段:安全扫描(DevOps集成安全),扫描阶段评估代码以确保其安全且没有安全漏洞...

集简云 x 苏州中合云臻丨助力企业快速打通百度营销与伙伴云系统之间的数据屏障

来换取客户对我们的信任;以优质的服务,来换取客户对我们的满意;以优惠的价格,来换取客户和企业的双赢。在新的时代背景下,我们将不懈努力以恪尽职守的敬业精神和专业素养,坚持以客户的利益为上为客户营造良好的合作... 在集简云零代码集成功能的帮助下,不到1个工作日就完成了搭建,调试与上线使用。 客户 · 反馈========= 苏州中合云臻公司积极开展数字化转型工作,致力于推进企业信息化水平...

抖音春晚幕后|支撑 12 亿红包雨的云原生基础设施

也获得了春晚互动零卡顿、零宕机的佳绩。 27 天的技术奇迹 官宣成为央视《春节联欢晚会》独家互动合作伙伴,对字节跳动内部的各个团队来说,都意味着业界的信任和新的技术挑战:... 而抖音在短短 27 天内就完成了从底层云基础设施建设,到上层数十种互动类新玩法的上线,这离不开背后的抖音技术团队和火山引擎云原生团队。事实上,为了支持除夕当晚数亿级 QPS 抢红包请求,两大支撑团队在短时间内...

议题投稿 2024 中国 KubeCon + CloudNativeCon + 开源峰会 + AI_dev

零信任概念和工具,供应链考虑因素,并从项目的安全审计或事件事后分析中学习。* Observability – 涵盖工作负载的指标、日志/事件、跟踪跨度以及一般观察性工作负载的测量、收集、处理、存储、查询、策划和相关的方... * 社区 + 生态系统建设* 负责任的人工智能:AI 中的道德 + 安全 + 治理提交类型-----* 会议演示:30 分钟,1-2 位演讲者就一个主题进行演讲。* 小组讨论:30 分钟,3 至 5 名演讲者之间的讨论。* 快闪演讲: ...

特惠活动

特惠活动

何为零信任建设-优选内容

何为零信任建设-优选内容

何为零信任建设-相关内容

何为零信任建设-相关内容

2022技术盘点之平台云原生架构演进之道|社区征文

在进行安全全场景建设中,进行五阶段实施:- 第一阶段:威胁建模(场景分析)梳理并绘制软件生命周期可能引发安全问题的场景;梳理平台架构存在安全风险的的部件,以及敏感数据的流向,帮助全员建立安全模型,快速定位安全问题,及提升团队安全意识;- 第二阶段:安全扫描(DevOps集成安全),扫描阶段评估代码以确保其安全且没有安全漏洞...

集简云 x 苏州中合云臻丨助力企业快速打通百度营销与伙伴云系统之间的数据屏障

来换取客户对我们的信任;以优质的服务,来换取客户对我们的满意;以优惠的价格,来换取客户和企业的双赢。在新的时代背景下,我们将不懈努力以恪尽职守的敬业精神和专业素养,坚持以客户的利益为上为客户营造良好的合作... 在集简云零代码集成功能的帮助下,不到1个工作日就完成了搭建,调试与上线使用。 客户 · 反馈========= 苏州中合云臻公司积极开展数字化转型工作,致力于推进企业信息化水平...

通过控制台使用容器服务

保持默认配置 安全配置 安全组 为同一个私有网络内具有相同安全保护需求并相互信任的网卡提供访问策略。创建集群时容器服务会自动创建并绑定默认安全组,您也可以在默认安全组基础上添加自定义安全组。 保持默认配... 且除去代金券后账户余额不为零。 持续使用容器服务集群会有如下两类费用,详细的计费信息,请参见 产品计费: 集群托管费用:由容器服务收费。 云基础资源费用:集群中使用的 NAT 网关、负载均衡(CLB)、公网 IP、云盘等...

基本概念

零信任应用网关通常通过七层 HTTP 协议反向代理的技术手段来实现,具体做法是将后端业务域名解析到网关上,以此达到对资源访问的拦截和转发目的。它具有用户操作简单、无需依赖终端 agent 等优点,适用于管理不受控的... 从而实现远程或工区的一体化动态网络准入建设。 访问控制访问控制是一种通过某种方式来限制或允许主体对客体访问范围的方法,用于防止非法用户入侵或合法用户的不慎操作造成的损失,以确保业务资源的受控和合法使用。...

抖音春晚幕后|支撑 12 亿红包雨的云原生基础设施

也获得了春晚互动零卡顿、零宕机的佳绩。 27 天的技术奇迹 官宣成为央视《春节联欢晚会》独家互动合作伙伴,对字节跳动内部的各个团队来说,都意味着业界的信任和新的技术挑战:... 而抖音在短短 27 天内就完成了从底层云基础设施建设,到上层数十种互动类新玩法的上线,这离不开背后的抖音技术团队和火山引擎云原生团队。事实上,为了支持除夕当晚数亿级 QPS 抢红包请求,两大支撑团队在短时间内...

火山引擎飞连获Forrester IAM趋势报告收录

以满足企业不同阶段的建设需求;控制因素细粒度:针对身份的生效情况、应用访问、网络权限、行为操作均有相应管理方法。身份管理与应用安全平台 构建身份治理中心 统一维护企业组织架构信息、员工身份信息,并与应用系统对接拉通统一身份,基于身份细粒度授予内外网访问权限,构建企业统一身份基础设施。身份治理中心 零信任动态管理 区别于过去数据分散不同平台,同一身份管理难度大,火山引擎飞连通过打通身份、网络、终端等不同模块数...

火山引擎与普华永道:隐私合规与云上安全信任如何实现?

普华永道近日举办了“建立外部数据信任——国际第三方安全鉴证报告”网络研讨会,深度解析企业建立第三方安全信任的常见问题与难点、隐私合规的挑战与应对策略、云上安全的要点,并邀请国内走在国际化前沿的科技互联... ZTI零信任、云原生的安全防护能力、全流程的云安全透明审计。 在产品层,为用户提供安全合规、安全能力内生的云产品服务,确保用户可以使用到安全合规的产品,并通过产品内生的安全能力保护业务的数据与隐私安全。 戴...

通过 kubectl 使用容器服务

保持默认配置 安全配置 安全组 为同一个私有网络内具有相同安全保护需求并相互信任的网卡提供访问策略。创建集群时容器服务会自动创建并绑定默认安全组,您也可以在默认安全组基础上添加自定义安全组。 保持默认配置 登录方式 节点实例的登录认证方式,支持通过 密码 和 SSH 密钥对 两种方式。 密码:按照页面提示创建并确认登录密码。 SSH 密钥对:Linux 实例还支持 SSH 密钥对的登录方式,创建密钥对的详细说明,请参见 创建密钥对...

议题投稿 2024 中国 KubeCon + CloudNativeCon + 开源峰会 + AI_dev

零信任概念和工具,供应链考虑因素,并从项目的安全审计或事件事后分析中学习。* Observability – 涵盖工作负载的指标、日志/事件、跟踪跨度以及一般观察性工作负载的测量、收集、处理、存储、查询、策划和相关的方... * 社区 + 生态系统建设* 负责任的人工智能:AI 中的道德 + 安全 + 治理提交类型-----* 会议演示:30 分钟,1-2 位演讲者就一个主题进行演讲。* 小组讨论:30 分钟,3 至 5 名演讲者之间的讨论。* 快闪演讲: ...