容易受到OpenSSL库未来漏洞的影响

社区干货

社区干货

2022技术盘点之平台云原生架构演进之道|社区征文

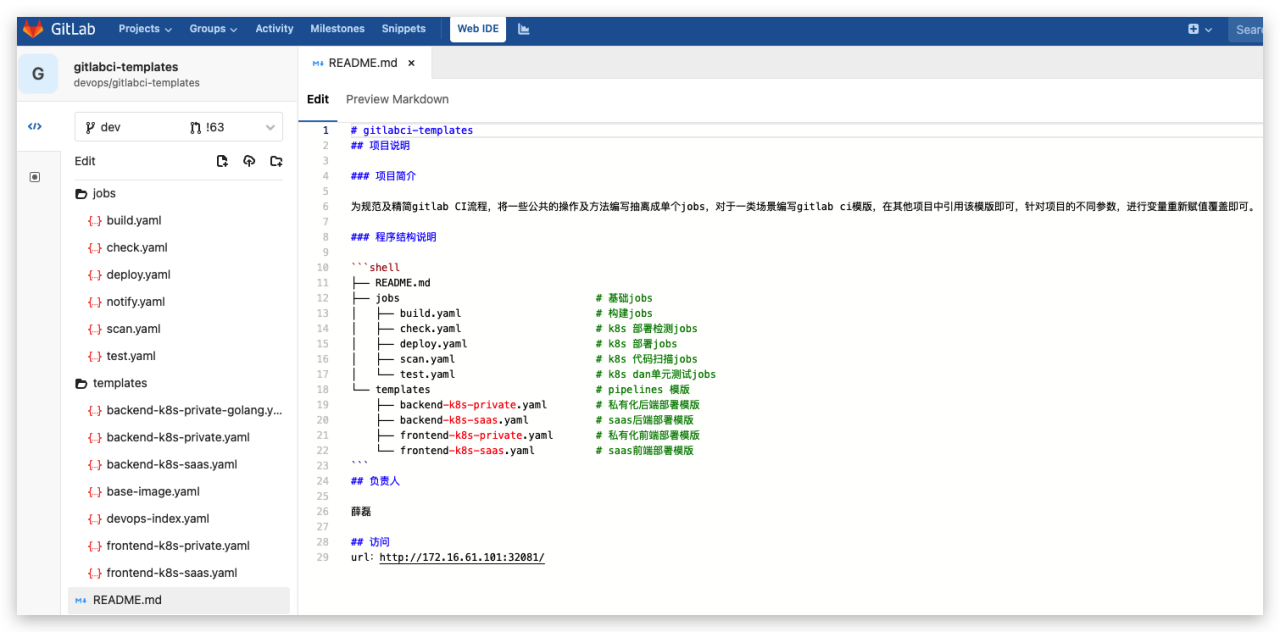

云安全产品防护:借助腾讯SaaS安全产品包括安全体检(漏洞扫描、挂马检测、网站后门检测、端口安全检测等)、安全防御(DDoS 防护、入侵检测、访问控制来保证数据安全与用户隐私)以及安全监控与审计,形成事前、事中、... 可以很容易的添加一个 Kubernetes Node 到集群中,从而实现横向扩展。利用Gitlab CI 共享模块库,可最大程度...

如何使用 OpenSSL 工具对证书格式进行转换

# 问题描述我们在为负载均衡 CLB 配置 HTTPS 监听器时,需要为监听器绑定服务器证书,用于 SSL 握手协商,应用于HTTPS 单向认证场景。负载均衡仅支持 PEM 格式的证书,因此其它格式的证书需要转换为 PEM 格式后,才能上传至负载均衡。那么我们如何使用 OpenSSL 工具对证书进行转换?# 问题分析OpenSSL是一个开放源代码的软件库包,分为三个主要的功能部分:* [openssl](https://wiki.openssl.org/index.php/Command_Line_Utilitie...

云原生技术的发展与实践 主赛道 | 社区征文

它提供了一个命令行工具和一个库,可以用于执行 Dockerfile 中的指令,构建容器镜像,也可以用于直接操作容器镜像的内容和元数据,而不需要运行容器。Buildah 的优点是它更轻量、更灵活、更安全,可以与其他工具集成,例... 影响了部署效率和网络带宽。为了解决这个问题,我尝试了一些优化方法,如使用多阶段构建、删除多余的层和文件、使用更小的基础镜像等,以减少镜像的大小和构建时间。- 容器镜像的安全和合规性不足,存在一些潜在的漏...

主流数字证书都有哪些格式

# 前言一般来说,主流的Web服务软件,通常都基于OpenSSL和Java两种基础密码库。- Tomcat、Weblogic、JBoss等Web服务软件,一般使用Java提供的密码库。通过Java Development Kit (JDK)工具包中的Keytool工具,生成Java Keystore(JKS)格式的证书文件。- Apache、Nginx等Web服务软件,一般使用OpenSSL工具提供的密码库,生成PEM、KEY、CRT等格式的证书文件。- IBM的Web服务产品,如Websphere、IBM Http Server(IHS)等,一般使用IBM产...

特惠活动

特惠活动

容易受到OpenSSL库未来漏洞的影响-优选内容

容易受到OpenSSL库未来漏洞的影响-优选内容

容易受到OpenSSL库未来漏洞的影响-相关内容

容易受到OpenSSL库未来漏洞的影响-相关内容

无恒实验室联合GORM推出安全好用的ORM框架-GEN

# 背景数据库操作是大多数程序员必不可少的工作, GORM 作为一个拥有 25k star 的项目已经是 Go 语言操作关系型数据库的首选。- 由于 GORM 中提供了很多 interface{} 形式的参数,这让程序员很容易误用,导致线... 影响上线流程 | 提供的安全可靠的查询API,开发时能用的就是安全的 |GORM和GEN查询对比案例```//GORM 需要先定义类型var user model.Usererr:=db.Where("id=?",5).Take(&user).Error//GEN 可...

新功能发布记录

更新地理位置库信息,覆盖全部公网 IP 地址。 - 2023 年 10 月发布时间 功能模块 说明 相关文档 2023-10-14 网站接入 云 WAF 实例支持 IPv6 接入和回源。 - 2023 年 9 月发布时间 功能模块 说明 相关... 安全概览 2023-09-28 系统管理- IP 地址组 支持添加 IP 地址组 支持访问管控策略引用 IP 地址组 新建和管理地址组 2023 年 8 月发布时间 功能模块 说明 相关文档 2023-08-21 防护策略-漏洞防护 防护...

最新动态(2024年前)

2022年10月25日 V2.1.2版本 迭代说明: 上线「经验库」功能 通过指标过滤、业务信息过滤、用户过滤等方式,选择符合当前筛选条件的历史实验,给未来新开实验提供历史经验参考。详细可查看文档:经验库 上线「优化计划... “流量变更是否会影响已分配的进组用户,只会对未进组用户”开关逻辑调整 客户端****实验:在创建中、调试中、运行中可修改开关。 服务端实验:需在实验创建、运行中修改开关时,需完成完成相关的开发。 【场景能力】...

镜像FAQ

如何修复Linux内核漏洞? 如何安装升级补丁? 如何配置实例的NTP/Chrony时钟同步服务? 用于创建自定义镜像的实例到期或释放数据后,创建的自定义镜像是否受影响?使用自定义镜像开通的实例是否受影响? 更换系统盘时,选... 可能影响系统性能如何处理? veLinux是否支持图形化界面(GUI)? veLinux是否支持32位应用程序和库? 是否可以查看veLinux组件的源代码? 相比其他操作系统,veLinux有哪些优势? veLinux如何保证数据安全? 为什么veLinu...

AI安全技术总结与展望| 社区征文

自动化漏洞扫描、自动化构建鱼叉钓鱼邮件、锁定目标、生成高逼真度的假视频等。人工智能内生安全主要包括:框架安全,如TensorFlow、Caffe、PyTorch等深度学习框架存在若干漏洞;数据安全,如数据丢失或者变形、噪声数... 不容易被发现;错误样本投毒则是将标注错误的数据混到训练样本中,这种方式,成功率较高。假如攻击者可以得到模型的参数,可能一个错误样本就能制造更多污染数据,投毒成功率甚至可以达到50%以上。第二类投毒的方式主要...

常见问题

高级网络威胁检测系统有哪些检测能力?威胁情报:内置字节安全全网威胁情报检测,对于恶意源IP、恶意域名的访问流量进行精准识别。支持自动更新。检出内容包括:木马病毒、恶意软件、热门漏洞、后门、重保情报等。 基础... 高级网络威胁检测系统规则库更新频率?普通规则每两周更新一次,紧急严重规则即时更新,火山引擎内部有专门的安全专家团队持续建设优化检测规则,当发现紧急严重漏洞和热点事件时,则会立即推出检测方案,即时更新规则库...

安全说明

漏洞扫描、渗透测试、威胁情报、⼊侵检测、应急响应、数据安全、安全合规等。 2.合规与隐私性火山引擎内容管理平台⾼度重视产品的合规性,由安全与合规部专职负责,积极对标国内和国际最⾼标准合规性要求。火山引擎内... 每年执行一次业务影响分析和风险评估,识别重要业务流程和可能造成公司业务与资源中断的威胁;定义最大可容忍中断时间、恢复时间目标和最小服务水平等指标;针对不同业务的中断场景制定应对策略。 9.3 应急演练火山引...

2022年终总结-两年Androider的技术成长之路|社区征文

做选择本来就是很不容易的。11.爱情是个勇敢者的游戏,在未来,爱情不是所有人能拥有的东西,是个奢侈品。爱情恰恰跟钱没关系,有钱就一定能买到爱情吗?是个奢侈品是因为你一定是勇敢的,你得面对挑战,**你要去摘那... 发现自身需要补足的漏洞,通过不断的学习,拓宽技术广度,培养系统设计思维,对前沿性的课题保持好奇心,敢于接触和使用新技术。**具体的就是要有**高于标准的技术深度、开发能力和解决技术难题的能力,在工作过程中对...

应用场景

并控制密码泄露的影响面。 员工视角员工无需管理账号和密码,可一键连接办公网络。 员工无需选择 Wi-Fi 名称,避免误连接钓鱼 Wi-Fi。 员工可进行网络故障的自助修复。 场景三:访问权限控制 新公司往往缺乏员工身份权限管理,需要从零开始建设;而对于具有一定规模的企业,员工的身份体系又分散在各个系统中,如即时通讯(IM)、轻量级目录访问协议(LDAP)等,每个业务系统都容易成为信息孤岛。这种分散的身份权限管理导致安全性不足和管...