服务器防火墙设置

社区干货

社区干货

如何为 CentOS 7 系统的 ECS 实例配置默认防火墙 Firewall

# 问题描述CentOS 7系统默认的防火墙是 Firewall,替代了之前的 iptables,Firewall有图形界面管理和命令行管理两种方式。本文主要介绍如何通过命令行配置 Firewall。# 配置过程#### 启动 Firewall进入系统之后,可以发现 CentOS 7 默认已安装 Firewall,但是没有启动,所以需要先启动 Firewall,同时设置开机自启动。1. 登录 ECS 实例,执行如下命令,启动 Firewall。```bashsystemctl start firewalld```2. 执行如下命令,...

如何搭建Web应用防火墙(WAF)测试环境

# 问题描述以下Web应用防火墙都简称为WAF要使用WAF对网站进行防护,并测试WAF是否阻断了攻击行为。# 问题分析WAF会对Http(S)请求在到达源站前进行检测和过滤,确保到达源站的每个请求有效且安全,对无效或有攻击... 且未添加到WAF然后才能使用WAF进行防护源站并测试。# 解决方案本示例采用负载均衡型的WAF实例,WAF防护的域名采用本地host文件方式进行解析,客户端与负载均衡实例处于相同子网内。首先要配置好火山引擎的负载均...

如何搭建Web应用防火墙(WAF)测试环境

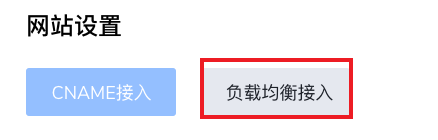

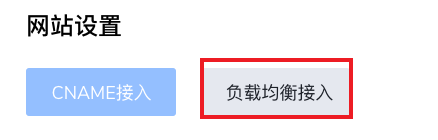

且未添加到WAF然后才能使用WAF进行防护源站并测试。# 解决方案本示例采用负载均衡型的WAF实例,WAF防护的域名采用本地host文件方式进行解析,客户端与负载均衡实例处于相同子网内。首先要配置好火山引擎的负... 到WAF控制台-网站设置,点击复制均衡接入,如下:2、输入防护域名,此域名需要已经备案 特惠活动

特惠活动

服务器防火墙设置-优选内容

服务器防火墙设置-优选内容

服务器防火墙设置-相关内容

服务器防火墙设置-相关内容

思科防火墙配置文件

本文为您介绍如何在用户本地VPN网关是思科(cisico)防火墙的场景下,配置本地IPsec连接的配置文件。 说明 同一厂商不同型号防火墙的配置文件可能存在差异,本文仅做示例参考,具体请咨询防火墙厂商。本文使用的预共享密... 设置IPsec策略的选择DH(Diffie-Hellman)密钥交换算法set security-association lifetime seconds 3600 IPsec SA的生命周期(s)interface myport1ip address 180.XX.XX 255.255.255.0 用户本地VPN网关的IP地址crypt...

配置山石防火墙

操作场景若本地数据中心使用的是山石防火墙,在配置好云上VPN网关、用户网关、IPsec连接等操作后,还要在山石防火墙上进行VPN连接的配置。 注意 不同型号、不同版本的山石防火墙的操作配置、界面显示等可能存在差别,... 您可根据实际使用的防火墙型号、版本,自行查看防火墙说明文档或咨询第三方防火墙厂商具体的操作配置。 前提条件已完成创建VPN网关、创建用户网关、创建IPsec连接和添加VPN网关路由的操作。 参数说明云上VPC 网段为...

配置终端防火墙策略

本文档提供了关于飞连终端防火墙功能的详细配置指导,包括 IP 和域名防火墙策略的设置,以及相关的日志记录和通知配置。通过本指南,您可以有效地管理和控制终端设备对网络资源的访问,增强企业网络安全。 功能介绍 飞... 通过终端防火墙策略,企业能够限制员工对非工作相关网站的访问,从而提升工作效率。同时,这些策略也对员工的网络行为进行规范,确保网络资源的合理利用,支持企业运营效率的持续提升。 添加 IP 防火墙策略 登录飞连管...

主机边界防火墙

主机边界防火墙的访问控制策略发布后,会自动同步到ECS安全组并生效。在云防火墙控制台可实现策略的统一管控安全组策略,并且无需切换ECS实例所在的地域。本文介绍如何配置主机边界防火墙。 安全组概述安全组是一系列安全规则的集合,具备状态检测和数据包过滤能力,用于在云端划分安全域,是火山引擎提供的重要的网络安全隔离手段。安全组创建后,您可以为其设置出方向、入方向规则,这些规则会对安全组内部的云服务器出/入网络流量进行...

如何搭建Web应用防火墙(WAF)测试环境

# 问题描述以下Web应用防火墙都简称为WAF要使用WAF对网站进行防护,并测试WAF是否阻断了攻击行为。# 问题分析WAF会对Http(S)请求在到达源站前进行检测和过滤,确保到达源站的每个请求有效且安全,对无效或有攻击... 且未添加到WAF然后才能使用WAF进行防护源站并测试。# 解决方案本示例采用负载均衡型的WAF实例,WAF防护的域名采用本地host文件方式进行解析,客户端与负载均衡实例处于相同子网内。首先要配置好火山引擎的负载均...

如何搭建Web应用防火墙(WAF)测试环境

且未添加到WAF然后才能使用WAF进行防护源站并测试。# 解决方案本示例采用负载均衡型的WAF实例,WAF防护的域名采用本地host文件方式进行解析,客户端与负载均衡实例处于相同子网内。首先要配置好火山引擎的负... 到WAF控制台-网站设置,点击复制均衡接入,如下:2、输入防护域名,此域名需要已经备案