企业网络安全防护书籍

社区干货

社区干货

2022技术盘点之平台云原生架构演进之道|社区征文

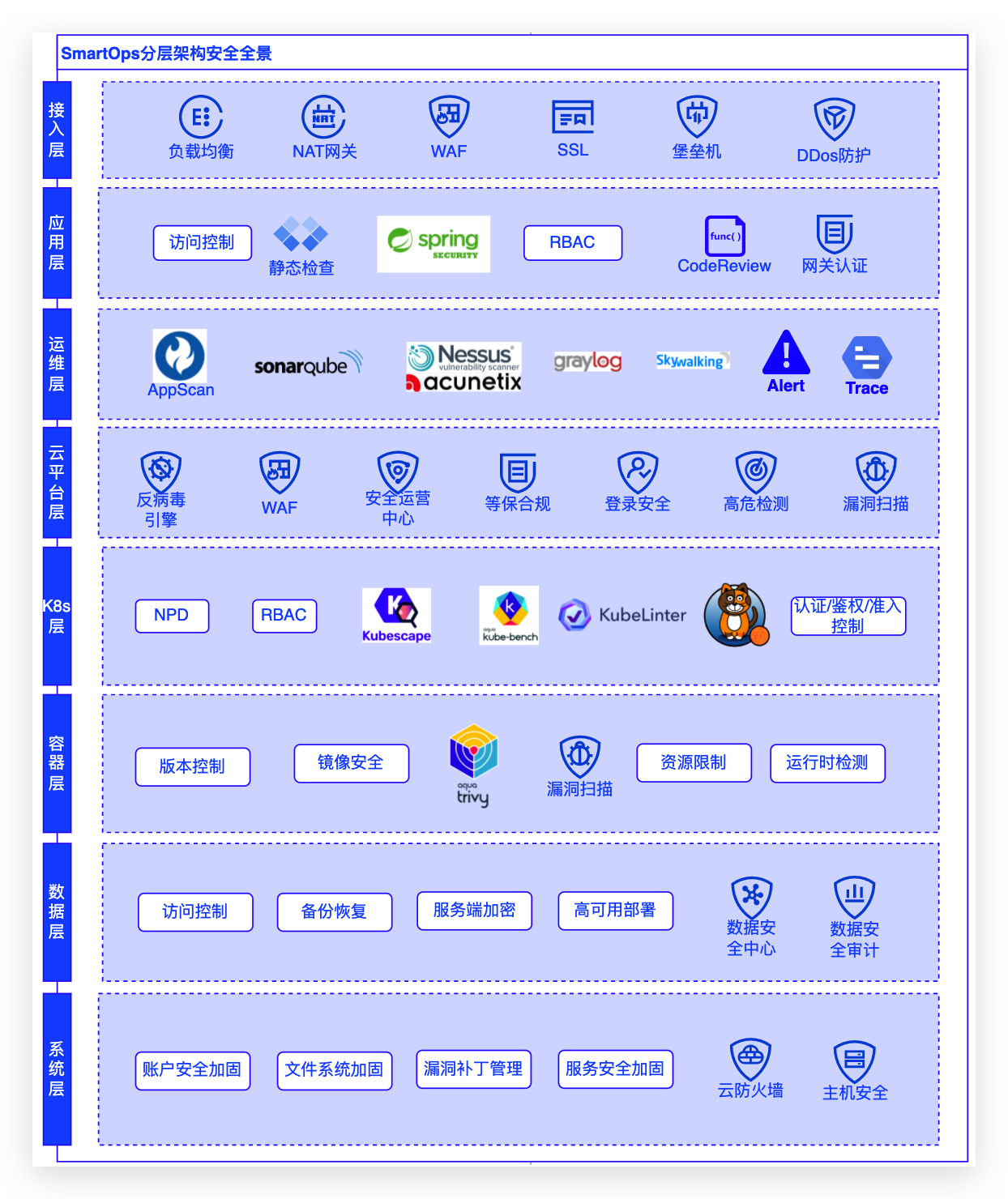

在各层面均进行安全管控设计,实现全方位立体式防护;- 云安全产品防护:借助腾讯SaaS安全产品包括安全体检(漏洞扫描、挂马检测、网站后门检测、端口安全检测等)、安全防御(DDoS 防护、入侵检测、访问控制来保证数据... ### 4.2 SmartOps分层安全架构- 接入层:收护边界网络安全,对业务流量及运维支持流量进行安全防护;- 应用层...

如何在大背景下降本增效,构建超大规模存储架构?

保障数据的使用效率和安全。 数据存储应用往往也和上层计算有较多的联动, **存算分离** 是一个比较前沿的演进方向,数据的量和业务的复杂性会对架构演进提出非常高的要求和挑战,我们可以听听 B 站日志系... 提升数据安全保障等。本次分享主要围绕着字节 HDFS 产品在以上工作中的探索和实践展开:1. 字节 HDFS 的新特性;2. 多机房架构挑战;3. 分级存储实践;4. 数据安全防护实践 **听众收益:**1. 字节 C++ 重构...

如何在大背景下降本增效,构建超大规模存储架构?

保障数据的使用效率和安全。数据存储应用往往也和上层计算有较多的联动,**存算分离**是一个比较前沿的演进方向,数据的量和业务的复杂性会对架构演进提出非常高的要求和挑战,我们可以听听 B 站日志系统在降本增效... 提升数据安全保障等。本次分享主要围绕着字节 HDFS 产品在以上工作中的探索和实践展开:1. 字节 HDFS 的新特性;1. 多机房架构挑战;1. 分级存储实践;1. 数据安全防护实践**听众收益:**1. 字节 C++ 重构...

WAF防护之CC防护应用

# 前言本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述想要通过 WAF 检测跟拦截 CC 攻击请求,如何配置。# 问题分析CC 攻击是使用代理服务器向受害服务器发送大量貌似合法的请求,实现伪装,经常用于攻击页面。使用WAF的CC防护可根据网络访问 IP、Session 等各种 HTTP 请求对象进行请求限制,缓解 CC 攻击对服务器的影响。# 解决方案本文在 WAF 环境搭建成功,需要...

特惠活动

特惠活动

企业网络安全防护书籍-优选内容

企业网络安全防护书籍-优选内容

企业网络安全防护书籍-相关内容

企业网络安全防护书籍-相关内容

安全概览

在安全概览页面您可以看到当前网络所有资产的安全防护状况,包括整体资源统计、事件统计、攻击TOP5统计、威胁事件TOP5统计、外部入侵趋势图、主机失陷趋势图等信息。 整体概况统计该区域展示了在一段时间内的NTA整... 以及发生安全事件最多排序的风险资产列表。 资产风险统计默认展示全部资产的风险统计,您可以通过左上角进行资产选择筛选。 事件来源分布:可以看到安全事件检出来源的分布,包括基础防御引擎、智能防御引擎、虚拟补...

应用防护

业内首创的容器级Web应用防火墙,提供检测、拦截、响应处置的一体化防护。提供7层网络防护,可检测SQL注入攻击 、XSS网页漏洞攻击 、Webshell、 本地/远程文件包含 、会话固定攻击、自定义http header、自定义暴力攻击等风险。 针对新上线的业务支持开启“观察”模式,对于疑似攻击只告警不阻断,方便统计业务误报状况。 异常流量支持阻断连接、封禁IP,并可对流量进行可视化统计分析。

动态控制最佳实践

设备和行为的安全性,并提升了网络访问控制的灵活性与多样性。 网络安全访问常见场景 这一类场景专注于加强企业的网络安全。通过实施基线检测、动态决策规则和访问权限的动态调整,企业能够确保只有符合安全标准的设... 限制非公司资产设备的远程访问权限。仅公司资产设备能够访问特定的敏感资源,利用其内置的安全防护和可追溯性,以减少远程访问的安全风险。操作步骤 登录飞连管理后台。 (可选)在左侧导航栏,选择终端资产 > 终端登记...

《中国云原生安全市场现状及趋势白皮书》正式发布

根据 Forrester 预测,2023年全球超过40%的企业将会采用云原生优先战略。然而,云原生在改变了企业上云及构建新一代基础设施的同时,也带来了一系列的新问题,针对涵盖云原生应用、容器、镜像、编排系统平台以及基础设施的云原生系统的攻击层出不穷,对企业原有的信息安全防护模式提出了新的挑战。8月10日,火山引擎携手Forrester发布了**《中国云原生安全市场现状及趋势白皮书》(以下简称:白皮书)。白皮书以云原生安全管理的变革为主线...

有价值、可落地的企业安全建设实践经验,来看这5位大咖的分享

云应用场景的推广带动了终端安全市场增长。——来源:《数说安全CSRadar商业分析平台》 与此同时,高效的AI性能和快速学习的能力正快速助力网络安全技术发展。谭晓生表示,AI安全市场刚刚启动,方兴未艾。未来,AI在数据安全与隐私、对抗性攻击与防御、安全的AI开发和部署等众多研究领域的作用正越发变得举足轻重。 多云场景下的安全风险解决之道 云计算发展和降本增效诉求,让多云架构成为越来越多企业的选择,但同时,多云也容易造成云...

快速入门

云防火墙支持出入互联网流量识别、统一策略管控等核心功能。云防火墙不仅可以防护从互联网到业务的访问流量,同时还能控制业务到互联网的主动外联访问,并对业务和业务间的访问进行控制。本文介绍如何使用云防火墙。... 步骤二:查看网络流量分析首先需要对资产进行全面的流量分析,通过流量分析您可以看到公网资产暴露面以及资产主动外连情况,再根据自身业务情况进行配置访问控制策略。 主动外联分析网络资产开启云防火墙开关后,主动...

网络微隔离

基于实际业务的网络访问关系拓扑图,一键创建微隔离策略,全面高效覆盖各类网络访问控制场景。 支持设置集群与集群间、集群与非集群间的隔离策略。 支持设置基于Namespace、Service、Controller、IP、端口的隔离策略。 支持在不真实拦截流量的情况下,设置仅对业务访问关系的监控策略,自动验证策略准确性和覆盖度。 发现异常网络访问,系统实时生成事件并发送告警。

应用场景

安全访问控制 保障边界安全对出入互联网的访问流量进行安全管控,减小资产暴露风险,拦截来自互联网的威胁,支持全网流量访问关系可视,全面保护您的网络安全。 主动外连检测 阻断可疑外连实时检测云内资产主动外联行为... 等保合规 满足监管需求满足等保要求中的边界防护和访问控制要求,对通过云防火墙所有流量会在日志审计中记录下来,支持6个月的日志存储,满足合规要求。

veWTN(应用)- 用户协议

公司及其关联方(以下简称“火山引擎”)合法拥有并运营的 veWTN(应用)产品及服务。1.2 veWTN(应用)是面向火山引擎用户提供的一款体验 WebRTC 传输网络能力的应用软件,包括各版本客户端应用程序、小程序、官方网站、... 履行信息网络安全义务,不得实施如下行为、发布或传输的内容不得涉及如下情形:(1)反对宪法确定的基本原则的;(2)危害国家安全,泄露国家秘密的,颠覆国家政权,破坏国家统一的;(3)损害国家荣誉和利益的;(4)歪曲、丑化、...