企业网络安全防护培训

社区干货

社区干货

2022技术盘点之平台云原生架构演进之道|社区征文

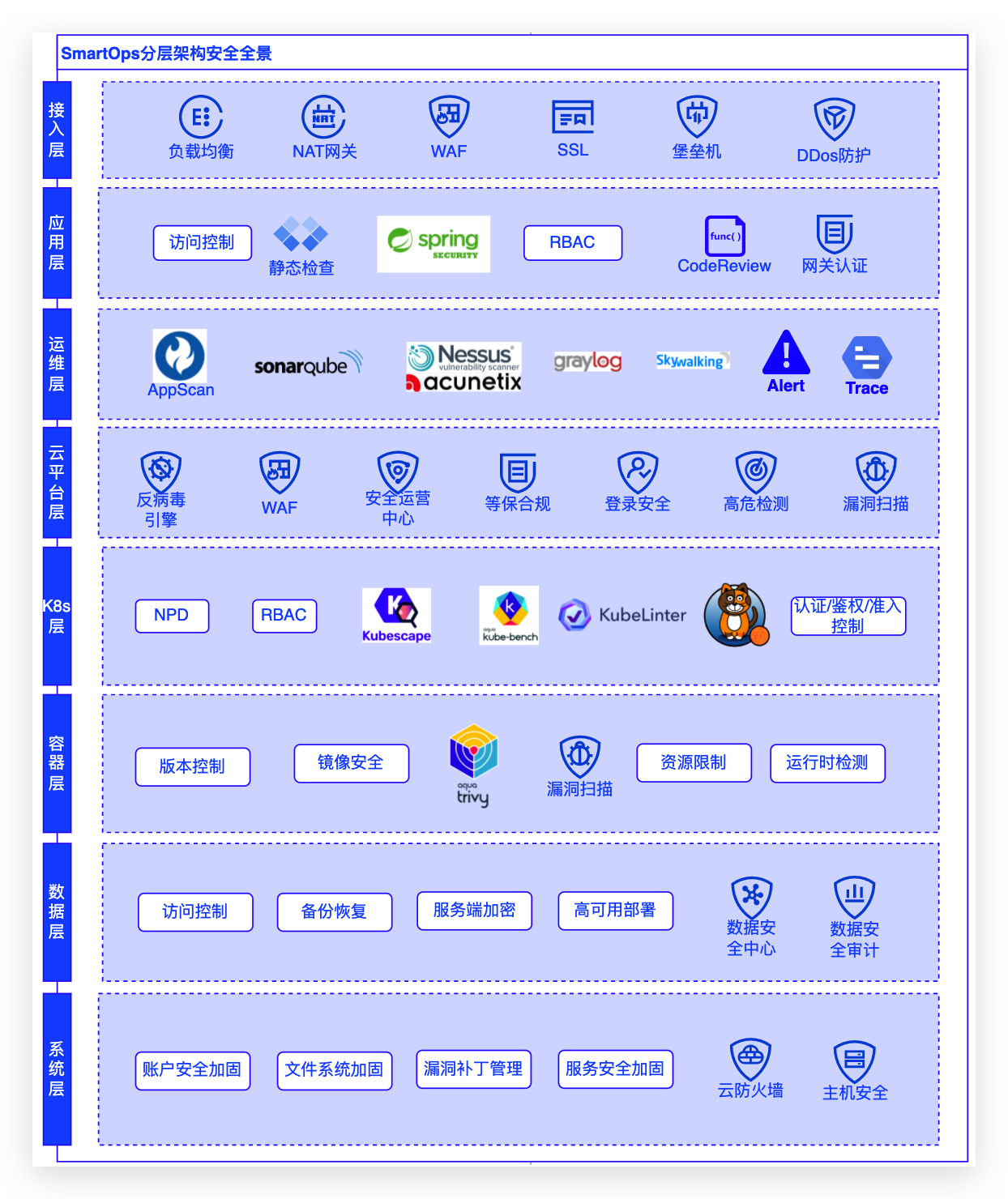

在各层面均进行安全管控设计,实现全方位立体式防护;- 云安全产品防护:借助腾讯SaaS安全产品包括安全体检(漏洞扫描、挂马检测、网站后门检测、端口安全检测等)、安全防御(DDoS 防护、入侵检测、访问控制来保证数据... ### 4.2 SmartOps分层安全架构- 接入层:收护边界网络安全,对业务流量及运维支持流量进行安全防护;- 应用层...

集简云1月更新合集:新增12个集成应用,2个内置应用,更新4个集成应用

还可以在你的网络日历中订阅滴答清单。 特惠活动

特惠活动

企业网络安全防护培训-优选内容

企业网络安全防护培训-优选内容

企业网络安全防护培训-相关内容

企业网络安全防护培训-相关内容

应用场景

安全访问控制 保障边界安全对出入互联网的访问流量进行安全管控,减小资产暴露风险,拦截来自互联网的威胁,支持全网流量访问关系可视,全面保护您的网络安全。 主动外连检测 阻断可疑外连实时检测云内资产主动外联行为... 资产暴露面管理 收缩风险对暴露在互联网的资产统一管理分析,为用户提供详细暴露在互联网的资产IP、端口等信息,帮助用户及时调整访问控制策略收缩风险。 等保合规 满足监管需求满足等保要求中的边界防护和访问控制...

安全说明

新员工入职后均须参加包括公司文化、规章制度、信息安全以及奖惩机制等内容的培训。同时,公司会不定期针对员工的专业知识技能和信息安全意识组织培训,建立了如下培训机制: 公司不定期组织信息安全相关培训,增强员工的信息安全技能; 公司不定期举行信息安全活动,对信息安全意识进行宣贯; 公司不定期通过多种方式向员工传达安全意识,如制作安全意识宣传资料并通过邮件、宣传画等形式传达至员工。 4.网络安全4.1 ⽹络访问控制火山引...

红蓝对抗服务

产品简介 什么是红蓝对抗参考军事演习中的红蓝对抗,网络安全领域的红蓝对抗是指攻守双方在实际环境中进行网络攻击和防御的一种网络安全攻防演练。通过持续的对抗、复盘、总结来不断优化防御体系的识别、加固、检测、处置等各个环节,从而提升企业整体的网络安全防护能力。 字节跳动无恒实验室的安全专家将模拟外部黑客视角,在保障业务系统安全的前提下,针对于企业的服务系统、IT基础设施、办公设备、员工、内网系统等各个方面开展...

火山引擎Web应用防火墙通过首批云WAF能力评估

“业务与应用安全发展论坛”在线上顺利举办。 如今的互联网环境越来越复杂,据Gartner报告显示,75%的网络安全攻击发生在Web应用层,面对攻防严重不对称,攻为点、防为面的局面,企业面临的安全威胁不断升级。 Web应用防... 火山引擎Web应用防火墙凭借在云安全领域的竞争实力顺利通过评估。 火山引擎Web应用防火墙在服务接入、安全防护、通用安全能力、性能与可拓展性、可靠性等五大类指标能力要求中表现优异,充分验证火山引擎Web应用防...

安全概览

在安全概览页面您可以看到当前网络所有资产的安全防护状况,包括整体资源统计、事件统计、攻击TOP5统计、威胁事件TOP5统计、外部入侵趋势图、主机失陷趋势图等信息。 整体概况统计该区域展示了在一段时间内的NTA整... 以及发生安全事件最多排序的风险资产列表。 资产风险统计默认展示全部资产的风险统计,您可以通过左上角进行资产选择筛选。 事件来源分布:可以看到安全事件检出来源的分布,包括基础防御引擎、智能防御引擎、虚拟补...

互联网边界防火墙概述

帮您更清楚地了解如何配置互联网边界防火墙(南北向流量访问控制)的访问控制策略。 背景信息 云防火墙的入方向和出方向流量是指公网IP出入互联网的流量,也就是南北向流量。您可以通过互联网边界云防火墙对南北向流量进行访问控制策略配置,从而实现对访问流量的精准控制、保护您的网络安全。关于互联网边界防火墙策略的配置项介绍,请参见互联网边界防火墙。 前提条件:互联网边界开关配置 互联网边界防火墙帮助您防护互联网和火山...

应用场景

通过云安全中心控制台实现对云上、云外服务器的统一防护及运维,帮助用户更方便地查看与处置云主机的安全事件,以及配置下发安全策略,降低安全风险与管理运营成本 等保合规建设《网络安全法》第二十一条:国家实行网络安全等级保护制度。网络安全等级保护制度中对主机的入侵防范,恶意代码防范,漏洞扫描,都有明确要求 资产组件清点云安全中心基于主机安全的组件管理功能,快速对服务器上的组件进行识别和分组统计,构建企业资产组件全景...

veWTN(应用)- 用户协议

公司及其关联方(以下简称“火山引擎”)合法拥有并运营的 veWTN(应用)产品及服务。1.2 veWTN(应用)是面向火山引擎用户提供的一款体验 WebRTC 传输网络能力的应用软件,包括各版本客户端应用程序、小程序、官方网站、... 履行信息网络安全义务,不得实施如下行为、发布或传输的内容不得涉及如下情形:(1)反对宪法确定的基本原则的;(2)危害国家安全,泄露国家秘密的,颠覆国家政权,破坏国家统一的;(3)损害国家荣誉和利益的;(4)歪曲、丑化、...

应用场景

随着移动办公和多云业务的兴起,企业数字化办公面临新的挑战,如远程办公、办公网动态准入、多云业务接入、终端管理与安全合规、办公网零信任等。飞连在这些场景中都有相应的应用。 场景一:远程访问办公网 随着远程办公需求的增长,"随时随地、多终端办公“成为常态化。员工需要在非办公区接入内部办公网络并访问业务系统。 解决方案飞连具备虚拟专用网络(VPN)模块和办公安全能力,如身份认证、基线检查和病毒查杀,帮助企业构建安全、...