网络安全防护终端收费吗

社区干货

社区干货

2022技术盘点之平台云原生架构演进之道|社区征文

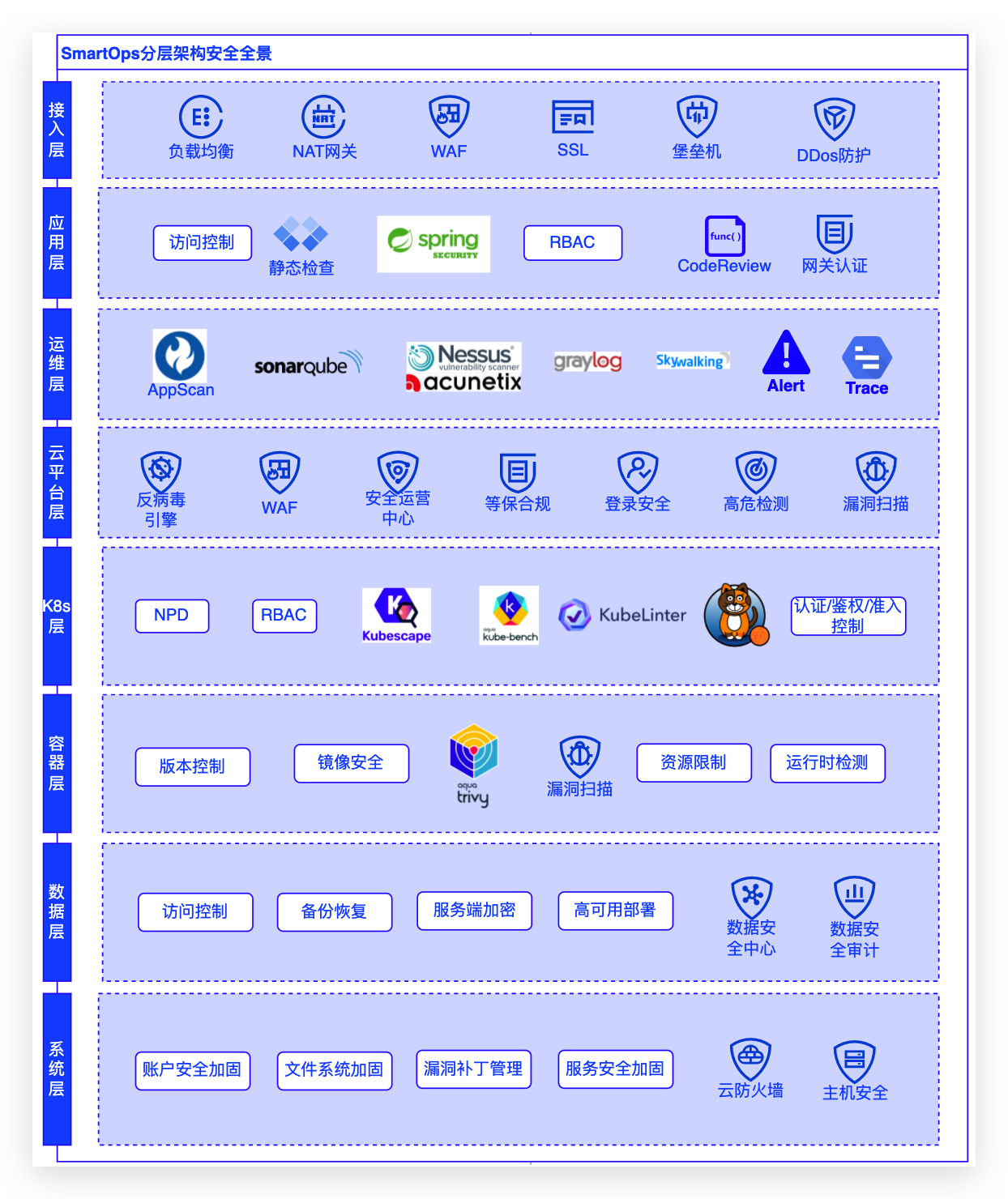

终端消费者需求的多样性、易变性对企业传统IT架构以及经营运营模式发起了挑战,使得企业追求云效能、云价值最大化成为不可忽视的趋势,而云迁移、云治理正是企业实现云价值最大化的重要第一步。2022年作为公司Smar... ### 4.2 SmartOps分层安全架构- 接入层:收护边界网络安全,对业务流量及运维支持流量进行安全防护;- 应用层...

AI赋能安全技术总结与展望| 社区征文

当前网络空间已经迈进到人工智能时代。人工智能对网络空间产生了变革性的影响,如何使用人工智能技术构建更可靠的网络安全系统就变得至关重要。具体来说,人工智能赋能安全,是指基于海量数据的基础上利用人工智能来自... 在网络空间安全中的很多细分领域涌现出与人工智能相关的新应用,比如恶意样本检测、恶意流量检测、恶意域名检测、异常检测、网络钓鱼检测与防护、威胁情报构建等。人工智能不仅能够提高威胁检测能力,而且还能帮助安...

亮相数字科技出海峰会,火山引擎边缘云助力数字化出海“加速度”

连接云/边/端的网络加速体系,包括提供稳定、弹性、高性能内容分发网络的火山引擎CDN,支持一站式动静态混合的系统加速服务全站加速DCDN,以及面向4层加速相关场景安全、合规、可靠的全球加速GA。 **内容分发网络 ... 为网络加速的性能保驾护航;- **高可用的服务保证:** 支持业务系统分布式部署,实现跨域高可用容灾、支持多运营商合规跨域专线的无缝容灾切换、支持终端节点组的健康检查,实时监控业务可用性;- **灵活计费,精细...

助力极致体验,火山引擎边缘计算最佳实践

应用终端更加多元化。也因此,前端需要适配多样化的终端硬件。- 同时,根据信通院云计算白皮书(2021)统计,2020年我国计划使用边缘计算的企业53.8% 。企业的业务形态也在不断发生变化,从单点部署向集群部署、云中心... 提供高效的网络接入和安全防护保障。同时,边缘计算节点也在持续推进产品的更新迭代,实现更丰富的产品功能和更强大的产品能力。## **高性能边缘实例**  特惠活动

特惠活动

网络安全防护终端收费吗-优选内容

网络安全防护终端收费吗-优选内容

网络安全防护终端收费吗-相关内容

网络安全防护终端收费吗-相关内容

新功能发布记录

2024年04月10日序号 功能 功能描述 发布地域 阶段 文档 1 计费转换 包年包月转按量计费功能由邀测转为正式发布。 全部 商用 包年包月转按量计费 2 实例 创建实例时可选公网IP是否随实例释放,随实例释放的公网IP,将... 商用 安装Virtio1.1驱动 8 网络 支持CentOS 7.1~7.5发行版本的镜像安装、使用辅助网卡配置工具。 商用 ECS配置辅助网卡 9 部署与弹性 实例启动模版中公网IP支持选择安全防护包。 邀测 创建实例启动模板 10 运维 正...

火山引擎 X Authing丨随时随地,一键接入安全办公网络!

移动办公给 Authing 工作带来了挑战: 员工办公安全接入难。当员工出差时,酒店、家庭、餐厅等环境都可能作为办公地点,要怎么保证员工可以快捷、安全地接入企业网络? 安全产品采购成本高。以往为满足安全办公需求,企... 具备以下多项安全产品功能: 远程办公工具(企业 VPN); 办公网络管理(Wi-Fi 连接、有线连接); 终端安全(防病毒、数据防泄漏); 统一管控协调能力(动态安全)。 一键登录企业网络Authing 通过飞连产品,打通了 Authing ...

火山引擎 X Authing丨随时随地,一键接入安全办公网络!

移动办公给 Authing 工作带来了挑战: 员工办公安全接入难。当员工出差时,酒店、家庭、餐厅等环境都可能作为办公地点,要怎么保证员工可以快捷、安全地接入企业网络? 安全产品采购成本高。以往为满足安全办公需求,企... 具备以下多项安全产品功能: 远程办公工具(企业 VPN); 办公网络管理(Wi-Fi 连接、有线连接); 终端安全(防病毒、数据防泄漏); 统一管控协调能力(动态安全)。 一键登录企业网络 Authing 通过飞连产品,打通了 Aut...

安全守卫者,火山引擎网络安全防御体系获评优秀案例

“业务与应用安全发展论坛”在京召开,并在会上正式发布“2022安全守卫者计划—业务与应用安全专题”优秀案例评选结果,火山引擎与武汉极意网络科技有限公司(以下简称"武汉极意")提供的《网络安全防御体系建设与应用... 网络安全领域的竞争力。 案例中,火山引擎基于客户当前面临的严峻网络攻击及丰富多样的业务场景需求出发,结合字节跳动T级带宽资源和多年海量业务DDoS攻防积累,为客户提供一整套纵深防御体系,并有效防护多次大规模的...

安装多云安全终端防护 Agent

预览版的终端防护能力和火山线上的云安全中心采用不同的检测规则,其安装的 Agent 也不相同。如您需要在多云平台使用终端防护预览版相关能力,请参考相关命令安装对应 Agent。 注意 在 Windows 系统中安装 Agent 时,请使用命令提示符(管理员)执行安装命令。 ECS 资源安装 Agent 如您需要为火山引擎 ECS 资源添加终端防护能力,您可以在待安装防护客户端的服务器中输入以下命令并运行,即可实现自动安装。 ECS 支持区域说明支持区域...

veIM(应用)用户协议

您可能需要将您的终端设备联网,您理解您应自行承担所需要的费用(如流量费、上网费等),若您不确定这些费用,您应在使用本产品前咨询您的服务提供商。 三、关于账号3.1 账号注册与开通3.1.1 当您注册、登录veIM及相关... 履行信息网络安全义务,不得实施如下行为、发布或传输的内容不得涉及如下情形:(1)反对宪法确定的基本原则的;(2)危害国家安全,泄露国家秘密的,颠覆国家政权,破坏国家统一的;(3)损害国家荣誉和利益的;(4)歪曲、丑化、...

动态控制最佳实践

如网络访问权限降级、禁止特定操作或发送告警通知。这一系列功能构建了一个细致的持续身份验证和动态处置系统,保障了用户、设备和行为的安全性,并提升了网络访问控制的灵活性与多样性。 网络安全访问常见场景 这一类场景专注于加强企业的网络安全。通过实施基线检测、动态决策规则和访问权限的动态调整,企业能够确保只有符合安全标准的设备和用户才能访问敏感的网络资源。 场景一:限制不合规终端访问办公网络场景介绍在本场景中,...

从碎片化到All in One|飞连落地“新”办公安全

业务后台防护、办公终端安全检测等单点问题入手,经历“治标不治本”或治理成本高昂之后,才逐步转向了体系化的安全建设思路,打通管理身份、网络、终端,并最终形成了今天飞连对外服务的形态。 办公安全领域中,企业面临身份、网络、终端三个实践命题。 角色管理从“机器”视角,转向“人”的视角 办公网与生产网的一大区别,是无法忽略的“人的变数”。 Human Factor是网络安全管理公认的难点,无论是从制度落地视角的员工行为,还是从攻...

火山引擎短信服务协议(抖音电商)

及与所访问和使用的产品相对应的条件条款的约束和保护。 2.6 在您使用火山引擎提供的产品和服务中,如客户产品或其所支持的任何产品、服务及相关内容中集成了火山引擎提供的SDK,您承诺按照火山引擎官网公布的相应的《SDK隐私政策》、《SDK开发者使用合规规范》要求完成SDK的接入和披露。 2.7 您理解并同意,您将遵守《火山引擎信息与网络安全规则》(“安全规则”)的约定。如您违反安全规则或本协议中任一项承诺与保证的...