用户访问管理制度

社区干货

社区干货

如何解决用户访问RabbitMQ被拒绝访问"/"目录问题

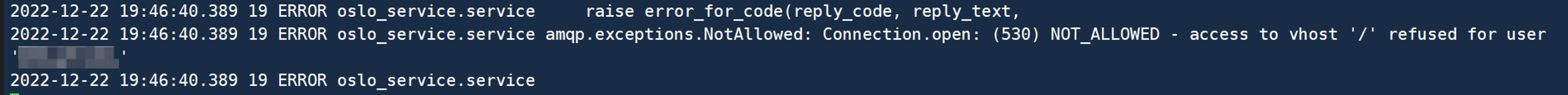

和K8S集群在同一私有网络的情况下访问RabbitMQ。# 问题描述RabbitMQ 和K8S集群在同一私有网络VPC下,集群访问RabbitMQ时出现报错如下:```NotAllowed: Connection.open: (530) NOT\_ALLOWED - access to vhost '/' refused for user 'xxx'```# 问题分析该用户访问 / 目录被拒绝,需要在RabbitMQ的管理界面...

Kubernetes 安全权限管理深度剖析|社区征文

Kubernetes 作为当下应用最普遍的容器集群管理工具,详细了解它的认证鉴权机制是非常有必要的。本文的主要内容就是增进大家对k8s的认证和鉴权模块的了解,其中包括kubernetes准入控制及RBAC的集群认证与鉴权机制。# 一、**集群准入控制机制详解**Kubernetes 自身并没有用户管理能力,无法像操作Pod一样,通过API的方式创建/删除一个用户实例,也无法在etcd中找到用户对应的存储对象。在Kubernetes 的访问控制流程中,用户模型是通过...

KubeAdmiral支持提供代理 API 供用户访问成员集群资源

能够参与到KubeAdmiral社区支持提供代理 API 供用户访问成员集群资源这一有挑战性的课题中,并得到汉波哥的指导。# KubeAdmiral介绍KubeAdmiral 是基于 [Kubernetes Federation v2](https://github.com/kubernetes-sigs/kubefed) 迭代演进而来,旨在提供云原生多云多集群的管理和应用分发能力。Kubernetes Federation v2 提供了 FederatedDeployment, FederatedReplicaSet, FederatedSecret 等部分资源,在调度上支持副本数调度...

如何授权某个用户只能访问PostgreSQL的某个库?

# 问题描述如何对 PostgreSQL 新建用户实现只能访问某个数据库,而其他数据库则无权限,我们应该如何进行授权?# 问题分析若创建的表没有指定模式,就会在 public 模式下,默认情况下每个人在 public 模式下都有CREATE 和 USAGE 权限,也就是说,允许所有可以连接到指定数据库上的用户在这里创建对象。所以我们要回收对应的权限让其无法访问。# 问题复现创建新的用户和数据库,可以看到默认情况下,新建的用户没有赋予任何权限,就可以...

特惠活动

特惠活动

用户访问管理制度-优选内容

用户访问管理制度-优选内容

用户访问管理制度-相关内容

用户访问管理制度-相关内容

用户管理

用户是访问控制的一种身份,由账号(Account)或是拥有权限的用户创建。用户被授予策略(Policy)后,可登录控制台或使用访问密钥(Access Key)调用API访问云资源。账号(又称为主账号)可以看作是一个特殊的用户(被称为根用户,root user),是云服务资源的拥有者,也是资源计量、资源计费的主体。主账号默认拥有账号下所有权限。 新建用户点击右上角账号头像,在下拉菜单中选择“访问控制”,进入访问控制后在“用户管理”页点击新建用户按钮,...

产品介绍

管理系统,用于控制不同身份对云资源的访问权限。例如在企业里,企业使用主账号购置云资源,并将云资源的访问权限按需分配给不同IAM身份。企业可以允许员工使用IAM身份登录控制台访问云资源,或者将IAM用户或角色扮演产... 三种访问方式。 登录访问:访问控制支持您为IAM用户设置登录密码,用户可通过密码登录火山引擎控制台访问云资源; API访问:访问控制支持您为IAM用户生成访问密钥(Access Key),用户可使用密钥调用产品的OpenAPI来访问...

用户组管理

用户组是用户的一个集合,同一个用户可存在于多个用户组中。当用户组被关联上策略后,用户组里的用户也会拥有对应的策略权限。 新建用户组进入访问控制后在“身份管理”下的”用户组“页中点击新建用户组按钮,填写基本信息后点击提交完成创建。 管理用户组内用户及用户组权限进入用户组管理页后,可分别在“用户”及“权限”模块下为用户组添加用户或权限。添加完成后,用户组的用户将拥有用户组的权限。

访问控制

访问控制 IAM (Identity and Access Management)是火山引擎为客户提供的一套权限管理系统,用于控制不同身份对云资源的访问权限,如为不同IAM用户授予多个云资源的权限、为多个云资源设置相同的权限、为IAM不同用户授... 同一个用户可存在于多个用户组中。当用户组被关联策略之后,用户组里的用户也会拥有对应的策略权限。 角色 角色无法直接访问云服务,需要先授信给其他身份,受信任的身份通过扮演角色获取临时安全凭证来访问云资源。...

访问控制

访问控制 IAM (Identity and Access Management)是火山引擎为客户提供的一套权限管理系统,用于控制不同身份对云资源的访问权限,如为不同IAM用户授予多个云资源的权限、为多个云资源设置相同的权限、为IAM不同用户授... 同一个用户可存在于多个用户组中。当用户组被关联策略之后,用户组里的用户也会拥有对应的策略权限。 角色 角色无法直接访问云服务,需要先授信给其他身份,受信任的身份通过扮演角色获取临时安全凭证来访问云资源。...

访问控制

云数据库 PostgreSQL 版支持通过多用户权限管理系统——访问控制(Identity and Access Management,简称 IAM)实现多身份的权限管控能力,提升运维安全及客户端、服务端集成产品力过程中的安全性,保障服务与服务之间协同调用的合规性和安全性。本文介绍通过 IAM 实现云数据库 PostgreSQL 版资源的资源管理、权限管理和身份管理的操作过程。 基本概念在访问控制中,有以下几个概念: 用户 用户是访问控制的一种身份,由账号(Account)或是...

SQL 服务用户管理

云搜索服务启用企业级 SQL 分析后,在 SQL 服务中提供了表级别的细粒度权限控制,支持基于角色的权限访问控制。 背景信息在进行用户权限管理前,需要先了解以下几个名词的含义: 用户标识 user_identity在权限系统中,一个用户被识别为一个 User Identity(用户标识)。用户标识由两部分组成:username 和 userhost。 username 为用户名,由英文大小写组成。 userhost 表示该用户连接数据库时的 IP。host 部分可以使用%进行模糊匹配。如果...

访问控制概述

访问控制(Identity and Access Management,简称IAM)是火山引擎提供的一套权限管理系统,用于控制不同身份对云资源的访问权限。 本文介绍了IAM中涉及的主要概念。 主账号和IAM用户 主账号使用火山引擎云服务前,您需要先注册一个火山引擎主账号。主账号对其名下的所有资源拥有完全控制权限,并为名下的所有资源付费。 默认情况下,只有主账号能够访问云资源。其他IAM身份如果需要访问云资源,均需要获得主账号的授权。 IAM用户IAM用户是...

创建访问控制策略

访问控制策略用于管控访问云堡垒机的用户权限,不仅可以通过用户来源 IP 限制访问权限,而且可以限制用户的文件管理权限,本文介绍如何创建访问控制策略。 操作步骤登录 云堡垒机控制台。 在左侧导航栏,选择 云堡垒机。 单击目标云堡垒机名称,进入云堡垒机管理页面。 在左侧导航栏,选择 策略管理 > 访问控制策略。 在访问控制策略管理页面,单击 创建访问控制策略。 配置访问控制策略相关参数。 配置项 说明 名称 自定义访问控制策略...