访问控制安全管理制度

社区干货

社区干货

Kubernetes 安全权限管理深度剖析|社区征文

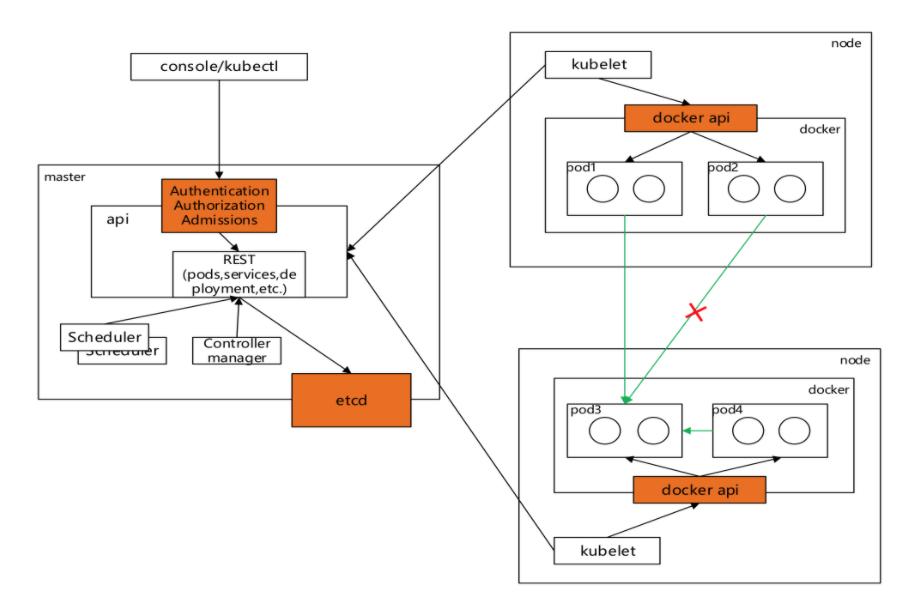

**集群准入控制机制详解**Kubernetes 自身并没有用户管理能力,无法像操作Pod一样,通过API的方式创建/删除一个用户实例,也无法在etcd中找到用户对应的存储对象。在Kubernetes 的访问控制流程中,用户模型是通过请求方的访问控制凭证产生的。上图是k8s的安全全景图,安全控制机制包括两部分:部署态...

揭秘为字节累计节省411万+小时的智能审批系统

已成为网络空间安全的新课题。字节跳动长久以来持续重视数据安全,以最小化原则为宗旨,采用分类分级管控的基本手段,基于公司统一的安全制度和策略,面向全媒介不断强化多粒度数据的安全防控能力,旨在不断探索安全与效率平衡的最优解。字节跳动数据平台是公司大数据体系的核心,承载了大数据的全生命周期操作。为了防范大数据场景下的数据安全风险,数据平台除了常规的分类分级、加密脱敏、数据销毁能力,还创新的在访问控制方面落...

解密2023年云原生的安全优化升级,告别高危漏洞、与数据泄露说“再见”(安全管控篇)|社区征文

易于管理和便于监控的松耦合系统。结合可靠的自动化手段,云原生技术使工程师能够轻松地对系统进行频繁且可预测的重大变更。在这里,我们用一个图来勾勒一下,从而加深一下大家的对于云原生技术的印象,如下图所示:... #### 管控容器访问用户通常情况下,许多容器服务会以特权的root用户身份运行,这可能导致应用程序在容器内被授予了不必要的特权,从而造成了安全问题以及容器资源被破坏。**解决方案**:采用非root容器和无root容器...

KubeWharf: 云原生分布式操作系统体验部署|社区征文

管理和扩展。- 随着业务的拓展,Kubernetes 逐渐演化,开始支持字节跳动内部的大数据、机器学习和存储服务等多种形态的基础设施。**节点规模的显著增长**- 字节跳动 Kubernetes 节点规模从 2018 年至今增长... **需求高安全性的企业环境——》** KubeWharf 在安全性方面的设计考虑使其在企业环境中得到了广泛应用。通过实施强大的身份验证、访问控制和安全审计功能,KubeWharf 能够保障敏感数据和应用程序的安全。对于金融、...

特惠活动

特惠活动

访问控制安全管理制度-优选内容

访问控制安全管理制度-优选内容

访问控制安全管理制度-相关内容

访问控制安全管理制度-相关内容

访问控制

访问控制 IAM (Identity and Access Management)是火山引擎为客户提供的一套权限管理系统,用于控制不同身份对云资源的访问权限,如为不同IAM用户授予多个云资源的权限、为多个云资源设置相同的权限、为IAM不同用户授... 受信任的身份通过扮演角色获取临时安全凭证来访问云资源。角色的信任身份支持以下类型: 账号:授权当前登录账号或其他账号通过角色访问您的云资源。 用户:可以是一个真实的使用者,也可以是一个后端服务。用户被角色...

访问控制

访问控制 IAM (Identity and Access Management)是火山引擎为客户提供的一套权限管理系统,用于控制不同身份对云资源的访问权限,如为不同IAM用户授予多个云资源的权限、为多个云资源设置相同的权限、为IAM不同用户授... 受信任的身份通过扮演角色获取临时安全凭证来访问云资源。角色的信任身份支持以下类型: 账号:授权当前登录账号或其他账号通过角色访问您的云资源。 用户:可以是一个真实的使用者,也可以是一个后端服务。用户被角色...

用户管理

用户是访问控制的一种身份,由账号(Account)或是拥有权限的用户创建。用户被授予策略(Policy)后,可登录控制台或使用访问密钥(Access Key)调用API访问云资源。账号(又称为主账号)可以看作是一个特殊的用户(被称为根用户,root user),是云服务资源的拥有者,也是资源计量、资源计费的主体。主账号默认拥有账号下所有权限。 新建用户点击右上角账号头像,在下拉菜单中选择“访问控制”,进入访问控制后在“用户管理”页点击新建用户按钮,...

访问控制概述

概述负载均衡提供监听级别的访问控制,如果您希望仅允许某些IP、或仅拒绝某些IP通过监听端口访问CLB实例,可以对该监听器设置访问控制策略。 您可以在创建监听器时配置访问控制,也可以在监听器创建后修改或重新配置访问控制。 访问控制说明在为监听器开启访问控制功能之前,您需要创建至少一个访问控制策略组,策略组是由多个IP条目组成的集合,用于集中管理IP,便于监听器批量关联。策略组本身不对访问控制方式做限制,交由监听器完成。...

访问控制

本文介绍了如何在火山引擎应用型负载均衡(ALB)控制台为监听器配置基于 IP 的访问控制。 在 ALB 实例中,您可以对每个监听器配置 IP 访问控制,实现以下功能: 仅允许来自特定 IP 地址的请求。 禁止来自特定 IP 地址的请求。 您通过访问控制策略组来管理一组特定的 IP 地址,然后将策略组以白名单或者黑名单的方式关联某个监听器,实现该监听器的访问控制。 操作步骤步骤 1:创建访问控制策略组登录应用型负载均衡控制台。 在左侧导航栏...

访问控制

密钥管理服务通过身份与访问控制(Identity and Access Management,缩写:IAM)实现对资源的访问控制。下面介绍 KMS 定义的资源类型和操作权限。 火山引擎账号对自己的资源拥有完整的操作权限,IAM 用户和 IAM 角色则需要通过显式授权获取对应资源的操作权限。 资源类型资源类型 trn 抽象密钥环容器 trn:kms:${region}:${account}:keyrings/* 抽象密钥容器 trn:kms:${region}:${account}:keyrings/${keyringName}/keys/* 密钥环 trn:...

访问控制

当您使用子用户访问云加密机服务时,您需要给子用户授予相关的权限。我们已经预先为您创建了云加密机服务系统授权策略,策略名称为:HSMFullAccess。如下图所示:该策略允许子用户访问和管理虚拟加密机及备份资源。如果您的子用户希望能够通过控制台购买加密机,您还需要额外地为子用户添加VPCReadOnlyAccess的权限。

基于 IAM 管理权限

访问权限。无需付费即可使用,您只需要为您帐号中的资源进行付费。关于 IAM 的详细介绍,请参见访问控制 IAM。 消息队列 Kafka版的资源以及收发消息的权限可通过访问控制IAM实现精细化权限管理,如果您需要为企业中不同的员工设置对消息队列 Kafka版服务不同的访问权限,以达到不同员工之间的权限隔离,您可以使用火山引擎主账号创建额外的身份(例如用户),并对身份赋予只读或只写权限,实现多人协作或多场景安全访问的目的。 如果火山引...

基于 IAM 管理权限

访问控制 IAM(Identity and Access Management)是火山引擎提供的权限管理服务,用于控制不同身份对云资源的访问权限。本文档介绍通过 IAM 服务管理消息队列 RocketMQ版资源的方式。 应用场景企业用户使用火山引擎消息队列 RocketMQ版时,如果需要集中或统一管理某些资源,会选择在一个火山引擎账号下创建所有需要的资源。企业中各个岗位需要使用的火山引擎服务和资源不同,出于数据安全与权限隔离的的考虑,火山引擎账号下的所有资源应...