IAM概述

最近更新时间:2024.04.23 18:55:41

首次发布时间:2022.07.01 09:20:27

访问控制(Identity and Access Management,IAM)是火山引擎 免费 提供的一套权限管理系统。您可以为火山引擎账号(主账号)创建IAM用户,并根据不同的用途授予IAM用户相应的权限,控制不同身份对云资源的访问权限,实现资源的分权管理,提高管理效率,降低信息泄露风险。

为什么使用IAM

使用火山引擎资源之前,您需要先进行账号注册,注册完成后会获得一个火山引擎账号,该账号即为“主账号”,主账号默认拥有账号下所有资源的全部管理权限。

仅使用主账号管理资源,可能存在如下问题:

- 多人共用主账号进行操作,无法区分具体使用者。

- 主账号权限非常大,一旦泄露影响极大。

- 使用主账号直接进行运维操作,风险较高。

为避免以上问题,您可以通过IAM功能,在主账号下创建IAM用户、用户组或角色作为访问控制的身份,新创建的身份没有任何权限,您可根据实际用途授予其相应权限,实现多重身份管理、精细化权限控制等。访问控制的更多功能特性,请参见访问控制-产品介绍。

IAM身份介绍

用户(User)

用户是访问控制的一种身份,由账号(Account)或是拥有权限的用户创建。用户被授予权限(Policy)后,可登录控制台或使用访问密钥(Access Key)调用API访问云资源。更多用户的介绍及相关操作,请参见用户管理。

- IAM用户又称子账号,是由火山引擎账号(主账号)或具有管理权限的IAM用户创建。

- IAM用户创建成功后,归属于火山引擎账号(主账号),不是独立的火山引擎账号。

- IAM用户必须在获取授权后,才能访问权限范围内的火山引擎账号(主账号)账号下的资源。

- IAM用户不拥有任何服务资源、不能独立计量计费,只能被火山引擎账号(主账号)授权管理其名下的各种资源,其所管理的资源归属于主账号(由主账号付费),且没有独立的账单。

用户组(User Group)

用户组是用户的集合。当用户组被关联上策略后,同一用户组里的所有用户会拥有对应的策略权限,同一个用户可存在于多个用户组中,可同时拥有多个用户组的权限。更多用户组的介绍及相关操作,请参见用户组管理。

角色(Role)

角色是访问控制里的一种虚拟身份。角色无法直接访问云服务,需要先配置信任关系信任其他身份,受信任的身份通过扮演角色(AssumeRole)获取临时安全凭证,然后访问云资源。更多角色的介绍及相关操作,请参见角色管理。

角色的信任身份支持多种类型:

- 用户(User):可以是一个真实的使用者,也可以是一个后端服务。用户被角色授信后,可使用临时凭证来访问云服务资源,保证访问的安全性。

- 账号(Account):角色可以授信为当前账号,也可以授信其他账号。

- 云服务(Service):指火山引擎上的云服务,角色授信给服务后,服务将能扮演账号身份访问云资源。

- 身份提供商(IdP):指客户自有的身份服务。客户可通过联邦登录能力建立起自有IdP与火山引擎IAM的信任关系,实现单点登录火山引擎控制台。

注意

IAM角色既是一种身份,也是一种资源。当角色作为身份时,需要关联权限策略来表达角色所拥有的访问权限(与角色扮演产生的临时凭证权限有关)。当角色作为资源时,需要关联信任策略来表达角色可被何种身份访问(即角色可被何种身份扮演)。

IAM策略介绍

策略是用语法结构描述的一组权限的集合,策略中可定义操作范围、资源范围和权限生效条件,IAM用户、用户组或角色均需通过关联策略来赋予权限。

新创建的IAM用户、用户组或角色,默认没有任何权限,需要主账号为其授权策略,授权后IAM用户、用户组或角色才能管理、访问主账号下的云资源。为保证资源的数据安全,授权时应遵循权限最小化原则,授予相应IAM用户、用户组或角色刚好足够使用权限即可。

策略类型

IAM支持 系统预设策略 和 自定义策略 两种类型的策略。

说明

有关IAM策略类型的详细介绍,请参见云服务器IAM策略类型。

系统预设策略

火山引擎提供了云服务器产品的系统预设策略ECSFullAccess和ECSReadOnlyAccess,详见云服务器ECS的系统预设策略。

自定义策略

如果需要更精细化地管理权限,您可以创建更丰富、更多元的自定义策略。

策略生效范围

为IAM身份添加IAM策略时,需要选择IAM策略的生效范围,当前支持如下两种权限范围:

- 全局权限

- IAM策略生效范围为全局权限时,被指定的IAM策略对账号内所有项目(包括未来新增项目)生效。

- 若您需要给IAM身份账号下全部资源权限,IAM策略生效范围可使用“全局权限”。

- 项目权限

- IAM策略生效范围为项目权限时,被指定的IAM策略仅对指定项目范围内的资源生效,非指定项目范围内的资源无效。

- 若您需要精准控制IAM身份访问范围,IAM策略生效范围可使用“项目权限”。

IAM使用流程

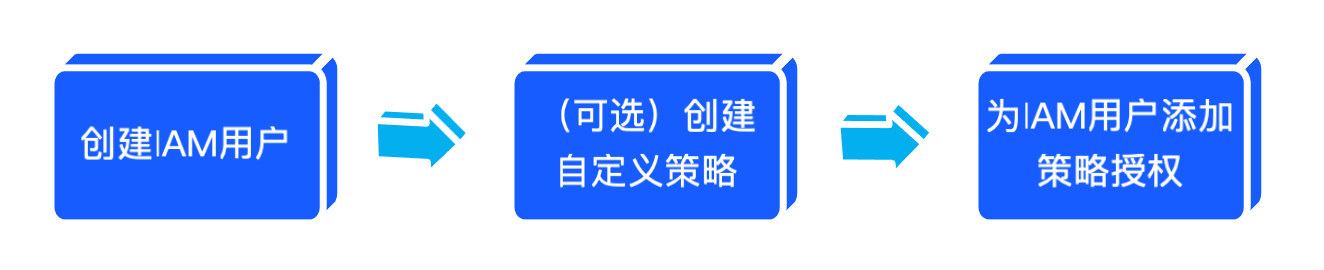

直接为IAM用户授权

- 创建IAM用户。

说明

若您当前的策略已经满足使用要求,您可在创建IAM用户时直接为新创建的IAM用户添加权限策略,并指定策略作用范围。

- (可选)创建自定义策略。

- 若您需要更精细化地管理权限,您可创建自定义策略,实现最小化授权。

- 我们为您提供了使用云服务器产品常见的自定义语法示例,供您参考。

- 为IAM用户添加权限。

添加权限时需选择权限作用范围:- 全局权限:授权的策略对账号内所有项目(包括未来新增项目)生效。

- 项目权限:策略仅对指定项目下的资源生效。

- 使用IAM用户登录火山引擎。

通过加入用户组为IAM用户授权

- 创建IAM用户。

- 创建用户组。

- (可选)创建自定义策略。

- 若您需要更精细化地管理权限,您可创建自定义策略,实现最小化授权。

- 我们为您提供了使用云服务器产品常见的自定义语法示例,供您参考。

- 为用户组添加权限。

添加权限时需选择权限作用范围:- 全局权限:授权的策略对账号内所有项目(包括未来新增项目)生效。

- 项目权限:策略仅对指定项目下的资源生效。

- IAM用户加入用户组。

- 使用IAM用户登录火山引擎。