防病毒软件与应用安全网关

社区干货

社区干货

云原生时代的安全变化趋势 | 社区征文

云原生技术为软件运行平台、应用软件架构和应用开发流程带来了标准化和统一化。可以说重塑了IT的形态,这个重塑并不是以一种推倒重建的方式来施行,而是用一种循序渐进的方式、以自然演进的步调来推进的。理解云原生... 专门的IT架构设计和维护人员进行硬件和网络的规划。在网络安全方面,在数据中心网络出口部署防火墙,再在网络架构中的适当位置安置IPS和IDS系统,划分内外网区域和DMZ隔离区域,最后再配备防病毒系统和上网行为管理系...

AI安全技术总结与展望| 社区征文

大家好,我是 herosunly。985 院校硕士毕业,现担任算法研究员一职,热衷于机器学习算法研究与应用。曾获得阿里云天池安全恶意程序检测第一名,科大讯飞恶意软件分类挑战赛第三名,CCF 恶意软件家族分类第四名,科大讯飞... 识别正常和攻击行为,并加以阻止。 在数据识别与保护场景中,可通过机器学习自动识别可疑的行为,如删除、访问数据库、移动等,从而及时采取防御或者处置措施,以防泄露重要的数据。机器学习还能对不同的数据进行分...

FPGA的安全性设计

FPGA(Field Programmable Gate array)是一种可编程的电路集成电路,能够快速、灵活地满足用户的特定需求。由于它的灵活优势,FPGA 电路被广泛应用于各种电子产品上。然而,由于FPGA电路执行时存在着巨大的安全隐患,所以在FPGA总线上安全性设计,显得尤为重要。首先,应采取有效措施来防止第三方窃取或篡改FPGA电路内部信息。在广泛使用的FPGA开发板上,即使内置硬件芯片能够有效地抵制外部入侵,往往也依赖于软件的安全性来实现完整的...

如何排查无法通过某个端口连接到 ECS Windows 实例

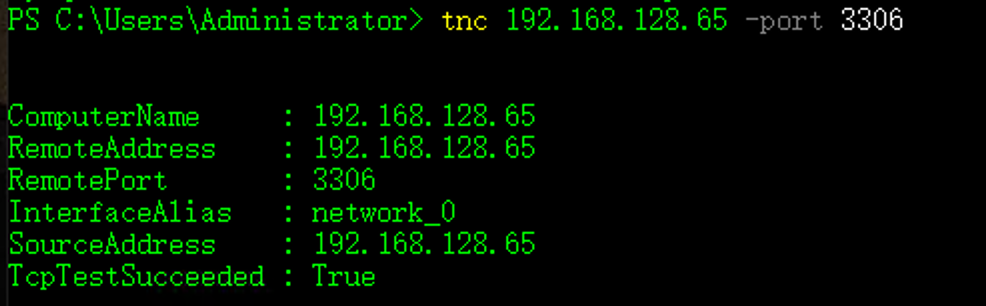

```示例如下:上面为端口测试成功的状态,如果端口测试失败,请检查在该实例上运行的防病毒和安全软件。在防病毒或安全软件上,将使用此端口的应用程序或服务加入允许列表中,然后再次测试。3.使用同一子网中其他实例重复第 2 步。如果在另一个实例上的端口测试失败了,问题可能在ECS实例配置上。## 排查 ECS 实...

特惠活动

特惠活动

防病毒软件与应用安全网关-优选内容

防病毒软件与应用安全网关-优选内容

防病毒软件与应用安全网关-相关内容

防病毒软件与应用安全网关-相关内容

【产品变更】API 网关正式商业化公告

API 网关于北京时间 2023年11月29日00:00:00 起正式商用,并开始按照刊例价收取服务费用。线上实例届时自动转化为正式商品订单并提供 SLA 保障,具体收费标准请参考 产品计费。请确保您的账户余额充足,以防因账户余额不足,影响业务使用。

防病毒策略配置

您可以根据企业安全需求,手动配置终端防病毒策略。在策略中,您可以指定病毒检测项、检测方式、处置方式以及生效的终端范围等信息。本文将介绍策略的添加、编辑、复制和删除等操作说明,以及如何配置检测白名单、病毒... 检测项 可选择病毒、木马、黑客工具、漏洞利用程序、后门、钓鱼软件、挖矿软件、恶意广告、恶意邮件、勒索软件以及其他恶意软件检测项中的一个或多个,并可以为每个检测项设置危险程度,分为低危、中危和高危。 ...

管理后台操作指引

避免账号安全风险。 身份管理概述 应用管理 企业办公所需的自建应用、第三方应用均可接入飞连管理后台,后续基于飞连的单点登录能力员工可以快捷访问应用。此外,通过配置应用网关对七层(应用层)应用的访问进行代... 防御恶意软件攻击的深厚积累,实现对文件下载、IM 接收文件等高风险场景的安全防护,支持启用定时巡检、文件扫描或者实时保护等多种模式,及时查杀设备内存在的病毒、木马或者钓鱼软件等多类威胁。 终端防病毒概述 ...

病毒日志审计

配置完终端防病毒策略后,飞连会实时监控策略生效范围内员工终端设备的安全状态。如果发现病毒或其他恶意软件,飞连会将所有病毒事件上传至管理后台的病毒日志审计列表中。本文将介绍如何查看病毒日志审计、病毒实况、病毒库更新以及如何处置病毒文件。 前提条件 已配置终端防病毒策略,且已在策略生效范围的员工终端设备内检测出病毒事件。 查看病毒日志审计 在病毒日志审计列表中,您可以查看所有飞连在终端设备检测到的病毒事件,包...

动态决策

您可以轻松地添加和应用各种预设规则模板,快速构建起适合自己的规则组。模板涵盖了企业运营的多个关键方面,包括但不限于:安全准入与网络控制场景 准入控制:确保系统和应用程序的配置符合安全基线标准。管理员可以设置安全基线、进程、软件的风险等级,以及终端设备病毒数量的阈值。一旦触发这些设置,系统可以自动降级或禁用设备权限,以防止潜在的安全威胁。 网络控制:监控并保障网络环境的安全。当检测到账号进行异地登录或在非中...

云原生时代的安全变化趋势 | 社区征文

云原生技术为软件运行平台、应用软件架构和应用开发流程带来了标准化和统一化。可以说重塑了IT的形态,这个重塑并不是以一种推倒重建的方式来施行,而是用一种循序渐进的方式、以自然演进的步调来推进的。理解云原生... 专门的IT架构设计和维护人员进行硬件和网络的规划。在网络安全方面,在数据中心网络出口部署防火墙,再在网络架构中的适当位置安置IPS和IDS系统,划分内外网区域和DMZ隔离区域,最后再配备防病毒系统和上网行为管理系...

AI安全技术总结与展望| 社区征文

大家好,我是 herosunly。985 院校硕士毕业,现担任算法研究员一职,热衷于机器学习算法研究与应用。曾获得阿里云天池安全恶意程序检测第一名,科大讯飞恶意软件分类挑战赛第三名,CCF 恶意软件家族分类第四名,科大讯飞... 识别正常和攻击行为,并加以阻止。 在数据识别与保护场景中,可通过机器学习自动识别可疑的行为,如删除、访问数据库、移动等,从而及时采取防御或者处置措施,以防泄露重要的数据。机器学习还能对不同的数据进行分...

查看管理后台首页

飞连管理后台首页展示了企业内组织架构、网络、设备、软件以及安全风险等维度的统计信息。当您完成身份管理、终端管理、软件管理、终端基线、数据防泄露以及终端防病毒等功能模块的配置后,飞连会将收集到的数据信息... 应用申请待审批项以及设备待审批项。 VPN 每日并发峰值:支持查询指定时间段内指定 VPN 节点的每日并发峰值,包括并发在线设备数和并发在线人数。 办公网络峰值统计:支持查询指定时间段内指定办公网络的每日总在线设...

常见问题

高级网络威胁检测系统有哪些检测能力?威胁情报:内置字节安全全网威胁情报检测,对于恶意源IP、恶意域名的访问流量进行精准识别。支持自动更新。检出内容包括:木马病毒、恶意软件、热门漏洞、后门、重保情报等。 基础防御检测:是利用了字节跳动在攻防实战中长期积累的入侵检测规则,能够覆盖常见的网络攻击类型,识别率高,误报率小。检出内容包括:SQL注入、命令注入、WEB后门、弱口令、代理隧道、DGA域名等多种威胁类型。 虚拟补丁检...