常见的网络安全威胁有哪些

社区干货

社区干货

AI赋能安全技术总结与展望| 社区征文

对机器学习和深度学习拥有自己独到的见解。今天给大家分享的是AI赋能安全技术总结与展望,欢迎大家在评论区留言,和大家一起成长进步。# 1. 背景 伴随着人工智能技术的蓬勃发展,当前网络空间已经迈进到人工智能时代。人工智能对网络空间产生了变革性的影响,如何使用人工智能技术构建更可靠的网络安全系统就变得至关重要。具体来说,人工智能赋能安全,是指基于海量数据的基础上利用人工智能来自动识别或响应潜在网络威胁的工具...

正式开源!无恒实验室推出appshark自动化漏洞及隐私合规检测工具

App中或多或少的会存在安全漏洞或因开发设计不谨慎引入的违规收集个人信息等合规风险,带漏洞运行的App将严重威胁着网络及用户安全,合规问题则可能受到监管通报甚至存在下架处罚风险。因此,企业也在加大人力进行漏... 接下来以一个常见漏洞案例来展示如何使用appshark:### 1、ContentProvider漏洞为例ContentProvider作为安卓中最通用的组件,不少有经验的程序员也经常会写出越权漏洞,如下就是一个非常明显的有越权问题的示例。...

2022技术盘点之平台云原生架构演进之道|社区征文

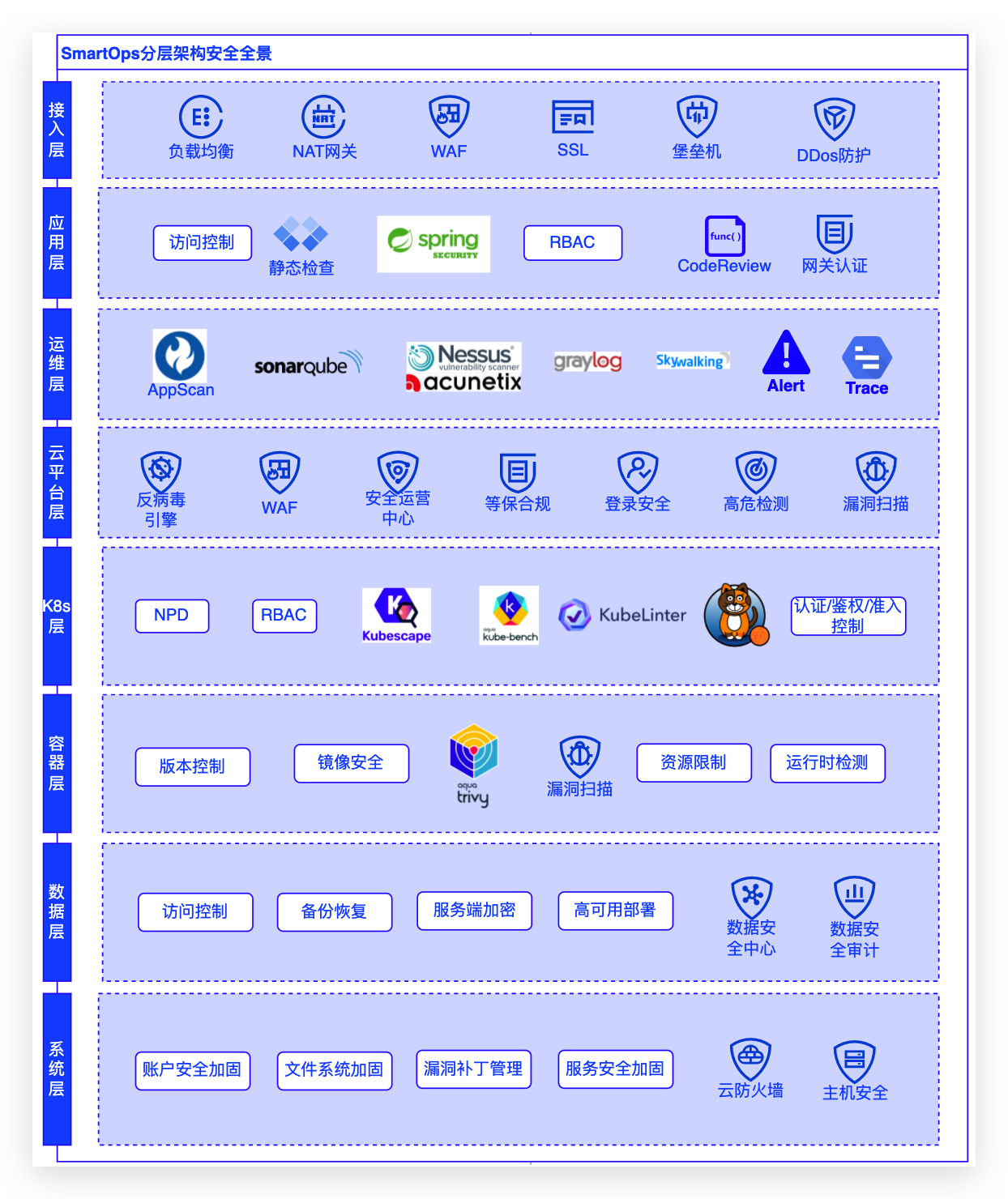

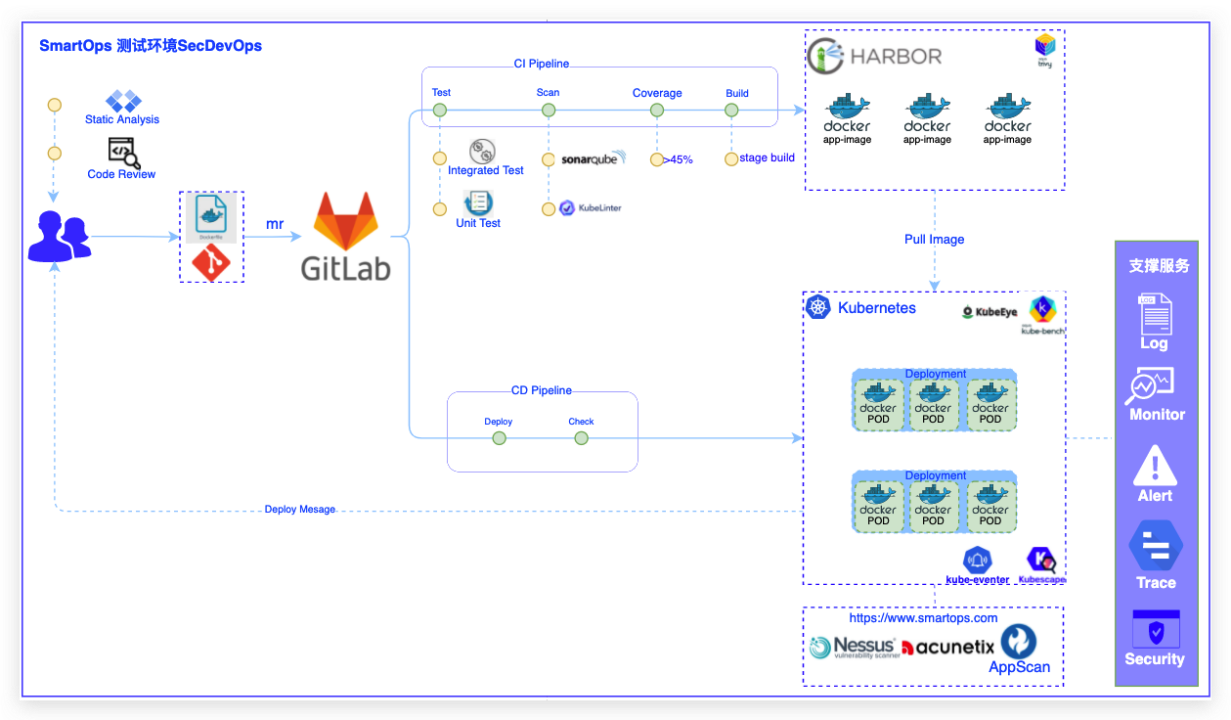

安全认证及日常安全运维;### 4.2 SmartOps分层安全架构- 接入层:收护边界网络安全,对业务流量及运维支持... 环境中存在安全风险,对此进行安全左移,在进行安全全场景建设中,进行五阶段实施:- 第一阶段:威胁建模(场景分...

AI安全技术总结与展望| 社区征文

拥有多项发明专利。对机器学习和深度学习拥有自己独到的见解。今天给大家分享的是AI安全技术总结与展望,欢迎大家在评论区留言,和大家一起成长进步。 本文将从AI安全分类、AI安全应用、AI安全面临的威胁、AI安... 模型安全,如模型窃取或者模型污染,从而植入后门。人工智能衍生安全主要指由于AI本身的缺陷或者脆弱性给其他领域带来安全问题,比如人工智能应用于黑产。# 2. AI安全应用 目前,人工智能与网络安全结合的案例逐...

特惠活动

特惠活动

常见的网络安全威胁有哪些-优选内容

常见的网络安全威胁有哪些-优选内容

常见的网络安全威胁有哪些-相关内容

常见的网络安全威胁有哪些-相关内容

产品优势

聚焦真实威胁基于字节跳动长期攻防实践中积累的入侵检测规则,覆盖常见网络攻击类型,并应用关联分析和机器学习技术,检测识别率高,误报率低。 加密流量检测通过提取加密流量指纹及流关联技术等方法进行加密流量检测,能够有效检测网络攻击。 非侵入式检测高级网络威胁检测系统采用镜像流量旁路检测,对用户业务无干扰影响。 快速部署弹性扩容基于SaaS化的高级网络威胁检测系统方案,您无需部署任何额外设备;采用了集群部署的模式,支持...

AI赋能安全技术总结与展望| 社区征文

对机器学习和深度学习拥有自己独到的见解。今天给大家分享的是AI赋能安全技术总结与展望,欢迎大家在评论区留言,和大家一起成长进步。# 1. 背景 伴随着人工智能技术的蓬勃发展,当前网络空间已经迈进到人工智能时代。人工智能对网络空间产生了变革性的影响,如何使用人工智能技术构建更可靠的网络安全系统就变得至关重要。具体来说,人工智能赋能安全,是指基于海量数据的基础上利用人工智能来自动识别或响应潜在网络威胁的工具...

告警事件说明

这些威胁可以是某个恶意IP对您资产进行的攻击,也可以是您资产中已被入侵的异常情况,例如您的主机在执行恶意脚本或访问恶意下载源等。云安全中心提供安全告警检测,帮助您及时发现和处理资产中的安全威胁。 版本限制... 常见二进制 高危 存在伪装成常见二进制的行为 执行隐藏文件 中危 存在执行隐藏文件或者执行隐藏文件夹下二进制的情况,可能存在入侵行为 关闭安全防护 高危 存在关闭安全防护软件的行为 黑客工具 严重 存...

威胁专项

行为概览NTA使用行为分析技术检测出网络中的不同的主机异常行为,帮助您发现潜在风险和高级威胁。行为概览展示了当前网络主机异常行为的整体趋势情况,包括DNS行为分析、挖矿行为分析、代理穿透分析、远程工具分析、登录行为分析、扫描行为分析、隐蔽隧道分析、文件威胁分析、邮件数据分析。限制说明:文件威胁分析、邮件数据分析仅支持企业版以上版本规格。DNS行为分析在DNS分析页面您可以看到网络中的DNS隧道以及DGA域名等安全风险...

配置终端防火墙策略

这些日志记录可以帮助识别潜在的安全威胁和不寻常的网络行为。此外,系统可以在检测到特定事件时发送通知,例如当策略被触发或有安全事件发生时,管理员可以立即采取措施。 白名单设置为了满足不同企业的安全需求,飞连终端防火墙允许为特定的员工和设备设置白名单。在白名单中的用户和设备将不受常规防火墙策略的限制,这适用于需要频繁访问网络资源的员工或设备。 应用场景 以下是三个最常见的使用场景,概括了企业在使用飞连终端防...

安全守卫者,火山引擎网络安全防御体系获评优秀案例

“业务与应用安全发展论坛”在京召开,并在会上正式发布“2022安全守卫者计划—业务与应用安全专题”优秀案例评选结果,火山引擎与武汉极意网络科技有限公司(以下简称"武汉极意")提供的《网络安全防御体系建设与应用... 让业务免遭大规模攻击的同时享受优质的网络质量。而且该服务可以根据不同的业务场景,由安全专家团队提供一对一的定制化DDoS和CC等应用层防护方案,让客户从容应对各类网络安全威胁。 纵深防御,分层而治 网络安全防御...

火山引擎信息与网络安全规则

安全保护管理办法》(公安部令第33号)、《互联网信息服务管理办法》(国务院292号令)相关法律以及《火山引擎服务条款》、《产品和服务协议》等相关规则、协议的规定,制定本规则。 第二条 "火山引擎信息与网络安全规则... 危害网络安全、利用网络从事危害国家安全、荣誉和利益的; (12) 侮辱或者诽谤他人,侵害他人名誉、隐私和其他合法权益的; (13) 对他人进行暴力恐吓、威胁,实施人肉搜索的; (14) 散布污言秽语,损害社会公序良俗的; (...

应用安全如何保障?来自字节跳动的实践分享

随着企业数字化转型不断深入,企业核心应用的安全愈发重要。应用层集合外部、内部和供应链三种攻击来源的各类威胁,常常成为业务架构中被攻击的入口,单一的防护方案很难实现全面防御。如何有效实现应用安全?这一问题是火山引擎云安全团队长期关注与重视的,并结合字节跳动应用安全积累了丰富的实战经验。生产环境常见的各类威胁 在刚刚结束的2022 CCS 成都网络安全大会上,来自火山引擎的信息安全工程师潘玺廷,进行《字节跳动应用运行...

安全说明

火山引擎内容管理平台安全团队由安全管理与合规、业务安全、数据安全、应急响应、安全⼯具开发团队构成。⼯作内容包括产品设计安全评估、代码安全审阅、漏洞扫描、渗透测试、威胁情报、⼊侵检测、应急响应、数据安... 增强员工的信息安全技能; 公司不定期举行信息安全活动,对信息安全意识进行宣贯; 公司不定期通过多种方式向员工传达安全意识,如制作安全意识宣传资料并通过邮件、宣传画等形式传达至员工。 4.网络安全4.1 ⽹络访问控...