waf-06f

社区干货

社区干货

WAF防护之Bot管理

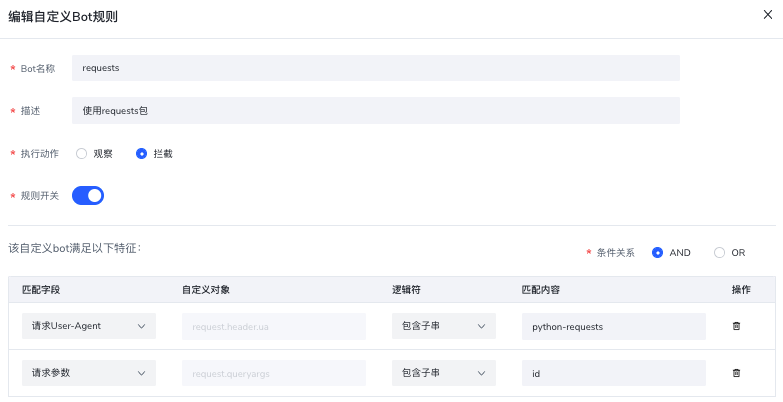

WAF提供了一系列的托管Bot规则,并按分类进行了显示,您可以选择执行动作跟是否开启规则。这些规则包括了搜索引擎、测试工具、扫描工具等,不需要您配置相关规则,只需要开启相关规则即可。### 2.自定义Bot规则可以结合业务特定,针对协议特征来设置自定义 Bot 规则,自定义规则如下:定义当请求参数中 User-Agen...

WAF防护之访问管控

本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为WAF# 问题描述想使用 WAF 的访问管控功能,如何配置。# 问题分析WAF 的访问管控可以将特定 IP 添加到网络访问白名单或黑... Last-Modified: Fri, 31 Oct 2014 19:10:23 GMTETag: "1efd-506bcbfada5c0"Accept-Ranges: bytesAccess-Control-Allow-Origin: *Access-Control-Request-Method: GET,POST,PUTAccess-Control-Allow-Credentia...

如何搭建Web应用防火墙(WAF)测试环境

且未添加到WAF然后才能使用WAF进行防护源站并测试。# 解决方案本示例采用负载均衡型的WAF实例,WAF防护的域名采用本地host文件方式进行解析,客户端与负载均衡实例处于相同子网内。首先要配置好火山引擎的负载均衡,业务流量能够正常进行转发,且负载均衡的转发规则使用了要接入WAF的域名,如下:1、到WAF控制...

如何搭建Web应用防火墙(WAF)测试环境

且未添加到WAF然后才能使用WAF进行防护源站并测试。# 解决方案本示例采用负载均衡型的WAF实例,WAF防护的域名采用本地host文件方式进行解析,客户端与负载均衡实例处于相同子网内。首先要配置好火山引擎的负载均衡,业务流量能够正常进行转发,且负载均衡的转发规则使用了要接入WAF的域名,如下:1、到WAF...

特惠活动

特惠活动

waf-06f-优选内容

waf-06f-优选内容

waf-06f-相关内容

waf-06f-相关内容

WAF防护之CC防护应用

本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述想要通过 WAF 检测跟拦截 CC 攻击请求,如何配置。# 问题分析CC 攻击是使用代理服务器向受害服务器发送大... 连续正常访问 WAF 防护的域名使用curl进行测试,如下:```bash┌──(root)-[~/Test/waf]└─# cat cc.sh #!/bin/bashfor i in {1..20}do curl -sI shodan.xxxx.cn/sql/ >> cc...

WAF防护之API防护

本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述想通过 WAF 对 API 进行防护,如何配置。# 问题分析WAF 的 API 防护可以根据设定的 API 格式和参数,对请求... Last-Modified: Fri, 31 Oct 2014 19:10:23 GMTETag: "1efd-506bcbfada5c0"Accept-Ranges: bytesAccess-Control-Allow-Origin: *Access-Control-Request-Method: GET,POST,PUTAccess-Control-Allow-Credentia...

WAF防护之访问管控

# 前言本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为WAF# 问题描述想使用 WAF 的访问管控功能,如何配置。# 问题分析WAF 的访问管控可以将特定 IP 添加到网络访问... Last-Modified: Fri, 31 Oct 2014 19:10:23 GMTETag: "1efd-506bcbfada5c0"Accept-Ranges: bytesAccess-Control-Allow-Origin: *Access-Control-Request-Method: GET,POST,PUTAccess-Control-Allow-Credentia...

WAF防护之数字型SQL注入防护及日志查看

本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述搭建了 WAF 的环境,如何测试WAF是否防护了相关非法请求,如数字型 SQL 注入的请求。# 问题分析搭建完 ... charset=UTF-8Connection: keep-aliveVary: Accept-EncodingX-Powered-By: PHP/5.6.9Access-Control-Allow-Origin: *Access-Control-Request-Method: GET,POST,PUTAccess-Control-Allow-Credentials: true...

WAF防护之数字型SQL注入防护及日志查看

本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述搭建了 WAF 的环境,如何测试WAF是否防护了相关非法请求,如数字型 SQL 注入的请求。# 问题分析搭建完 WAF... charset=UTF-8Connection: keep-aliveVary: Accept-EncodingX-Powered-By: PHP/5.6.9Access-Control-Allow-Origin: *Access-Control-Request-Method: GET,POST,PUTAccess-Control-Allow-Credentials: true...

WAF防护之API防护

# 前言本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述想通过 WAF 对 API 进行防护,如何配置。# 问题分析WAF 的 API 防护可以根据设定的 API 格式和... Last-Modified: Fri, 31 Oct 2014 19:10:23 GMTETag: "1efd-506bcbfada5c0"Accept-Ranges: bytesAccess-Control-Allow-Origin: *Access-Control-Request-Method: GET,POST,PUTAccess-Control-Allow-Credentia...

WAF防护之CC防护应用

# 前言本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述想要通过 WAF 检测跟拦截 CC 攻击请求,如何配置。# 问题分析CC 攻击是使用代理服务器向受害服... 连续正常访问 WAF 防护的域名使用curl进行测试,如下:```bash┌──(root)-[~/Test/waf]└─# cat cc.sh #!/bin/bashfor i in {1..20}do curl -sI shodan.xxxx.cn/sql/ >> c...

ListVulnerabilityRule-查询漏洞规则详情

查询指定域名下的漏洞防护规则详情,包括规则类型、名称、ID、风险等级等信息。 背景信息WAF 提供了三种托管防护等级,不同托管防护等级覆盖的检测规则范围不同。您也可以在 WAF 提供的漏洞防护规则范围内,自定义启用... 返回参数参数 类型 示例值 描述 RuleDetail Array of RuleDetail objects - 漏洞规则的详细信息。 RuleDetail参数 类型 示例值 描述 RuleSetName String CommonDetection 该规则所属的一级规则...

QueryAttackAnalysisWithRuleAggLb-查询攻击源 IP

Action=QueryAttackAnalysisWithRuleAggLb&Version=2022-12-09 请求参数参数 类型 是否必填 示例值 描述 AnalysisKey String 否 ClientIP 按照攻击来源 IP 查询攻击源信息,固定为 ClientIP。 StartTime Integer 是 1695767322 Unix 秒级时间戳,EndTime 要大于 StartTime。 EndTime Integer 是 1697185065 Unix 秒级时间戳,EndTime 要大于 StartTime。 Host String 否 example.volcwaf001.com 根据域名查...