网络准入实施

社区干货

社区干货

Kubernetes 安全权限管理深度剖析|社区征文

**目录**[摘要](#%E6%91%98%E8%A6%81)[一、集群准入控制机制详解](#%E4%B8%80%E3%80%81%E9%9B%86%E7%BE%A4%E5%87%86%E5%85%A5%E6%8E%A7%E5%88%B6%E6%9C%BA%E5%88%B6%E8%AF%A6%E8%A7%A3)- [1. Kubernetes ... 是一种基于企业内个人用户的角色来管理对计算机网络资源的访问的方法。在此上下文中,权限是单个用户执行特定任务的能力,例如查看、创建或者修改文件。要启动RBAC,需要使用--authorization-mode=RBAC 启动API服务器...

火山引擎——大数据智能平台的构建策略与步骤|社区征文

实施)这时候最主要的一点就是需要清晰造路的主要目的,也就是建设这个系统的近期、远期目标是什么?这个目的也是在图1中最上面的部分决定的。这个目标的指导下,我们需要去盘点我们的哪些城市、城镇里面有哪些需要接... 网络规划及建设、安装和调试集群、确定存储方式等● 搭建计算集群:确定计算方式、计算规模、服务器配置和数量、网络规划及建设、安装和调试集群、任务调度机制等● 数据安全策略设计(可以按阶段进行)## 2●数...

2022技术盘点之平台云原生架构演进之道|社区征文

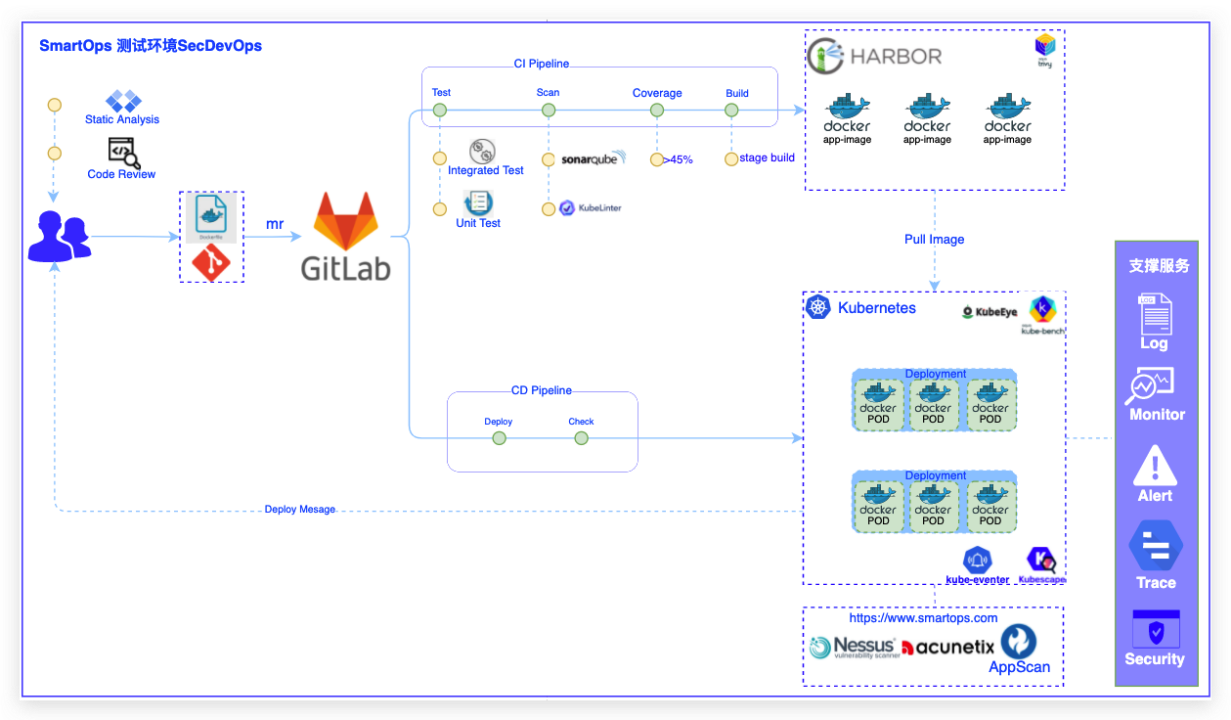

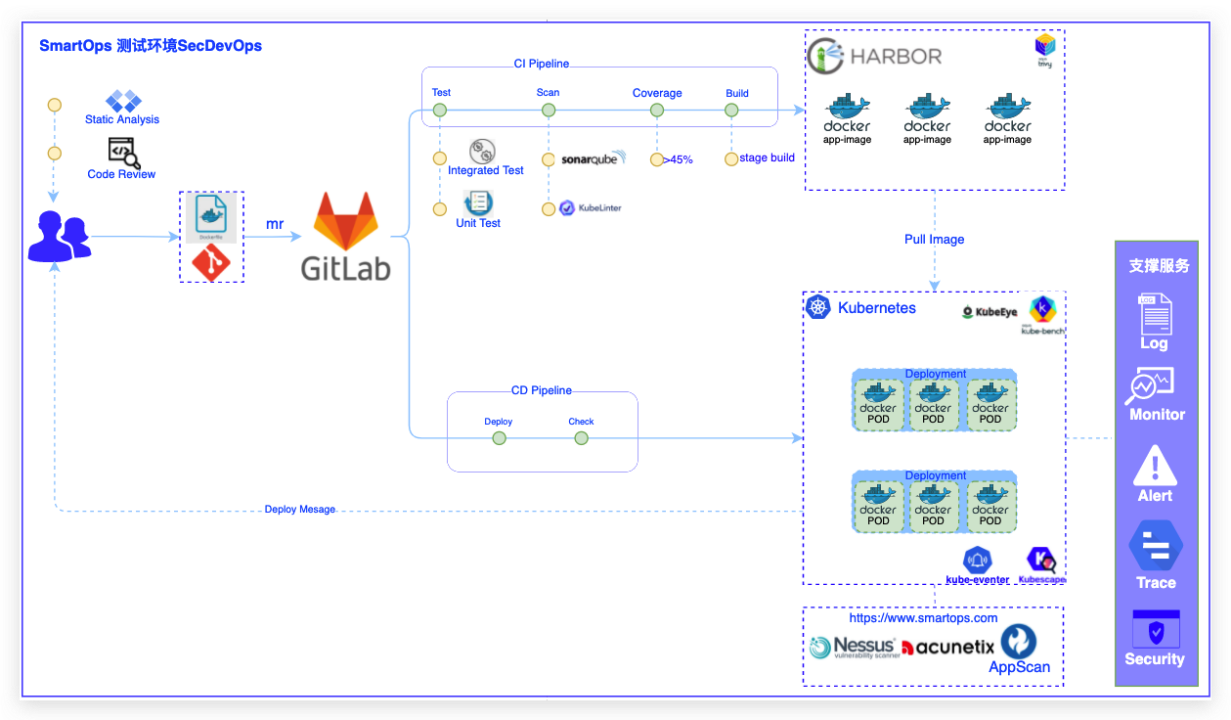

业务POD通过Calico网络进行POD与POD直接流量通讯。## 四 安全管控### 4.1 SmartOps安全全景- 全场景的... 进行五阶段实施:- 第一阶段:威胁建模(场景分析)梳理并绘制软件生命周期可能引发安全问题的场景;梳理平台架...

中国企业构建边缘计算解决方案的最佳实践

延伸到了网络边缘,并且每个位置都对网络性能、数据安全和平台能力提出了不同的要求。 面对边缘计算解决方案设计这⼀全新领域,中国的许多I&O领导者缺乏相关经验。很多I&O领导者在着手进行边缘解决方案部署时发现,传统IT的部署方案无法推动边缘计算解决方案的顺利实施。这是因为传统IT的部署方案通常是技术驱动而非业务驱动,这对于边缘计算这⼀类与业务需求强关联的解决方案有较大影响,导致边缘计算项目受挫。 ...

特惠活动

特惠活动

网络准入实施-优选内容

网络准入实施-优选内容

网络准入实施-相关内容

网络准入实施-相关内容

集简云本周新增/更新:新增3大功能,集成19款应用,更新5款应用,新增近290个动作

江苏创纪云网络科技有限公司(INNOVATION ERA),聚焦于大消费领域企业数字化升级与运营数智化提升,致力于帮助伙伴实现企业经营全链路、全渠道、全场景的智慧化转型与升级,服务新消费、助力新零售。官网:h... 能够为企业实施会员战略给予专业指导,并有效提升实施效率。官网:http://mall.crm.yazuo.com**可用执行动作*** 获取业务执行状态* 修改门店餐单* 删除餐单分类* 修改餐单分类* 修...

集简云8月新增/更新:新增13大功能,集成44款应用,更新17款应用,新增近600个动作

江苏创纪云网络科技有限公司(INNOVATION ERA),聚焦于大消费领域企业数字化升级与运营数智化提升,致力于帮助伙伴实现企业经营全链路、全渠道、全场景的智慧化转型与升级,服务新消费、助力新零售。官网:h... 能够为企业实施会员战略给予专业指导,并有效提升实施效率。官网:http://mall.crm.yazuo.com**可用执行动作*** 获取业务执行状态* 修改门店餐单* 删除餐单分类* 修改餐单分类* 修...

应用场景

随着移动办公和多云业务的兴起,企业数字化办公面临新的挑战,如远程办公、办公网动态准入、多云业务接入、终端管理与安全合规、办公网零信任等。飞连在这些场景中都有相应的应用。 场景一:远程访问办公网 随着远程办公需求的增长,"随时随地、多终端办公“成为常态化。员工需要在非办公区接入内部办公网络并访问业务系统。 解决方案飞连具备虚拟专用网络(VPN)模块和办公安全能力,如身份认证、基线检查和病毒查杀,帮助企业构建安全、...

动态控制最佳实践

并提升了网络访问控制的灵活性与多样性。 网络安全访问常见场景 这一类场景专注于加强企业的网络安全。通过实施基线检测、动态决策规则和访问权限的动态调整,企业能够确保只有符合安全标准的设备和用户才能访问敏感... 以及对超标的设备进行网络连接限制,企业能够有效地管理和优化其网络带宽使用。此外,对于未满足安全基线的非公司发放电脑,实施入网权限降级,进一步加强了对企业网络安全的保护。 场景一:限制员工准入设备数量场景介...

大国品牌贝因美,用飞连全面落地“零信任”

在实施"零信任"建设过程中,贝因美经过深思熟虑,最终坚定地选择了火山引擎飞连方案,这一方案完全符合企业的实际需求: 首先,这一方案具备较强的数据安全能力。 奶业的服务和数据资产,直接关系到产品质量、食品安全,这... 传统的VPN技术很难满足分支的网络接入、业务贯通诉求,且扩容不方便,成本较高。 此外,满足多场景的接入,员工使用方便。 员工经常在全国各地出差,需要通过移动设备接入企业的办公环境。以往为满足安全办公需求,要安装...

火山引擎正式发布「飞连」!

但实施“企业数字化转型”并不能一蹴而就,这是一项庞大而复杂的系统工程。许多企业在转型过程中会遇到各种各样的问题。就从“数字化办公”而言,传统企业如果想推行数字化办公,首先得关注企业运维成本,可以从“身... 网络准入、防病毒等功能为一体,安全便捷的数字化办公平台。飞连兼容多种操作系统,覆盖各类办公场景,在保障员工效率的前提下,帮助企业在复杂形势当中建立起牢固的安全防线,确保业务系统访问和数据管理的安全性。 保...

字节跳动亿级DAU客户端发布最佳实践

准入准出规范上差别很大,举个例子,一些小业务在上线之初,可能都没有灰度阶段,你如果非得拿一套发布的全家桶模板往给他套上,逼着他必须走一个复杂的灰度流程,对于业务方来说其实是一个拖累,而不是提效;第二:解构平... 有网络方面的问题,有隐私合规的问题,看上去效果不错,但是发现漏洞仅仅是起点,更重要的是我们要去消费漏洞,去修复问题;从平台的角度看,一旦发生了高危漏洞,应该禁止业务方发版; 但从业务方的角度呢,版本的按时上线才...

从混合部署到融合调度:字节跳动容器调度技术演进之路

当实施离在线混合部署时,我们往往需要强大的调度器来实现离线业务和在线业务友好共存。事实上,公司早期发展阶段通常不具备完善的技术体系和能力,因此字节如何实现离在线混合部署也历经了一段演进路径,如下图所示:... 也有可能受到了网络丢包的影响等。从宏观维度来看,对于一个批式计算服务,比如 Spark SQL 处理一批数据并需要获取相应的结果时,在某一个阶段,它所运行的容器被非预期杀死了,那么它相应的数据 Partition 也需要...

2022技术盘点之平台云原生架构演进之道|社区征文

业务POD通过Calico网络进行POD与POD直接流量通讯。## 四 安全管控### 4.1 SmartOps安全全景- 全场景的... 进行五阶段实施:- 第一阶段:威胁建模(场景分析)梳理并绘制软件生命周期可能引发安全问题的场景;梳理平台架...