waf相当于建二层服务器吗

社区干货

社区干货

WAF防护之CC防护应用

本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述想要通过 WAF 检测跟拦截 CC 攻击请求,如何配置。# 问题分析CC 攻击是使用代理服务器向受害服务器发送大量貌似合法的请求,实现伪装,经常用于攻击页面。使用WAF的CC防护可根据网络访问 IP、Session 等各种 HTTP 请求对象进行请求限制,缓解 CC 攻击对服务器的影响。# 解决方案本文在 WAF 环境搭建成功,需要防护域名的流量...

WAF防护之CC防护应用

# 前言本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述想要通过 WAF 检测跟拦截 CC 攻击请求,如何配置。# 问题分析CC 攻击是使用代理服务器向受害服务器发送大量貌似合法的请求,实现伪装,经常用于攻击页面。使用WAF的CC防护可根据网络访问 IP、Session 等各种 HTTP 请求对象进行请求限制,缓解 CC 攻击对服务器的影响。# 解决方案本文在 WAF 环境搭建成功,需要...

2022技术盘点之平台云原生架构演进之道|社区征文

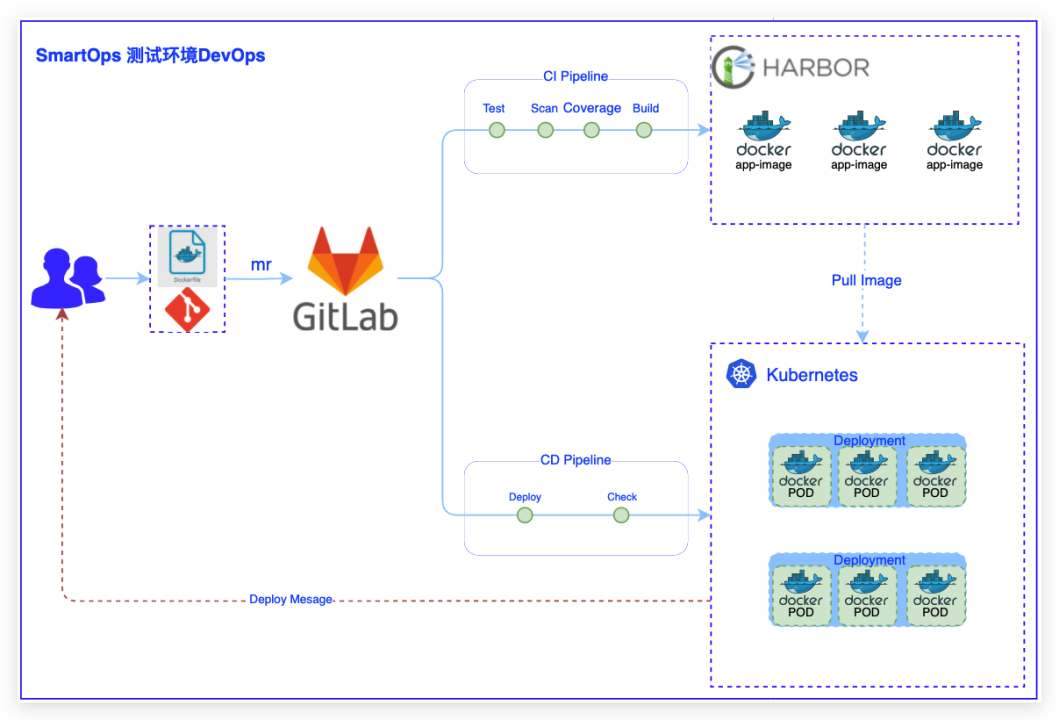

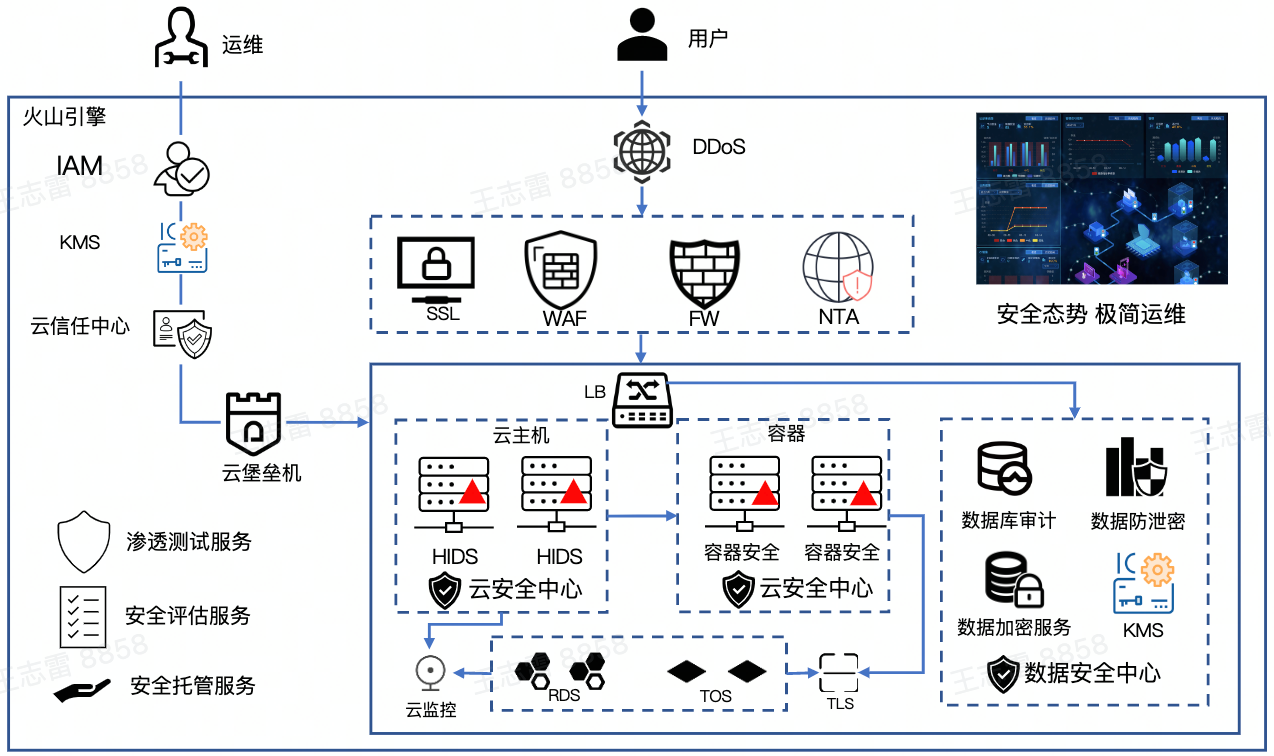

系统层:通过对云服务器进行系统安全加固,漏洞补丁管理,云主机安全和云防火墙,确保系统安全。## 三 DevOpsSmartOps平台从DevOps到SecDevOps的演进之路。### 3.1 DevOps V1.0起初DevOps使用Gitlab CI进行管控。- CI/CD:各业务代码仓库保护.gitlab.yml,利用Gitlab CI进行CI和CD过程- 镜像管理:构建出来的镜像使用镜...

火山引擎上云迁移指南(二):迁移实施

WAF、IP 高防、网络 ACL、安全组、云堡垒机和云安全中心。## 应用迁移客户业务应用通常部... 火山引擎即将上线服务器迁移工具,帮助您快速完成服务器的迁移,敬请期待。#### 迁移系统镜像盘 - **系统镜像重新部署**:各云厂商的cloudinit的脚本不同,故云厂商的镜像很难实现通用,建议采用重新部署或DeVops推...

特惠活动

特惠活动

waf相当于建二层服务器吗-优选内容

waf相当于建二层服务器吗-优选内容

waf相当于建二层服务器吗-相关内容

waf相当于建二层服务器吗-相关内容

WAF 防护

ALB 可以与火山引擎 Web应用防火墙(Web Application Firewall,WAF)联动,您可在 WAF 控制台接入 ALB 实例。ALB 实例接入 WAF 后,系统通过监测分析经过 ALB 的流量,对攻击流量进行清洗。 接入 WAF 防护 前提条件已开... 网站列表网站设置 的 网站列表 页面中展示已接入 WAF 后的网站基本信息,包括源服务器IP、接入方式、协议类型、接入状态、防护状态、攻击信息等。具体字段说明如下: 字段 说明 防护网站 已接入 WAF防护的网站...

CreateDomain-通过 CNAME 方式接入

如果您的业务未配置负载均衡,建议通过 CNAME 方式接入云 WAF 实例。配置防护域名参数和 WAF 回源参数后,您只需要修改防护域名的 DNS 解析记录并放行火山引擎 Web 应用防火墙的回源 IP 地址,即可完成域名接入。 前提条件防护域名已备案,且未添加到 WAF。 您已购买火山引擎云 WAF 实例。 注意事项通过该接口完成添加后,您还需要进行以下操作才能实现防护: 前往域名的 DNS 服务器,将网站的 DNS 服务记录类型设置为 CNAME,并将记录值...

WAF 防护策略概述

Web 应用防火墙提供预配置的规则集,如漏洞防护和 bot 管理策略,对常见的 Web 攻击和 bot 提供防护和管理能力。您还可以创建自定义规则以满足特定需求,例如自定义访问白名单或黑名单规则,以放行或限制特定 IP 的访问... 以缓解 CC 攻击对服务器的影响。更多关于 CC 防护策略的配置信息,请参见配置 CC 防护策略。 漏洞防护WAF 提供漏洞防护管理的规则集,用于抵御常见的 Web 应用程序攻击,如 SQL 注入、跨站脚本攻击、网站木马等。您可...

云原生架构下的应用安全,企业应如何应对?

传统意义上来讲,WAF通常的要求是部署在Web应用程序前,在用户请求到达Web服务器前对用户请求进行扫描、过滤、分析并校验每个用户请求的网络包,确保每个用户请求有效且安全,对无效或有攻击行为的请求进行记录或隔离。... 从而与传统边界WAF的防御措施相结合,构建纵深防御体系,而非取代边界WAF或NGFW。 火山引擎「容器级应用和API防护」的实现方式火山引擎「容器级应用和API防护」以非特权容器的方式启动运行,旁路部署于容器网络中,在受...

WAF防护之CC防护应用

# 前言本示例仅做测试使用,进行学习交流,请自觉遵守法律法规!本文中将 Web 应用防火墙简称为 WAF# 问题描述想要通过 WAF 检测跟拦截 CC 攻击请求,如何配置。# 问题分析CC 攻击是使用代理服务器向受害服务器发送大量貌似合法的请求,实现伪装,经常用于攻击页面。使用WAF的CC防护可根据网络访问 IP、Session 等各种 HTTP 请求对象进行请求限制,缓解 CC 攻击对服务器的影响。# 解决方案本文在 WAF 环境搭建成功,需要...

通过 CNAME 方式接入云 WAF 实例

如果您的业务未配置负载均衡,建议通过 CNAME 方式接入云 WAF 实例。在火山引擎 Web 应用防火墙控制台配置防护域名参数和 WAF 回源参数后,您只需要修改防护域名的 DNS 解析记录并放行火山引擎 Web 应用防火墙的回源... 权重值越高的后端服务器,被轮询到的次数(概率)越高。 加权最小连接数(WLC):将请求分发给“当前连接/权重”比值最小的后端服务器。 源地址哈希(SH):基于源 IP 地址的一致性哈希,相同源地址的请求会调度到相同的后端...

Web应用防火墙-火山引擎

在用户请求到达web服务器前对Http请求进行扫描和过滤,确保每个请求有效且安全,对无效或有攻击行为的请求进行记录或隔离;通过部署WAF,可以有效防御恶意入侵和攻击,解决数据泄露以及合规、隐私保护等问题,从而保障数据安全性和应用程序可用性

通过负载均衡(CLB)4 层 TCP 监听器接入云 WAF 实例

且未添加到 WAF。 您已购买火山引擎华东 1(上海)地域的云 WAF 实例和 CLB 实例。 您已将防护域名接入 CLB,并设置了 TCP 监听器。关于 TCP 协议监听器的相关配置,可参考创建 TCP 协议监听器。 操作步骤登录火山引擎... 回源能力 建立超时时间 WAF 和后端服务器的建连超时时间,建议大于健康检查超时时间。默认为 4 秒,支持配置 4~120 秒。 写连接超时时间 WAF 将请求传输给后端服务器的超时时间。默认为 60 秒,支持配置 30~360...

WAF 基于字符型的sql注入测试

前言SQL注入(SQL injection)是发生于应用程序与数据库层的安全漏洞。即在输入的字符串之中注入SQL指令,在设计不当的程序当中忽略了字符检查,那么这些注入进去的恶意指令就会被数据库服务器误认为是正常的SQL指令而... 关于实验预计部署时间:20分钟 级别:初级 相关产品:无 受众: 通用 实验说明点击此链接登录控制台。 如果您还没有账户,请点击此链接注册账户。 用户需要新建ECS实例搭建靶场环境。 实验步骤第一步 创建实例,新建...