具认可性的网络安全零信任

社区干货

社区干货

学习 SSL/TLS ,这一篇就够了

以下表格梳理了全文涉及到的一些网络安全与数字证书领域的专业术语,供大家查阅。| **简称** | **英文全称** | **中文全称** || ------------ | --------... 信任级别(Trust Level),这是因为,要获得此证书,网站所有者需要完成实质性的验证过程。OV SSL 证书往往是价格第二高的证书(仅次于 EV SSL),其主要目的是在交易期间对用户的敏感信息进行加密。商业或面向公众的网站必...

2022技术盘点之平台云原生架构演进之道|社区征文

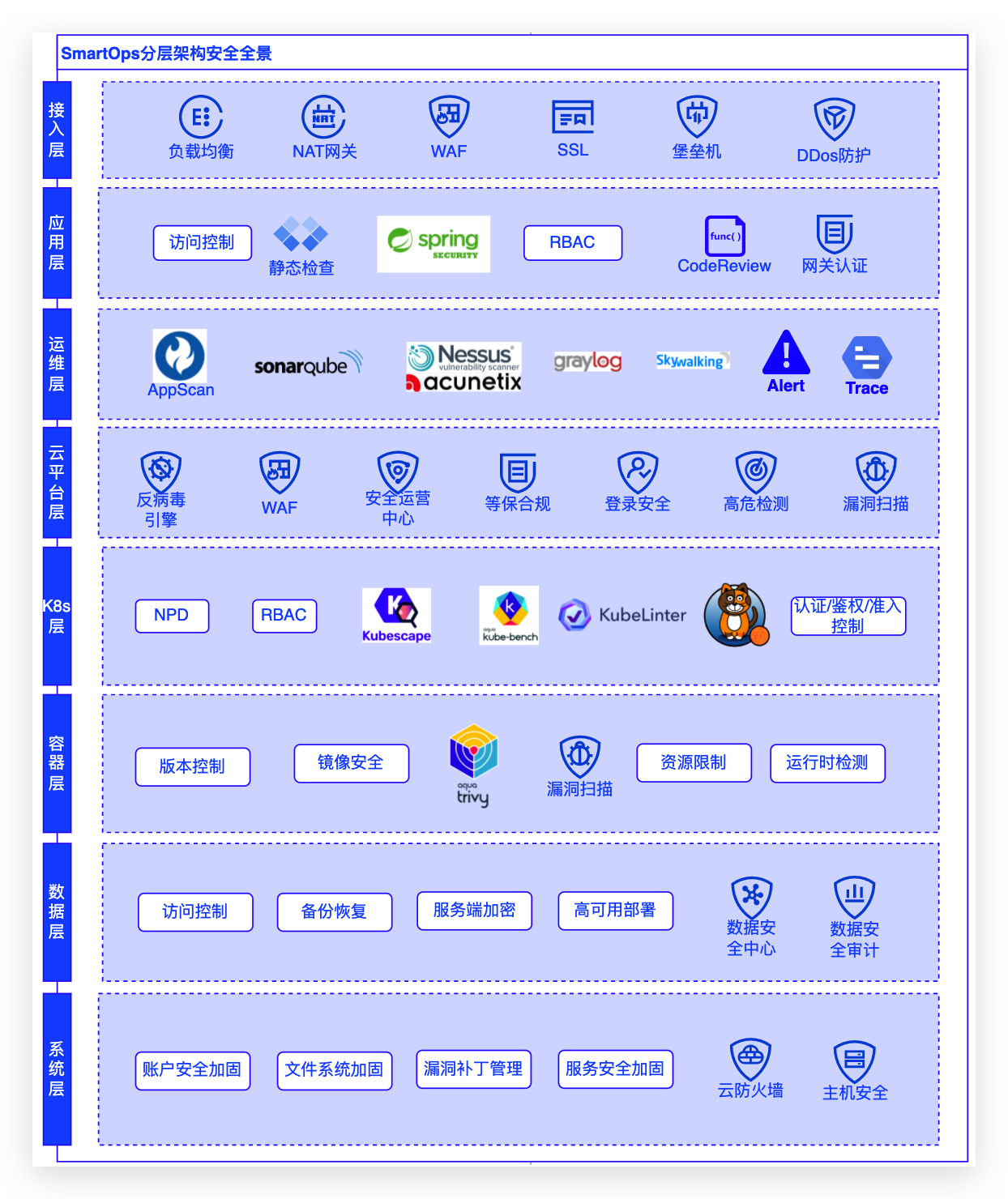

业界主流安全工具平台赋能:如:KubeLinter/Kubescape/Nessus/Sonarqube/AppScan等,严格把控平台从设计、开发、测试、部署、上线、运维等各流程安全,将SecDevOps贯彻在平台生命周期中,确保平台他安全性;- 安全认证... 安全认证及日常安全运维;### 4.2 SmartOps分层安全架构- 接入层:收护边界网络安全,对业务流量及运维支持...

从《孤注一掷》出发,聊聊 SSL 证书的重要性

保护通信安全才能更好的承担起建站责任。本文将从 HTTP 讲起,介绍 HTTPS 保护通信安全的原理,以及作为网络通信安全基石的 SSL 证书的重要性。## HTTP 协议HTTP(Hyper Text Transfer Protocol)协议是超文本传输协议。它是从 WEB 服务器传输超文本标记语言(HTML)到本地浏览器的传送协议。HTTP 基于 TCP/IP 通信协议来传递数据,通信双方在 TCP 握手后即可开始互相传输 HTTP 数据包。具体过程如下图所示: 特惠活动

特惠活动

具认可性的网络安全零信任-优选内容

具认可性的网络安全零信任-优选内容

具认可性的网络安全零信任-相关内容

具认可性的网络安全零信任-相关内容

应用场景

随着移动办公和多云业务的兴起,企业数字化办公面临新的挑战,如远程办公、办公网动态准入、多云业务接入、终端管理与安全合规、办公网零信任等。飞连在这些场景中都有相应的应用。 场景一:远程访问办公网 随着远程办公需求的增长,"随时随地、多终端办公“成为常态化。员工需要在非办公区接入内部办公网络并访问业务系统。 解决方案飞连具备虚拟专用网络(VPN)模块和办公安全能力,如身份认证、基线检查和病毒查杀,帮助企业构建安全、...

飞连:为游戏安全研发加盖“防御塔”

在混合办公的大趋势下,远程开发、远程协作已经成为游戏行业的硬需求。但随之而来的内部网络边界弱化、访客多元化也极大地增加了代码、设计文档的泄露风险。借助火山引擎飞连,中手游构建了一个灵活易用、轻量化的“零信任”数字化办公环境,避免了各场景数据互联互通所带来的安全风险。 中手游是领先的全球化IP游戏运营商,通过自主研发和联合研发,为全球玩家提供精品IP游戏,打造极具竞争力的IP游戏生态体系。深耕《仙剑奇侠传》和《...

从《孤注一掷》出发,聊聊 SSL 证书的重要性

保护通信安全才能更好的承担起建站责任。本文将从 HTTP 讲起,介绍 HTTPS 保护通信安全的原理,以及作为网络通信安全基石的 SSL 证书的重要性。## HTTP 协议HTTP(Hyper Text Transfer Protocol)协议是超文本传输协议。它是从 WEB 服务器传输超文本标记语言(HTML)到本地浏览器的传送协议。HTTP 基于 TCP/IP 通信协议来传递数据,通信双方在 TCP 握手后即可开始互相传输 HTTP 数据包。具体过程如下图所示:满足华胜天成的远程办公需求。 飞连虚拟专用网络(VPN)采用全新网络隧道技术,支持UDP/TCP双协议与多节点自动优选,运行更轻便、传输更高效、连接更快速、传输更安全、资源更节约。此外,由于底层架构采用多活设计,弥补了硬件单机容灾性不足的缺陷,因此实现了网络高稳定; 飞连具备应用系统入口的整合能力。 经由飞连,员工可一键访问所有相互信任的应用系统。管理员可对敏感...

大数据技术年度总结 | 主赛道

数据可视化也是一种非常有效的沟通工具,尤其是在需要跨部门或跨团队共享和理解数据的场景中。通过使用可视化,可以更好地解释和展示这些数据,使得商业洞见及其影响能够被广泛理解。**预测未来趋势:** 数据可视化可以帮助预测数据的未来走势。当数据以一种组织良好且易于理解的方式呈现时,可能会更容易看到未来的情况,这对于长期规划至关重要。**提供直观的数据展示**:数据可视化是将抽象的数据转化为直观的图表、图形和可视化...

字节携多个议题登陆 GOTC 2023,更有特别展位邀你打卡

在具体落地时坚持几个原则:对于开源结果的价值考量以更加长期的北极星指标代替短期 KPI;打造精品项目优于广泛覆盖;用户价值优于商业变现,注重解决用户的真实问题;安全和合规是底线。值得一提的是,在主动开源方面... **圆桌:赢得信任** 嘉宾:圆桌主持 :郁志强 | Co-Chair of LFAPAC OSPO SIG罗广明 | 字节跳动 CloudWeGo 开源负责人刘洁 | 华为开源布道师袁丽雅 | 中兴通讯标准及开源高级工程师边思康 | 蚂蚁开源...

干货|在字节,大规模埋点数据治理这么做!

* 埋点难信任:当数据不符合预期时,不确定埋点数据是否可用。对于埋点生产者来说,也有一些痛点:* 生产链路长:各方信息对齐、流程推动难度大;* 模型落地难:不知如何设计、不知是否符合规范;* 缺乏工具支... 最好能对不同来源不同时效性的数据进行可视化过滤、清洗。* 需要在哪里用这些数据:是实时报表,还是行为分析,还是推荐?