为了保障您的火山引擎账号安全,我们建议您使用访问控制(IAM)为组织内的不同成员创建独立的IAM用户,并为其授予不同权限,以实现权限分离。本文以证书中心为例,介绍如何创建IAM用户并授权,使组织内不同成员能够安全地访问和管理SSL证书。

准备工作

在开始之前,请确保您已经拥有一个火山引擎主账号。主账号是您在火山引擎注册的账号,拥有所有资源的完全管理权限。在日常操作中,我们强烈建议您使用IAM用户进行资源管理,以降低主账号密钥泄露的风险。

访问控制(IAM)是火山引擎提供的一项核心安全服务,旨在帮助您安全地管理对火山引擎资源的访问。通过 IAM,您可以集中管理用户、权限和资源,实现精细化的权限控制。

操作步骤

步骤一:(主账号)创建IAM用户

- 使用主账号登录火山引擎访问控制控制台。

- 在左侧导航栏中,选择 用户管理 > 用户。

- 在用户列表页面,单击 新建用户。

- 选择 通过用户名创建,然后按照配置向导完成后续操作。

配置向导说明

在配置向导中,您需要完成以下设置:

基本信息设置

- 用户名:为IAM用户设置一个唯一的用户名。

- 访问方式:根据需要选择 控制台访问 或 编程访问。

- 控制台访问:允许用户通过用户名和密码登录火山引擎控制台。

- 编程访问:为用户生成Access Key,允许其通过API调用来访问火山引擎资源。

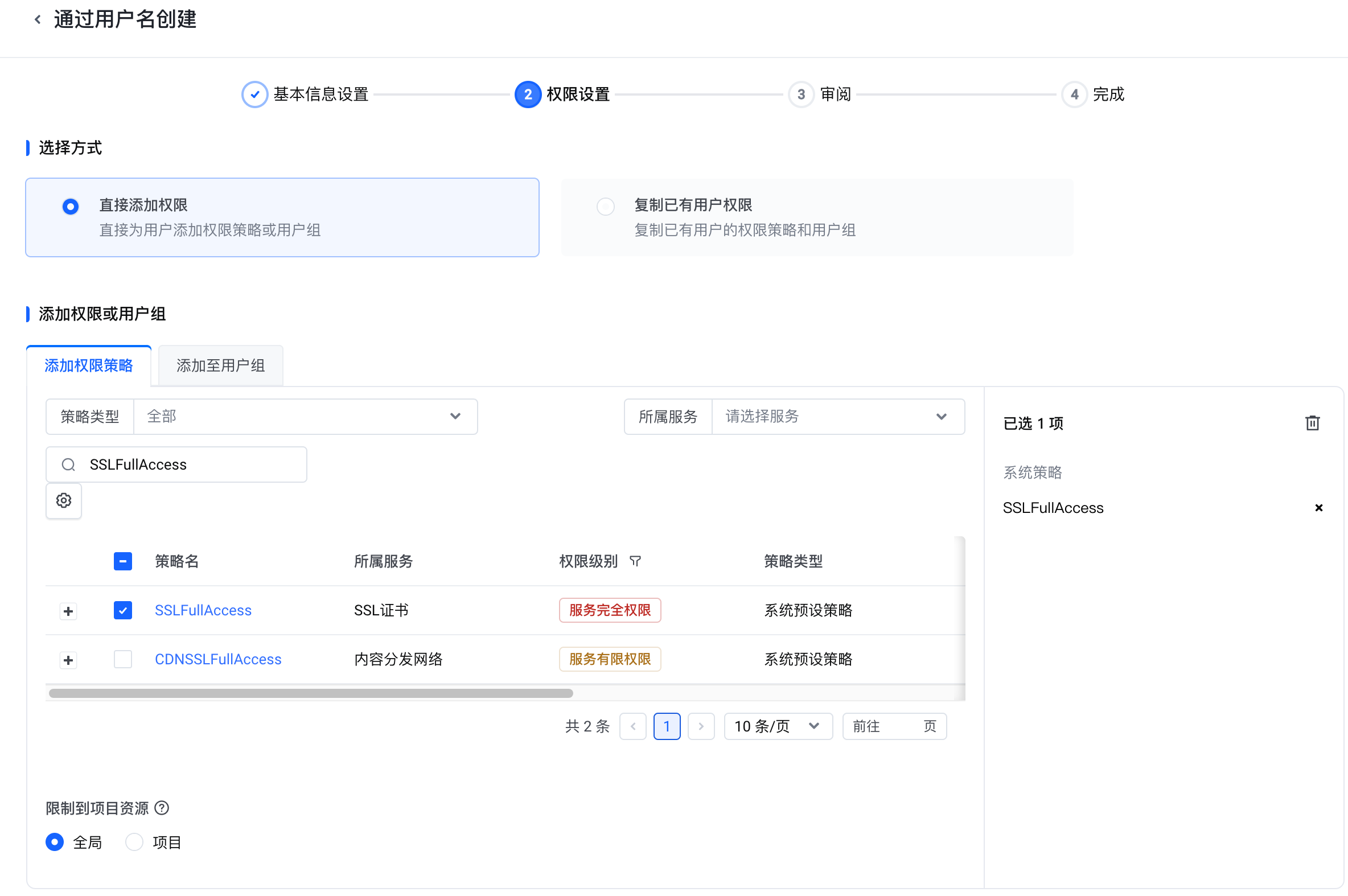

权限设置

选择 直接添加权限,然后搜索并选择与SSL证书相关的系统预设策略。系统预设策略是火山引擎预定义的一组权限集合,可以满足常见的授权需求。

系统预设策略 说明 推荐场景 SSLFullAccess该策略用于向用户授予SSL证书服务的完全管理权限。 允许IAM用户执行所有SSL证书操作,包括购买、请求、下载和部署等。 SSLReadOnly该策略用于向用户授予SSL证书服务的只读访问权限。 允许IAM用户查看证书列表和详情。 限制到项目资源:您可以将策略的作用范围设置为 全局 或 项目。

- 全局:策略对主账号下的所有资源生效。

- 指定项目:策略仅对指定项目中的资源生效。

“项目”是火山引擎提供的一种资源分组功能。在证书中心,支持按项目分组管理的资源包括:证书、信息模板。要限制权限到项目资源,您需要先创建自定义项目并将相关资源移入到目标项目中。更多信息,请参见使用“项目”管理证书中心资源。

审阅

确认信息无误后,单击 下一步。完成

完成操作验证。

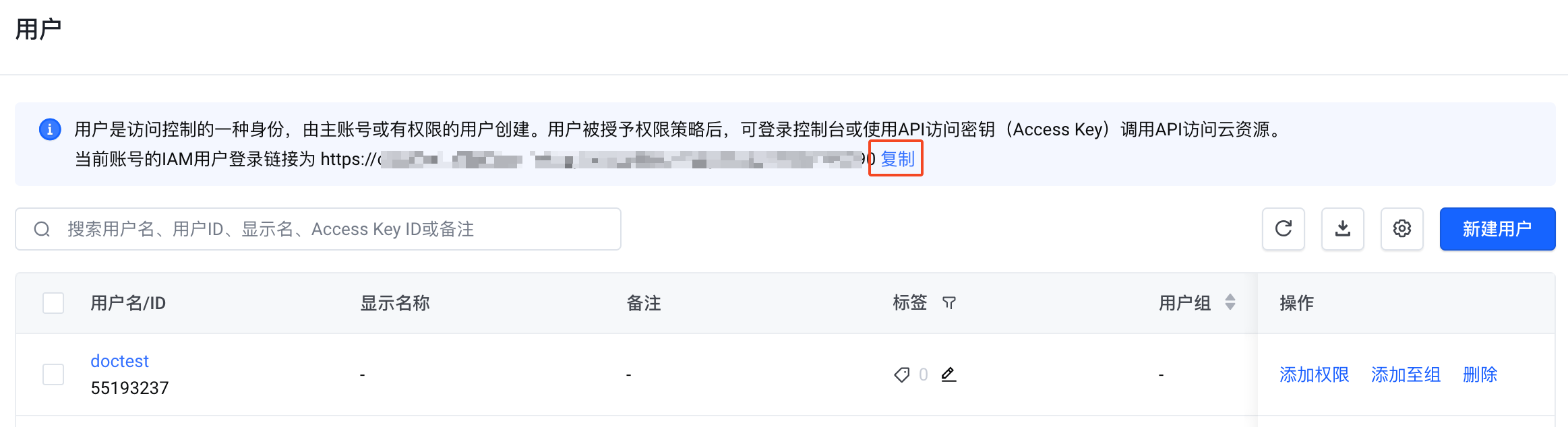

创建成功后,您可以在用户列表中看到新创建的IAM用户。

步骤二:IAM用户访问证书中心

IAM用户可以通过以下两种方式登录火山引擎控制台:

专用登录链接:您可以从访问控制控制台的 用户 页面获取IAM用户的专用登录链接。用户访问该链接后,只需输入用户名和密码即可登录。

通用登录链接:用户访问通用登录页面时,需要选择 IAM用户登录,并输入主账号名或账号ID、IAM用户名和密码。

您可使用主账号登录控制台,将光标悬置在页面右上角的账号头像上,以获取主账号名和账号ID。

登录成功后,IAM用户即可访问证书中心控制台,并根据被授予的权限查看和管理SSL证书。

注意

如需调整IAM用户的权限,请使用主账号登录访问控制控制台进行操作。

更多信息

授权IAM用户进行证书部署

如果IAM用户需要执行证书部署操作,除了 SSLFullAccess 权限外,您还需要额外向用户授予以下权限:

完成跨服务访问授权的权限

说明

要通过证书部署功能将证书部署到某个云服务,必须先完成跨服务访问授权。跨服务访问授权是一次性操作,用于允许证书中心访问其他云服务(如CDN、WAF等)。

我们建议您使用主账号完成此操作。您也可以为IAM用户授予相应权限,让IAM用户来完成此操作。

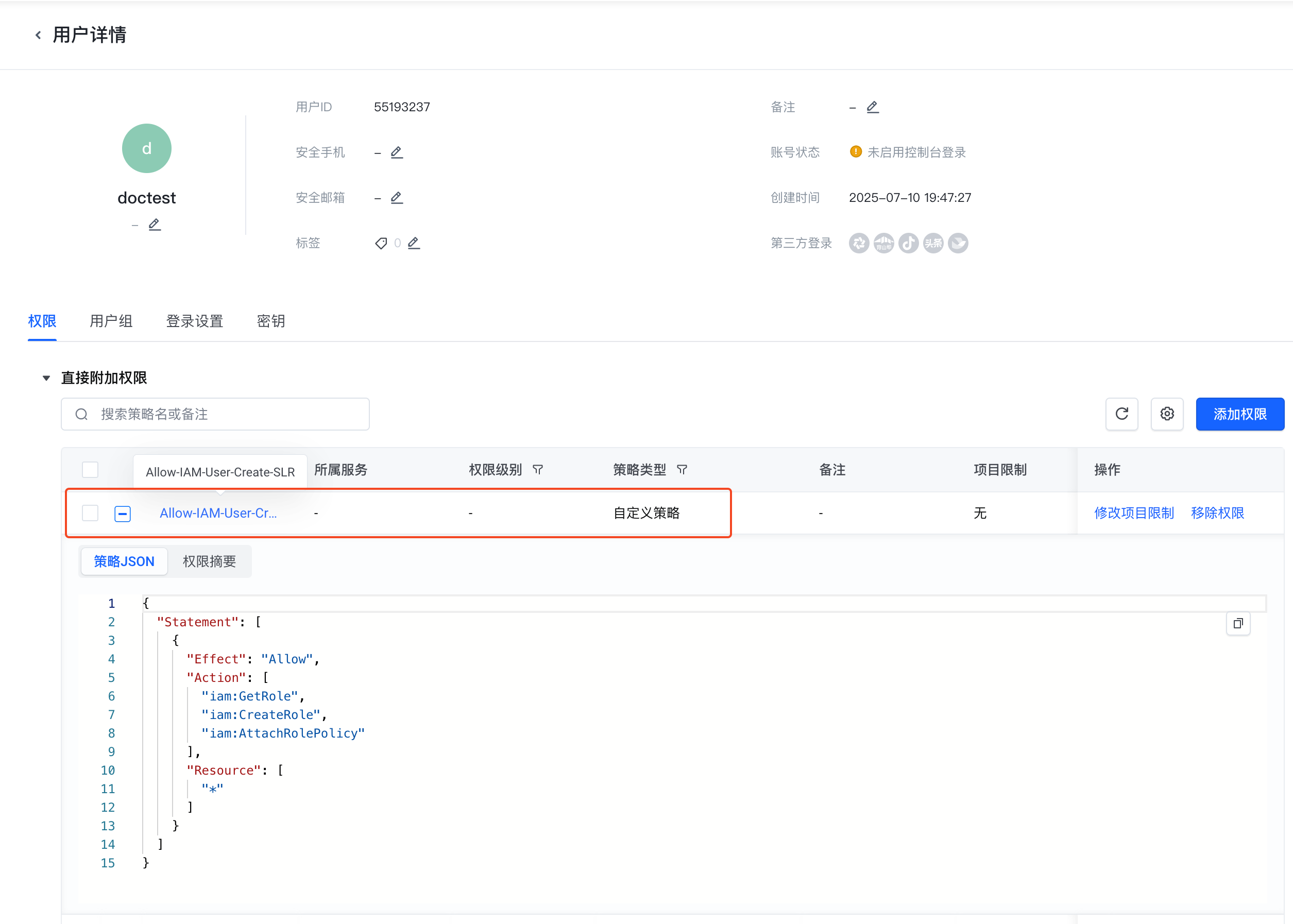

要让IAM用户完成跨服务访问授权,参照以下方式向IAM用户授予所需权限:

方式一(不推荐):向用户授予

IAMFullAccess策略。该策略授予了完全管理访问控制(IAM)的权限,权限范围较广,建议您谨慎使用。方式二(推荐):创建一个包含

"iam:GetRole", "iam:CreateRole", "iam:AttachRolePolicy"操作的自定义策略,并将其授予IAM用户。具体操作,请参见新建自定义策略、为IAM用户添加权限。自定义策略示例:

{ "Statement": [ { "Effect": "Allow", "Action": [ "iam:GetRole", "iam:CreateRole", "iam:AttachRolePolicy" ], "Resource": [ "*" ] } ] }

目标云服务的操作权限

说明

IAM用户只能将证书部署到具备管理权限的资源上。因此,要让IAM用户能够部署证书,必须确保IAM用户具备目标云服务的资源管理权限。

以CDN服务为例,如果IAM用户已具备CDN的完全管理权限(如

CDNFullAccess),则无需额外授权。否则,您可以采用以下两种方式之一为用户授权:方式一:向用户授予

SSLAccessCDNRolePolicy系统预设策略,并将 限制到项目资源 设置为 否,允许IAM用户向所有CDN加速域名部署证书。

方式二:向用户授予

SSLAccessCDNRolePolicy系统预设策略,将 限制到项目资源 设置为 是 并选择一个项目。这样用户将只能部署证书到项目包含的CDN加速域名资源。您需要先创建自定义项目并将CDN加速域名资源移入到目标项目中。更多信息,请参见项目资源管理。