服务完善的零信任网络安全

社区干货

社区干货

2022技术盘点之平台云原生架构演进之道|社区征文

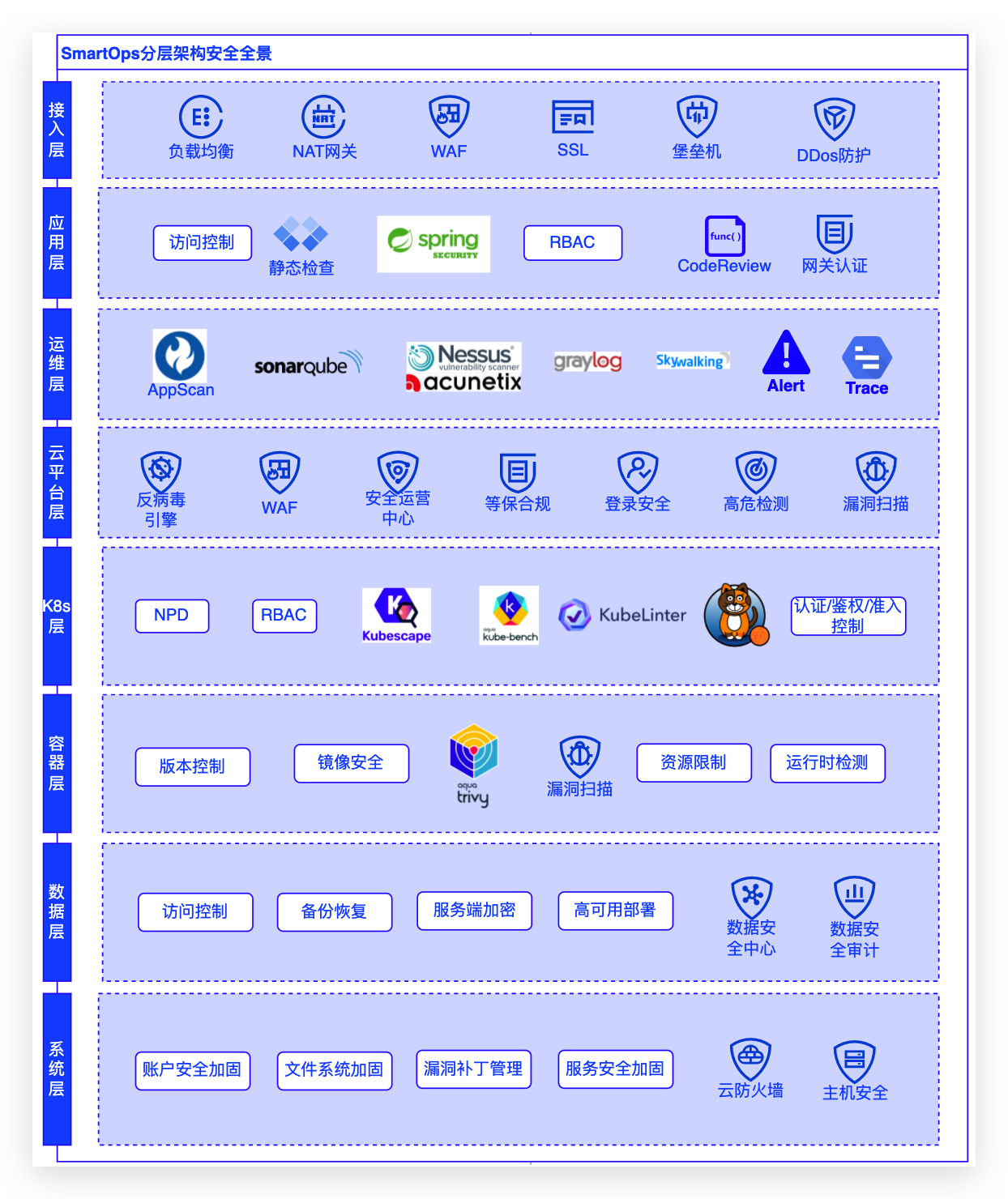

运维等各流程安全,将SecDevOps贯彻在平台生命周期中,确保平台他安全性;- 安全认证可信:SmartOps同时通过三级登保,持续性MSS服务对平台进行安全认证及日常安全运维;### 4.2 SmartOps分层安全架构- 接入层:收护边界网络安全,对业务流量及运维支持流量进行安全防护;- 应用层:平台应用采用安全框架,并严格遵守SDLC,将SecDe...

基于国产化环境的金融级业务系统性能优化实践|社区征文

架构是基于微服务设计理念的分布式架构,环境上支持国产化软硬件、操作系统以及分布式数据库,具有高性能、低成本、弹性扩展、敏捷交付等特点,有效解决传统架构的性能瓶颈。系统从应用架构上构建了完善的业务中台能力... 网络拓朴结构、路由设备、路由策略、接入设备、物理线路等多个方面都密切相关,任何一个环节出现问题,都会影响整个系统的性能。因此当应用出现问题时,应当从应用程序、操作系统、服务器硬件、网络环境等方面综合排查...

从《孤注一掷》出发,聊聊 SSL 证书的重要性

以及作为网络通信安全基石的 SSL 证书的重要性。## HTTP 协议HTTP(Hyper Text Transfer Protocol)协议是超文本传输协议。它是从 WEB 服务器传输超文本标记语言(HTML)到本地浏览器的传送协议。HTTP 基于 TCP/IP ... 会对服务端证书进行一系列校验。以浏览器为例,校验服务端证书的过程为:- 验证证书绑定域名与当前域名是否匹配。- 验证证书是否过期,是否被吊销。- 查找操作系统中已内置的受信任的证书发布机构 CA(操作系统会内...

干货|关于 A/B 实验的思考与字节跳动的最佳实践

因此这一层有设备服务。为了提供多种数据查询,还有 OLAP 引擎。* **业务层**:包括实验管理、指标管理、Feature 管理、评估报告等。* **接入层**:包括 CDN、网络防火墙、负载均衡。* **应用层**:提供管理后台... 前面提到的构建完善的指标体系就是定量分析,这里不再赘述。在收集到指标数据以后,对于指标发生的异动进行现象分析,针对已存在问题(非异动),则可以进行新的产品策略或者运营策略迭代执行。定性分析可以分为三个方...

特惠活动

特惠活动

服务完善的零信任网络安全-优选内容

服务完善的零信任网络安全-优选内容

服务完善的零信任网络安全-相关内容

服务完善的零信任网络安全-相关内容

VPC中的访问控制

多维度防护网络安全。本文主要介绍VPC内子网、网卡、负载均衡访问控制。 子网(网络ACL)子网基于网络ACL实现安全访问控制。通过配置ACL的出入方向规则,控制出入子网的流量。 比如为子网关联网络ACL添加一条入方向规则,拒绝12.XX.XX.89访问子网内ECS实例。 网卡(安全组)网卡基于安全组实现访问控制。通过配置访问规则,为同一个私有网络内,具有相同安全保护需求并相互信任的网卡提供访问策略。 比如为云服务器(主网卡)所在安全组添加...

有价值、可落地的企业安全建设实践经验,来看这5位大咖的分享

11月22日,“FCIS 2023网络安全创新大会”在上海张江科学会堂顺利举行。 图片来源:FreeBuf公众号 在以“安全新势力 · 创新实践分享”为主题的火山引擎专场论坛上,来自火山引擎与赛博英杰、新东方、中信证券的五位嘉... 云原生安全市场增长迅猛,成为近年增长最快的产品市场;数据安全增速高于网络安全,综合型厂商优势开始呈现。虽然行业总体发展增速有所下滑,但安全服务市场需求正持续释放,安全运营正带动安全价值进一步提升。终端安全...

飞连:为游戏安全研发加盖“防御塔”

但随之而来的内部网络边界弱化、访客多元化也极大地增加了代码、设计文档的泄露风险。借助火山引擎飞连,中手游构建了一个灵活易用、轻量化的“零信任”数字化办公环境,避免了各场景数据互联互通所带来的安全风险。... 游戏画面 “飞连技术团队的专业程度和服务响应效率非常高,当我们的员工接入某个代码版本出现卡顿时,半小时就提供了替代方案,并针对这一场景快速优化好飞连功能,员工不需要担心因客户端故障而造成研发工作中断。”...

应用场景

终端管理与安全合规、办公网零信任等。飞连在这些场景中都有相应的应用。 场景一:远程访问办公网 随着远程办公需求的增长,"随时随地、多终端办公“成为常态化。员工需要在非办公区接入内部办公网络并访问业务系统。... 更高效的安全处理方式。管理员可以定制企业的动态访问控制策略,确保内网业务资源的安全受控访问,减少暴露面。此外,由于在远程办公场景下,IT 支持的服务效率会因地理距离的增加而降低,飞连还加强了客户端的 IT 能力...

从《孤注一掷》出发,聊聊 SSL 证书的重要性

以及作为网络通信安全基石的 SSL 证书的重要性。## HTTP 协议HTTP(Hyper Text Transfer Protocol)协议是超文本传输协议。它是从 WEB 服务器传输超文本标记语言(HTML)到本地浏览器的传送协议。HTTP 基于 TCP/IP ... 会对服务端证书进行一系列校验。以浏览器为例,校验服务端证书的过程为:- 验证证书绑定域名与当前域名是否匹配。- 验证证书是否过期,是否被吊销。- 查找操作系统中已内置的受信任的证书发布机构 CA(操作系统会内...

三掌柜的2023年国产AI体验之路|社区征文

然后服务配置根据实际情况来选择即可,这里的示例使用默认的全部选项即可。应用创建成功后,就可以在应用列表中看到创建成功的应用,具体如下所示。#### 熔断...

学习 SSL/TLS ,这一篇就够了

以下表格梳理了全文涉及到的一些网络安全与数字证书领域的专业术语,供大家查阅。| **简称** | **英文全称** | **中文全称** || ------------ | --------... 加密服务提供商 | ### 证书及其分类1. CA 证书、SSL 证书及其区别CA 证书是用来给客户证书签名的授信证书,它由 CA 颁发,是整个 TLS 握手信任的锚点。CA 证书又被称为数字证书,证书主要包含证...

火山引擎与普华永道:隐私合规与云上安全信任如何实现?

数据泄露等安全事件频发的背景下,数据共享问题也引发了企业对数据安全、隐私保护、网络安全、数据确权、责任共担等方面的担忧。 普华永道近日举办了“建立外部数据信任——国际第三方安全鉴证报告”网络研讨会,深度... 云租户层打造完整的云透明可信服务体系,并支撑云租户完成安全建信及云租户自身的安全保障。” 在云平台层,将安全能力融于云基础架构中,包括安全SDLC开发流程、ZTI零信任、云原生的安全防护能力、全流程的云安全透明...